على مدار العقدين الماضيين، أدت مكافحة الجرائم المالية وتمويل الإرهاب عالميًا إلى تعزيز نظام تنظيمي لمبدأي "اعرف عميلك" (KYC) والعناية الواجبة بالعملاء (CDD)، حيث تتبنى معظم المؤسسات هذه الإجراءات للتحقق من هوية عملائها. يُعد التحقق من الهوية باستخدام القياسات الحيوية النشطة والسلبية خطوةً أساسيةً لضمان امتثال أعمالك ومنع الاحتيال على منصتك. وفقا لشركة PwC، خسرت الولايات المتحدة 1 تيرابايت 3 ت 42 مليار بسبب الاحتيال في عام 2020. في أوروبا ، الوضع أفضل قليلاً ، في حين أن معدلات الاحتيال في إفريقيا وآسيا أعلى من ذلك بكثير.

علاوة على ذلك، أجبرت جائحة كوفيد-19 العديد من المؤسسات على الانتقال إلى نموذج أعمال يعتمد على الإنترنت أولاً، حيث لا يتواجد العميل فعليًا للسماح بعمليات التحقق من هوية العميل (KYC) شخصيًا. من ناحية أخرى، طوّر المحتالون أساليب لتجاوز بعض عمليات التحقق التقليدية الحالية. وقد جعلت بيئة الأعمال الجديدة هذه من إثبات الهوية وضمانها عن بُعد أمرًا لا بد منه. وهنا يأتي دور عمليات التحقق من حيوية الهوية. عادةً ما تستخدم عمليات التحقق من حيوية الهوية برامج الذكاء الاصطناعي/التعلم الآلي (AI/ML) لزيادة كفاءة التحقق الرقمي من هويات المستخدمين. هناك نوعان من عمليات التحقق من حيوية الهوية: عمليات التحقق البيومترية النشطة والسلبية. سيتناول هذا الدليل بالتفصيل كيفية عمل كلا النوعين من عمليات التحقق، لتتمكن من تحديد النوع الأنسب لشركتك.

المقاييس الحيوية السلبية: مستقبل عمليات التحقق من المقاييس الحيوية النشطة

تتطلب فحوصات الفعالية النشطة من المستخدم القيام ببعض الإجراءات أمام الكاميرا لإثبات هويته. تتضمن هذه الإجراءات الوميض ، وإدارة الرأس ، واتباع نقطة على الشاشة بالعينين ، والابتسام ، وما إلى ذلك.

في هذه الحالة، إذا استخدم المحتال وثائق شخص ما، فسيخشى من إجراء الفحص النشط، أو سيكتشف الفحص أنه ينتحل هويته. مع أن القياسات الحيوية النشطة قد تبدو حلاً مثاليًا لمكافحة غسل الأموال، إلا أنها تواجه أحيانًا تحديات، مثل انتحال الهوية من قِبل المحتالين من خلال هجمات العرض التقديمي.

هنا، يمكن للمحتال خداع النظام بأساليب مختلفة. على سبيل المثال، إذا تطلب الفحص رمش المستخدم، يمكن للمنتحل ارتداء صورة مطبوعة للشخص الذي ينتحل شخصيته، ثم استخدام عينه للرمش عند الحاجة. لمزيد من المعلومات حول كيفية تجاوز المحتالين للأنظمة، اقرأ "الكشف عن التزييف العميق للتهديدات الإعلامية الحديثة."

يستخدم بعض المحتالين أساليب أكثر تعقيدًا، مثل إعادة تشغيل الفيديوهات، والتزييف العميق، وبرامج الرسوم المتحركة الأخرى. عمومًا، يتطلب تفعيل خاصية "التفاعل" مزيدًا من الوقت والجهد من المستخدم، مما قد يدفع المستخدمين غير الصبورين إلى الانسحاب. مع ذلك، قد يرى العملاء الذين يرغبون في ضمانات عالية بشأن أمان حساباتهم في هذه الطريقة الأمثل للتحقق.

مقدمة في القياسات الحيوية

القياسات الحيوية مجالٌ سريع التطور، إذ يعتمد على خصائص جسدية أو سلوكية فريدة لتحديد هوية الأفراد والتحقق من صحتهم. وقد ازداد انتشار تقنيات مثل التعرّف على الوجه، ومسح بصمات الأصابع، والتعرّف على الصوت في مختلف القطاعات، بما في ذلك القطاع المالي، والرعاية الصحية، والقطاع الحكومي. تُوفّر هذه الحلول البيومترية طريقةً آمنةً وفعّالةً للتحقق من الهويات، مما يُقلّل بشكلٍ كبير من خطر سرقة الهوية والاحتيال. ومن خلال استخدام البيانات البيومترية، يُمكن للمؤسسات تعزيز إجراءاتها الأمنية، وضمان وصول الأفراد المُصرّح لهم فقط إلى المعلومات والخدمات الحساسة. لمزيد من المعلومات حول القياسات الحيوية وكشف الهوية، يُرجى الاطلاع على "برنامج الكشف عن الحيوية للثقة الرقمية."

أنواع القياسات الحيوية

هناك نوعان رئيسيان من القياسات الحيوية: النشطة والسلبية. تتطلب القياسات الحيوية النشطة مشاركة صريحة من المستخدم، مثل مسح بصمة الإصبع أو القزحية. يعتمد هذا النوع من المصادقة الحيوية على مكونات فسيولوجية، ويتطلب من المستخدم القيام بإجراء محدد للتحقق من هويته. من ناحية أخرى، تُحلل القياسات الحيوية السلبية الجوانب الجوهرية للفرد دون الحاجة إلى أي إجراء من المستخدم. على سبيل المثال، تفحص القياسات الحيوية السلوكية أنماطًا مثل سرعة الكتابة، وحركات الماوس، أو المشية. يُعد فهم الاختلافات بين القياسات الحيوية النشطة والسلبية أمرًا بالغ الأهمية لاختيار الحل البيومتري الأنسب لتطبيق معين، مما يضمن الأمان وراحة المستخدم.

ما هي البيانات الحيوية النشطة؟

القياسات الحيوية النشطة هي نوع من المصادقة البيومترية التي تتطلب مشاركة صريحة من المستخدم للتحقق من هويته. بخلاف القياسات الحيوية السلبية، التي تُحلل الجوانب الجوهرية للفرد دون الحاجة إلى تدخله، تعتمد القياسات الحيوية النشطة على مكونات فسيولوجية. ومن الأمثلة الشائعة مسح بصمات الأصابع والتعرف على الوجه، وهما يُستخدمان على نطاق واسع في تطبيقات متنوعة، بما في ذلك أمن الأجهزة المحمولة. ومن خلال مطالبة المستخدمين بالمشاركة الفعالة في عملية التحقق، توفر القياسات الحيوية النشطة طبقة أمان متينة يصعب تجاوزها، مما يُعزز راحة المستخدم.

كيف تعمل أنظمة القياسات الحيوية النشطة؟

تعمل أنظمة القياسات الحيوية النشطة من خلال مطالبة المستخدمين بتقديم خصائصهم الحيوية عمدًا، مثل وضع إصبع على جهاز أو تثبيت كاميرا لمسح شبكية العين. ثم يقارن النظام الخصائص الحيوية المُقدمة بالبيانات الموجودة في قاعدة البيانات للتحقق من هوية المستخدم. غالبًا ما تُستخدم هذه الأنظمة بالتزامن مع القياسات الحيوية السلوكية لتعزيز الأمان. على سبيل المثال، تستخدم شركات مثل Twosense القياسات الحيوية السلوكية لمراقبة أنماط سلوك المستخدم، مما يضيف طبقة حماية إضافية لعملية المصادقة.

التحقق من التعرف على الوجه والحيوية

يُعدّ التعرّف على الوجه تقنيةً حيويةً نشطةً شائعةً تُستخدم للتحقق من الهوية. ومع ذلك، قد يكون عرضة لهجمات التزوير، حيث يستخدم المهاجم وجهًا أو صورةً مزيفةً لخداع النظام. وللتخفيف من هذا الخطر، تُستخدم فحوصات حيوية لتحديد ما إذا كانت العينة الحيوية من شخص حقيقي أم تمثيلٌ مزيف. يمكن أن تكون فحوصات الحيوية نشطةً أو سلبيةً، حيث تتطلب فحوصات الحيوية النشطة إجراءاتٍ صريحةً من المستخدم، مثل تحريك رأسه أو تعديل وجهه. يضمن هذا تفاعل النظام مع شخصٍ حقيقي، مما يُعزز أمان عملية التحقق من الهوية ويستبعد المُدخلات غير الموثوقة (مثل الصور أو مقاطع الفيديو) التي قد تؤدي إلى نتائج إيجابية خاطئة أو عمليات تحقق غير صحيحة.

جوشوا فاولز-دينتيقول مدير الأعمال والاستراتيجيات والشراكات في ComplyCube: "يُعد كشف حيوية الوجه جزءًا أساسيًا من عمليات منع الاحتيال، حيث غالبًا ما تُفسد عمليات التعرف على الوجه بمدخلات غير أصلية، مثل التزييف العميق. ويمكن لكشف حيوية الوجه أن يحدد بسرعة أي تشوهات في ملمس الجلد والإضاءة وغيرها، مما يردع المحتالين بفعالية".

التحقق من الهوية باستخدام القياسات الحيوية النشطة

تُستخدم القياسات الحيوية النشطة على نطاق واسع للتحقق من الهوية في مختلف القطاعات، بما في ذلك القطاع المالي والرعاية الصحية والقطاع الحكومي. فهي توفر مستوىً عاليًا من الأمان والدقة، مما يجعلها عنصرًا أساسيًا في أمن الهوية. ويمكن استخدامها للوصول الآمن إلى الأجهزة والتطبيقات والخدمات، وللتحقق من الهويات شخصيًا أو عبر الإنترنت. ومن خلال دمج التحقق الحيوي النشط، تضمن المؤسسات وصول الأفراد المصرح لهم فقط إلى المعلومات والخدمات الحساسة، مع الحفاظ على الامتثال للوائح التنظيمية.

تعزيز الأمان باستخدام القياسات الحيوية النشطة

توفر القياسات الحيوية النشطة طبقة أمان إضافية لا توفرها أشكال المصادقة الأخرى. وهي فعالة بشكل خاص في منع سرقة الهوية والوصول غير المصرح به إلى المعلومات الحساسة. من خلال دمج القياسات الحيوية النشطة مع تدابير أمنية أخرى، مثل كلمات المرور وسلوك المستخدم والقياسات الحيوية السلوكية، يمكن للمؤسسات إنشاء نظام أمان قوي يحمي من مختلف أنواع الهجمات. يضمن هذا النهج متعدد الطبقات أنه حتى في حالة اختراق أحد تدابير الأمان، تبقى التدابير الأخرى سليمة لحماية بيانات المستخدم.

تجربة العملاء والقياسات الحيوية النشطة

على الرغم من أن القياسات الحيوية النشطة توفر مستوىً عاليًا من الأمان، إلا أنها قد تؤثر أيضًا على تجربة العميل. على سبيل المثال، قد يُضيف إلزام المستخدمين بتقديم خصائصهم الحيوية خطوةً إضافيةً إلى عملية المصادقة، مما قد يُسبب الإحباط. مع ذلك، صُممت العديد من أنظمة القياسات الحيوية النشطة لتكون سهلة الاستخدام وسلسة، مما يُقلل من تأثيرها على تجربة العميل. من خلال تطبيق القياسات الحيوية النشطة بطريقة مريحة وبديهية، يُمكن للمؤسسات تعزيز الأمان دون المساس بتجربة المستخدم. يضمن هذا التوازن شعور المستخدمين بالأمان أثناء الاستمتاع بعملية مصادقة سلسة وفعالة.

التحقق والمصادقة البيومترية

يُعدّ التحقق البيومتري والمصادقة عنصرين أساسيين في أمن الهوية. يتضمن التحقق البيومتري مقارنة البيانات البيومترية للمستخدم بنموذج مُخزّن لتأكيد هويته. تضمن هذه العملية أن الشخص الذي يحاول الوصول هو نفسه الذي يدّعي هويته. من ناحية أخرى، تستخدم المصادقة البيومترية البيانات البيومترية لمنح حق الوصول إلى نظام أو جهاز أو تطبيق. توفر هذه الطريقة مستوى عالٍ من الأمان، لأن الخصائص البيومترية فريدة لكل فرد، ولا يمكن نسخها أو سرقتها بسهولة. يمكن للمؤسسات حماية المعلومات الحساسة ومنع الوصول غير المصرح به من خلال دمج التحقق البيومتري والمصادقة في بروتوكولات الأمان الخاصة بها.

فحوصات المصادقة البيومترية السلبية

بخلاف المصادقة البيومترية النشطة، التي تتطلب مشاركة المستخدم النشطة، لا تتطلب المصادقة البيومترية السلبية من المستخدم القيام بأي إجراءات. هنا، يعمل برنامج الذكاء الاصطناعي/التعلم الآلي في الخلفية، مُجريًا الفحوص اللازمة باستخدام التعلم الآلي دون أن يُدرك المستخدم ذلك. تُحسّن المصادقة السلبية تجربة المستخدم بتقليل الاحتكاك أثناء عملية المصادقة، مما يجعلها مفيدة بشكل خاص لقطاعات مثل البنوك والاتصالات.

مع عمليات التحقق من الهوية السلبية، غالبًا ما يجهل المستخدمون والمحتالون المحتملون وجود عملية تحقق من الهوية، مما يقلل من تدخل المستخدم ويجعل عملية التحقق أكثر أمانًا. تتحقق القياسات الحيوية السلوكية السلبية من هوية الشخص بناءً على سلوكه الحالي مقارنةً بسلوكه السابق، وتعمل في الخلفية دون التأثير على تجربة المستخدم، مما يعزز الأمان.

تتميز القياسات الحيوية السلبية بقدرة أكبر على كشف آثار هجمات التزييف، مثل ملمس الجلد وحوافه وعمقه، والتي تُميز وجه الشخص الحقيقي عن الوجه المُزيّف أو الجامد. علاوة على ذلك، تُشير عمليات التحقق السلبية بفعالية إلى الأقنعة، والتزييف العميق، والبرامج التي تُحاكي الابتسامات، والرمشات، وتعبيرات الوجه الأخرى.

بفضل متانتها في مواجهة الاحتيال، تُصعّب المقاييس الحيوية السلبية على المحتالين اختراقها، وإن لم تكن مستحيلة تمامًا. يُحسّن التحقق البيومتري السلبي إجراءات "اعرف عميلك"/مكافحة غسل الأموال من خلال تقليل الإنذارات الكاذبة وتعزيز الامتثال التنظيمي. مقارنةً بالتحقق النشط، لا يستغرق التحقق النشط السلبي سوى وقت قصير جدًا من المستخدمين، وتكون العملية برمتها أكثر سلاسةً نظرًا لعدم حاجتهم إلى القيام بإجراءات متعددة أمام الكاميرا.

المصادقة متعددة العوامل والقياسات الحيوية السلبية

المصادقة متعددة العوامل (MFA) هي عملية أمنية تتطلب من المستخدمين توفير عاملي مصادقة أو أكثر للوصول إلى نظام أو جهاز أو تطبيق. يمكن أن تُشكل القياسات الحيوية السلبية عاملاً إضافياً في المصادقة متعددة العوامل، مما يوفر طبقة أمان إضافية يصعب تكرارها. يمكن دمج القياسات الحيوية السلوكية، مثل تلك المستخدمة في Twosense، مع القياسات الحيوية النشطة لتعزيز الأمان العام. من خلال دمج القياسات الحيوية السلبية مع أساليب المصادقة متعددة العوامل التقليدية، يمكن للمؤسسات تقليل مخاطر الخروقات الأمنية بشكل كبير، مما يضمن وصول المستخدمين المصرح لهم فقط إلى أنظمتها وبياناتها.

تجربة العملاء والقياسات الحيوية السلبية

يمكن للقياسات الحيوية السلبية أن تُحسّن تجربة العملاء بشكل كبير من خلال توفير عملية مصادقة سلسة وآمنة. على سبيل المثال، يُمكن لتقنية التعرف على الوجه التحقق من هوية العملاء دون الحاجة إلى إدخال كلمات مرور أو أرقام تعريف شخصية (PIN)، مما يُقلل من الاحتكاك ويُحسّن تجربة المستخدم. كما يُمكن للتحقق البيومتري السلبي تبسيط عملية تسجيل العملاء، مما يُسهّل عليهم الوصول إلى الخدمات والتطبيقات. ومن خلال الاستفادة من القياسات الحيوية السلبية، يُمكن للمؤسسات تحسين رضا العملاء وولائهم مع الحفاظ على مستوى عالٍ من الأمان. يضمن هذا التوازن شعور المستخدمين بالأمان أثناء الاستمتاع بعملية مصادقة سلسة وفعالة.

القياسات الحيوية النشطة مقابل القياسات الحيوية السلبية

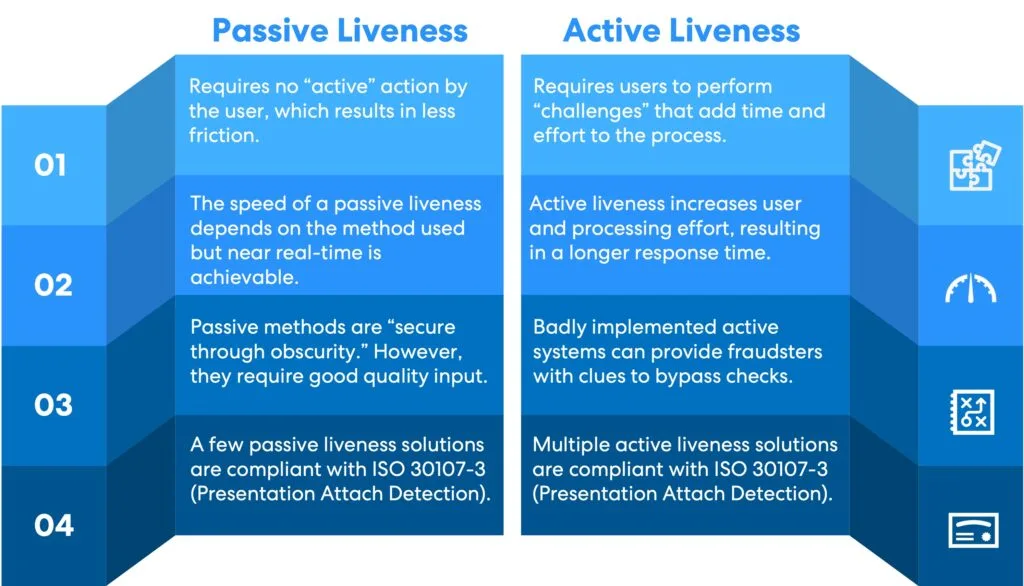

باختصار، يساعد كلا النوعين من فحوصات التحقق من حيوية البيانات المؤسسات على كشف الأنشطة الاحتيالية وغسيل الأموال ووقفها، وذلك من خلال ضمان سلامة البيانات البيومترية في كلٍّ من المقاييس الحيوية النشطة والسلبية. ومع ذلك، لا يتمتع أيٌّ من هذين النوعين بتفوق مطلق، إذ يوفر كلاهما حمايةً من الاحتيال، وذلك وفقًا لاحتياجات المؤسسة المعنية.

تُحسّن القياسات الحيوية السلبية عمليات التحقق من الهوية بشكل ملحوظ من خلال دمج حلول قياسات حيوية متقدمة تُعزز الأمان والامتثال. وهذا بدوره يُعزز ثقة المستخدم ويُبسّط تجربة التحقق للشركات وعملائها.

الكشف عن النشاط السلبي النشط مقابل الاكتشاف السلبي

لذا، فإن الاختيار بين القياسات الحيوية النشطة والسلبية يقتصر على المنظمة النهج القائم على المخاطربخلاف القياسات الحيوية الفسيولوجية التي تعتمد على خصائص فيزيائية مثل بصمات الأصابع، تُركز القياسات الحيوية السلوكية السلبية على تحليل أنماط سلوك المستخدم في الخلفية دون التأثير على تجربته. يُنصح باختيار نظام يُلبي احتياجات شركتك للتحقق من المستخدم، مع توفير تجربة مستخدم إيجابية والحفاظ على ريادتك في هذا المجال.

لمزيد من المعلومات حول كيفية تعزيز عمليات عملك باستخدام عمليات التحقق البيومترية النشطة أو السلبية، تواصل معنا فريق الامتثال الخبراء اليوم.