مع استمرار أشكال الاحتيال الجديدة في إضعاف العمليات الأمنية في المؤسسات المالية الكبرى، يجب تنفيذ دفاعات أقوى لضمان سلامة العملاء والشركات على حد سواء. لم تعد الطرق التقليدية مثل كلمات المرور وأرقام التعريف الشخصية والأسئلة الأمنية كافية لحماية البيانات الحساسة ومنع سرقة الهوية في عالم رقمي متزايد. وللبقاء في طليعة المحتالين، يجب على الشركات تبني تقنيات أمنية أكثر تقدمًا وقوة وسهولة في الاستخدام - وهنا يأتي دور التحقق من الهوية البيومترية.

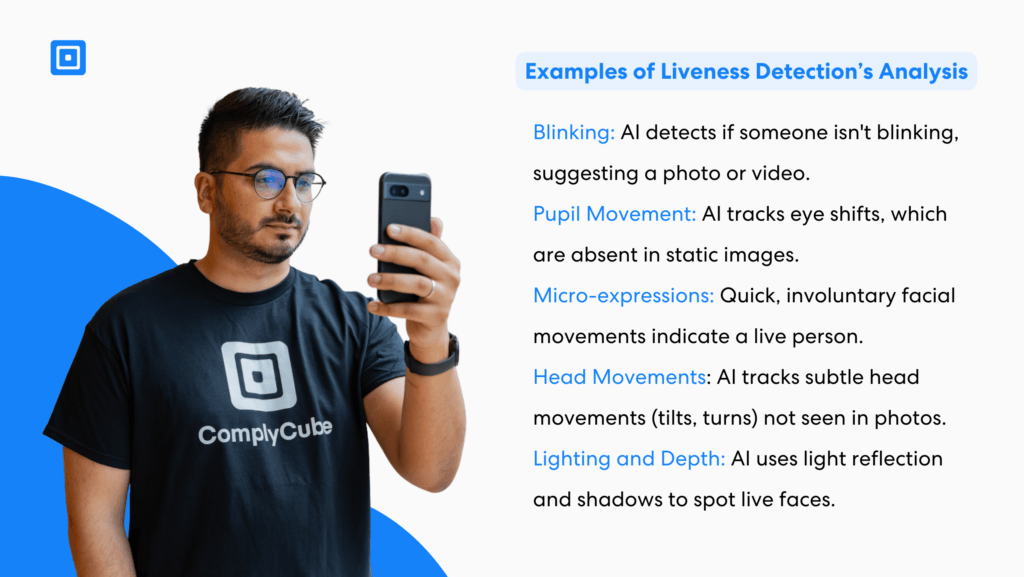

تستفيد أنظمة التحقق من الهوية البيومترية المتقدمة من اكتشاف الحيوية المدعوم بالذكاء الاصطناعي. من خلال نماذج الذكاء الاصطناعي التي تحلل حركات العين الدقيقة، والرمش، وحركات الرأس، والتعبيرات الدقيقة، وإدراك العمق، والتغيرات في الإضاءة، يمكن لهذه الأنظمة التمييز بين شخص حقيقي حي ومدخلات مزيفة أو مزيفة. يضمن اكتشاف الحيوية التحقق من الهويات بأعلى دقة. تُستخدم أيضًا خرائط الوجه ثلاثية الأبعاد المدعومة بالذكاء الاصطناعي للمصادقة الآمنة على الهوية. تستخدم هذه الأنظمة الذكاء الاصطناعي والتعلم الآلي لتحليل الخطوط والميزات الفريدة لوجه الشخص في ثلاثة أبعاد. من خلال التقاط معلومات العمق التفصيلية، تنشئ تقنية التعرف على الوجه ثلاثية الأبعاد خريطة ثلاثية الأبعاد للوجه، والتي تُستخدم بعد ذلك لمقارنة الهويات والتحقق منها.

فهم الكشف عن حيوية الوجه باستخدام الذكاء الاصطناعي

الوجه كشف الحيوية يشير إلى عملية التأكد من أن الشخص الذي يقدم وجهه للمصادقة البيومترية (على سبيل المثال، في أنظمة التعرف على الوجه) هو شخص حقيقي حي وليس شخصًا ثابتًا أصبحت محاولات الخداع، مثل استخدام صورة أو قناع ثلاثي الأبعاد أو تشغيل فيديو، أكثر شيوعًا مع نمو تقنية التعرف على الوجوه. وللتغلب على هذا، تعتمد تقنيات اكتشاف الحيوية بشكل كبير على النماذج التي تعتمد على الذكاء الاصطناعي والتي يمكنها اكتشاف الإشارات الدقيقة التي تشير إلى الحياة والتفاعل البشري الحقيقي.

المؤشرات البيولوجية للحيوية

تُظهر الوجوه البشرية مجموعة متنوعة من السلوكيات البيولوجية الطبيعية اللاإرادية التي يصعب للغاية تكرارها في الصور أو مقاطع الفيديو. تستخدم نماذج الذكاء الاصطناعي هذه الإشارات للكشف عن الحيوية، وتحديد الصور المزيفة أو المزيفة بسرعة. تتضمن بعض المؤشرات البيولوجية للحيوية ما يلي:

رمش:يرمش البشر تلقائيًا وبانتظام. ويمكن لنموذج الذكاء الاصطناعي المُدرَّب على ملامح الوجه تحديد الحركة الإيقاعية للجفون. على سبيل المثال، إذا واجه شخص الكاميرا لفترة طويلة دون أن يرمش، فهذا مؤشر على أن الوجه قد يكون صورة أو مقطع فيديو لأنه لا يرمش أو يستجيب كما يفعل الشخص الحقيقي.

حركة التلاميذ:في سياق اكتشاف الحيوية، تتعقب بعض الأنظمة أيضًا حركة حدقة العين أو أنماط حركة العين. ينظر الأشخاص حولهم، ويغيرون التركيز، ويظهرون حركات عين صغيرة. يمكن للذكاء الاصطناعي اكتشاف أي شذوذ في هذه السلوكيات، حيث لا تتمتع الصور الثابتة أو مقاطع الفيديو بنفس عمق أو نطاق حركة العين.

التعبيرات الدقيقة:هذه هي تعبيرات الوجه السريعة اللاإرادية التي تحدث غالبًا استجابةً لمحفزات عاطفية. يصعب تقليد هذه الحركات الصغيرة بشكل مقنع بالصور أو مقاطع الفيديو. يمكن لنماذج الذكاء الاصطناعي اكتشاف التحولات الدقيقة في الوجه، مثل تقلصات العضلات أو التغييرات الطفيفة في ملامح الوجه (مثل ارتعاش زاوية الفم، أو تقطيب الحاجب، وما إلى ذلك)، والتي تشير إلى إنسان حي ومتفاعل.

حركات الرأس والتوجه: كما يقوم البشر أيضًا بحركات رأس دقيقة لا يمكن رؤيتها بالعين المجردة. تتم هذه الحركات بشكل خاص عند التفاعل مع نظام التعرف على الوجه. قد تتكون من إمالة أو تحريك رؤوسهم. تتعقب أنظمة الذكاء الاصطناعي حركات المعالم الرئيسية في الوجه مثل عيون شخص ما أو أنفه، مما يساعد في تتبع اكتشاف الحركة الدقيقة وسرعة حركة الرأس.

الإضاءة وإدراك العمق: يمكن لنماذج الذكاء الاصطناعي أيضًا استخدام انعكاس الضوء والظلال لاكتشاف الحيوية. تعكس الوجوه البشرية الضوء بشكل مختلف عن الصورة المسطحة أو الفيديو.

التهديد المتزايد للاحتيال على الهوية

أصبح اكتشاف الهوية باستخدام الذكاء الاصطناعي تقدمًا ضروريًا بسبب حالات الاحتيال المتزايدة على الهوية. في عام 2023، سيبلغ عدد الأشخاص الذين مليونين شخص في بريطانيا، تمت سرقة هوياتهم، والتي تم استخدامها بعد ذلك لفتح حسابات مالية احتيالية.

تتطور عمليات الاحتيال بسرعة، وتعد المؤسسات المالية هدفًا رئيسيًا. ووفقًا لأحدث الإحصائيات، تظل سرقة الهوية واحدة من أكثر أشكال الاحتيال شيوعًا وتكلفة، حيث يستغل المجرمون البيانات الشخصية المسروقة للوصول إلى الحسابات المالية وإجراء معاملات غير مصرح بها وإنشاء هويات مزيفة.

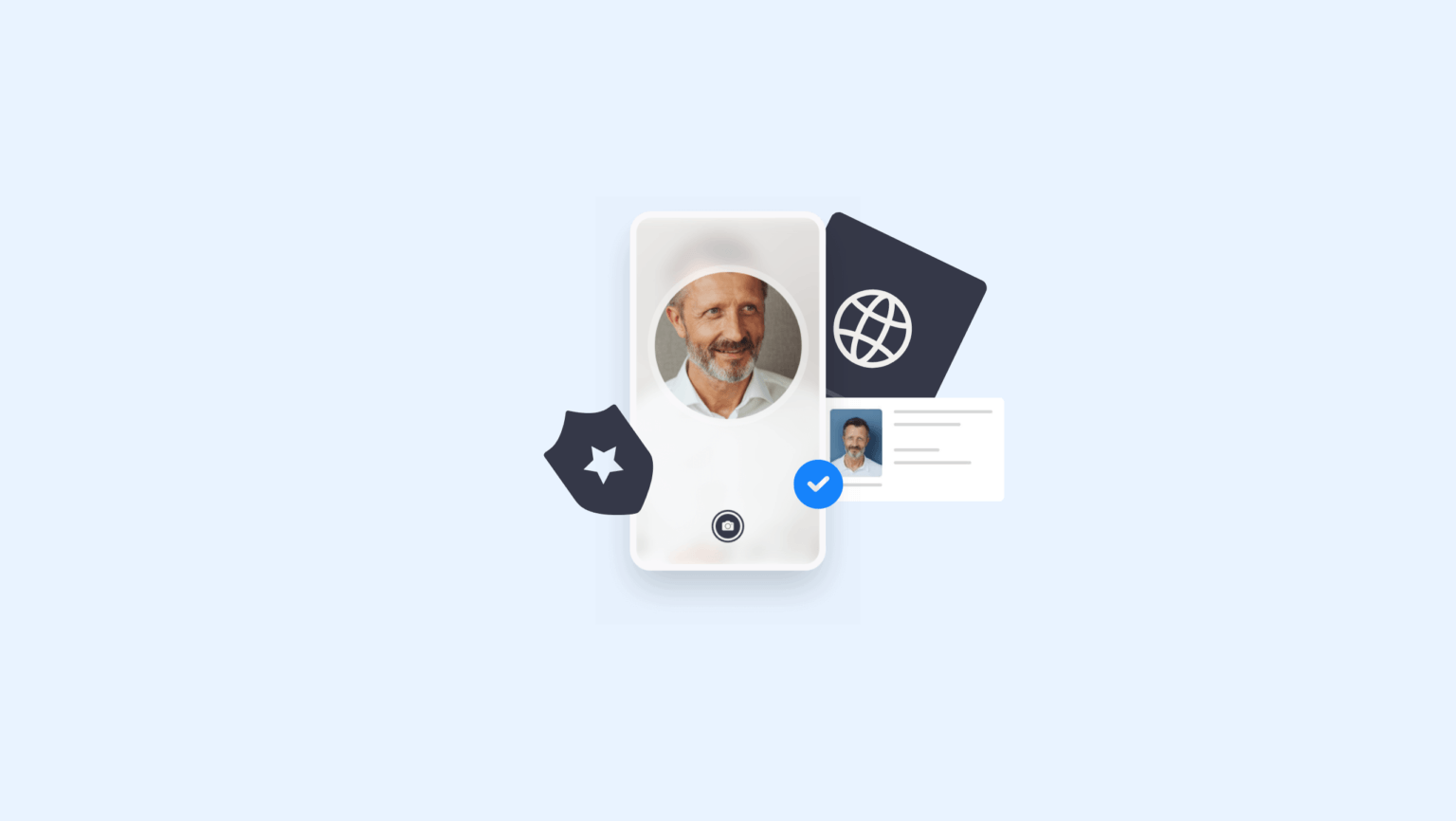

تقنية التحقق البيومتري

رقمي التحقق البيومتري يتيح التحقق الآمن من هوية أي شخص من أي مكان. تستخدم عمليات التحقق من الهوية البيومترية للوجه خوارزميات التعلم الآلي المتقدمة والتعرف على الوجه للكشف بسرعة عن هجمات العرض التقديمي. في هذه الهجمات، يحاول المجرمون انتحال هوية الآخرين للوصول إلى الحسابات المالية.

كيف يؤثر الاحتيال على الهوية على الشركات؟

بالنسبة للشركات، يشكل هذا التهديد المتزايد خطرًا ليس فقط على سلامة عملائها ولكن أيضًا على استقرارها المالي وسمعتها. ومع تحول المعاملات الرقمية والخدمات عبر الإنترنت إلى القاعدة، فإن ضمان وصول المستخدمين الشرعيين فقط إلى الحسابات المالية والبيانات الحساسة أمر ضروري. لقد أثبتت طرق التحقق التقليدية، مثل أكواد الرسائل القصيرة أو كلمات المرور الثابتة، أنها عرضة للاختراق والاستغلال. وهنا يأتي دور التحقق من الهوية البيومترية كحل ثوري.

تمكن المجرمون من تجاوز التعرف على الوجه "برنامج للوصول إلى حسابه على جهازه. إذا تم إنشاء حساب على جهاز جديد، يطلب Revolut صورة شخصية، والتي يقول جاك إنه لم يقدمها."

ومن الأمثلة الحديثة التي تسلط الضوء على المخاطر الكبيرة المترتبة على عدم كفاية التحقق البيومتري مقال نشرته هيئة الإذاعة البريطانية (بي بي سي) حول عملية احتيال شملت شركة ريفولوت. ويوضح التقرير حالة سرق فيها المحتالون 165 ألف جنيه إسترليني من حساب تجاري لشركة ريفولوت.

وكشف الضحية أن المجرمين تمكنوا من تجاوز عملية التحقق من الهوية، وتمكنوا من الوصول إلى حسابه دون إذن وسرقة الأموال. وتؤكد هذه الحادثة على الأهمية الحاسمة لتدابير الأمن البيومترية القوية لمنع مثل هذه الأنشطة الاحتيالية.

وجاء في المقال: "تمكن المجرمون من تجاوز التعرف على الوجه برنامج للوصول إلى حسابه على جهازه. إذا تم إنشاء حساب على جهاز جديد، يطلب Revolut صورة شخصية، والتي يقول جاك إنه لم يقدمها. لمزيد من المعلومات حول هذه القضية، اقرأ "Revolut تقع ضحية لعملية احتيال الهوية."

فوائد التحقق من الهوية البيومترية في منع الاحتيال

إن تطبيق التحقق البيومتري للوجه من أجل تعزيز الأمن له العديد من الفوائد الرئيسية. وتشمل هذه الفوائد الامتثال للمعايير التنظيمية، وزيادة الأمان، والحد بشكل كبير من مخاطر الاحتيال، وتجربة مستخدم سلسة.

تعزيز الأمن

إن التحقق من الهوية البيومترية من خلال الكشف عن حيوية الوجه يعزز الأمان بشكل كبير من خلال تحليل البيانات البيومترية للوجه. باستخدام طرق المصادقة التقليدية مثل كلمات المرور، يمكن للمهاجمين استخدام أساليب القوة الغاشمة أو تقنيات التصيد الاحتيالي للوصول إلى البيانات. على النقيض من ذلك، ترتبط البيانات البيومترية مباشرة بالخصائص الجسدية للفرد، مما يجعل من الصعب بشكل كبير على المحتالين الحصول على وصول غير مصرح به.

الحد من الاحتيال وسرقة الهوية

تستطيع المؤسسات المالية الحد بشكل كبير من خطر سرقة الهوية من خلال دمج عمليات التحقق البيومترية في عملية التحقق. يمكن للحلول البيومترية اكتشاف الهويات المزيفة من خلال التحقق من علامات التلاعب أو عدم التطابق بين السمات الجسدية والبيانات المخزنة. يساعد هذا في منع المحتالين من انتحال هوية المستخدمين الشرعيين، مما يجعل من الصعب عليهم الوصول إلى المعلومات الحساسة أو إجراء معاملات احتيالية.

تجربة مستخدم سلسة

توفر المصادقة البيومترية تجربة سلسة وخالية من الاحتكاك للعملاء. فبدلاً من الاضطرار إلى تذكر كلمات مرور معقدة أو رموز PIN، يمكن للمستخدمين ببساطة استخدام وجوههم أو بصمات أصابعهم أو أصواتهم للوصول الآمن. وهذا يقلل من احتمالية تخلي العملاء عن المعاملات أو مواجهة صعوبات في إعادة تعيين كلمة المرور - وهي مشكلات شائعة مع طرق المصادقة التقليدية. ومع تزايد الطلب على تجربة مستخدم خالية من الاحتكاك، توفر المصادقة البيومترية حلاً عمليًا يضمن الأمان دون المساس بالراحة.

إن التحقق من الصور الشخصية يعزز الامتثال العالمي. تتحقق هذه الحلول من هوية المستخدمين في ثوانٍ وعادةً ما تكون قائمة على السحابة بالكامل. يمكن توزيع حلول التحقق من الهوية، التي تعمل على نموذج الأعمال "البرمجيات كخدمة" (SaaS)، في جميع أنحاء العالم، مما يعني أنه يمكن استخدام نفس الحل من قبل نفس الشركة في جميع أنحاء العالم.

أخيرًا، يوفر التعرف على الوجه تكاليف أعمال مخفضة بشكل كبير، وخاصة تكلفة اكتساب العميل (CCA) و العناية الواجبة تجاه العملاء (CDD). إن عملية التحقق من العميل، وهي جزء أوسع من عملية مكافحة غسل الأموال، قد تستغرق ساعات عمل لكل عميل عند استخدام الطرق اليدوية. ومع ذلك، تعمل حلول KYC الآلية على تقليل الوقت والتكلفة لهذه العمليات التجارية.

ComplyCube: شركة رائدة في مجال التحقق البيومتري

تضمن تقنية الكشف عن الهوية المتقدمة من ComplyCube أن الفرد الذي يقدم هوية موجود فعليًا، مما يقلل بشكل فعال من خطر الهويات التي تم إنشاؤها بواسطة الذكاء الاصطناعي أو انتحالها. يتحقق حلهم من تفاصيل الهوية من خلال الجمع بين التعرف على الوجه والتحقق من المستندات لمنع التزييف. من خلال التكامل السلس للتحليل البيومتري والمستندات والسلوك، تكتشف منصة ComplyCube الهويات الاصطناعية في وقت مبكر، مما يساعد في منع المحتالين من الوصول غير المصرح به.

تتضمن الميزات الرئيسية لحل ComplyCube ما يلي:

متقدم التعرف على الوجه:ComplyCube هي أحدث تقنيات القياس الحيوي كشف الحيوية، معتمدة ل معايير ISO 30107-3 وPAD المستوى 2يضمن نظام التحقق من الهوية أن الشخص الذي يقدم وثيقة هوية يطابق التفاصيل المقدمة. ويستفيد نظام التحقق من الهوية من التحليل البيومتري والسلوكي، مما يوفر حماية قوية ضد الهويات الاحتيالية أو الاصطناعية.

شامل التحقق من الوثيقة:من خلال الجمع بين التكنولوجيا المدعومة بالذكاء الاصطناعي والمراجعات من الخبراء، يتحقق ComplyCube بدقة من وثائق الهوية للتأكد من أنها أصلية وغير معدلة. تتحقق هذه العملية من المستندات منتهية الصلاحية أو المزورة أو المدرجة في القائمة السوداء أو التي تم التلاعب بها وتغطي مجموعة واسعة من أنواع المستندات، بما في ذلك جوازات السفر ورخص القيادة والهويات الوطنية وتصاريح الإقامة وطوابع التأشيرة ووثائق السفر - مما يوفر حماية واسعة النطاق ضد الاحتيال على الهوية.

لمزيد من المعلومات حول كيفية حماية عملك من الاحتيال، تواصل مع أحد مستشاري ComplyCube خبراء الامتثال.