يتم اعتماد حلول التحقق من الهوية الرقمية بشكل أسرع من أي وقت مضى لتكون بمثابة أدوات لمنع الاحتيال عبر الإنترنت للشركات. كان لظهور الذكاء الاصطناعي تأثيرات واسعة النطاق على العالم الرقمي. يتصاعد الاحتيال الرقمي بسرعة؛ يتم تشجيع التدابير الوقائية مثل تقنيات الكشف عن التزييف العميق بشكل كامل للمساعدة في حماية الاقتصاد والمجتمع الرقميين.

ومع ذلك، تظل معدلات تبني خدمات التحقق من الهوية الحالية متأخرة عن تبني وتطوير تقنيات الذكاء الاصطناعي الخبيثة المستخدمة في الاحتيال. يرشد هذا المقال القراء إلى مخاطر الاحتيال الحديث عبر الإنترنت وكيف يمكن للشركات استخدام حلول التحقق من الهوية لمواجهة هذه التطورات.

التهديد المتزايد للاحتيال عبر الإنترنت

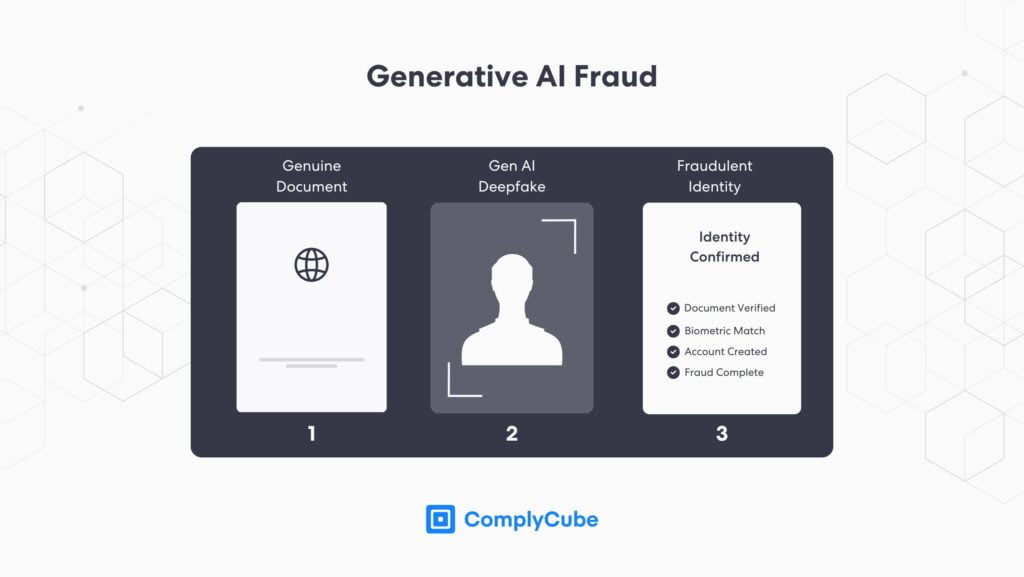

لقد تغيرت أساليب الاحتيال الرقمي. فقد أصبح من الممكن الآن ممارسة الاحتيال على الهوية باستخدام تقنيات الذكاء الاصطناعي، مثل التزييف العميق، لإنشاء هويات اصطناعية تشبه الواقع وأحيانًا لا يمكن التمييز بينها. ويمكن لهذه الأساليب الاحتيالية تجاوز العديد من أنظمة منع الاحتيال الحالية، مما يؤدي إلى تجدد الطلب على تكنولوجيا جديدة للإثبات على الهوية.

وثائق هوية مزورة

لا تزال وثائق الهوية المزورة تشكل تهديدًا للاقتصاد الرقمي. يتم إنشاء هذه الوثائق المزورة، مثل جوازات السفر ورخص القيادة، باستخدام تقنيات متطورة، متجاوزة أنظمة منع الاحتيال عبر الإنترنت الحالية وأنظمة الأمان نظرًا لتفاصيلها الدقيقة.

- المستندات المزورة هي نسخ طبق الأصل من بطاقات الهوية أو غيرها التعرف على زبونك مستندات (KYC). يتم تصنيعها باستخدام تقنيات طباعة عالية الدقة ومواد رسمية، كما أن تشابهها مع المستندات الأصلية أمر غريب.

- المستندات المزورة هي مستندات أصلية ربما تكون قد سُرقت وتم التلاعب بها. قد يكون التلاعب متعلقًا بصورة فوتوغرافية أو تاريخ ميلاد أو تفاصيل أخرى يحتاج المحتال إلى تغييرها لارتكاب أفعال خبيثة.

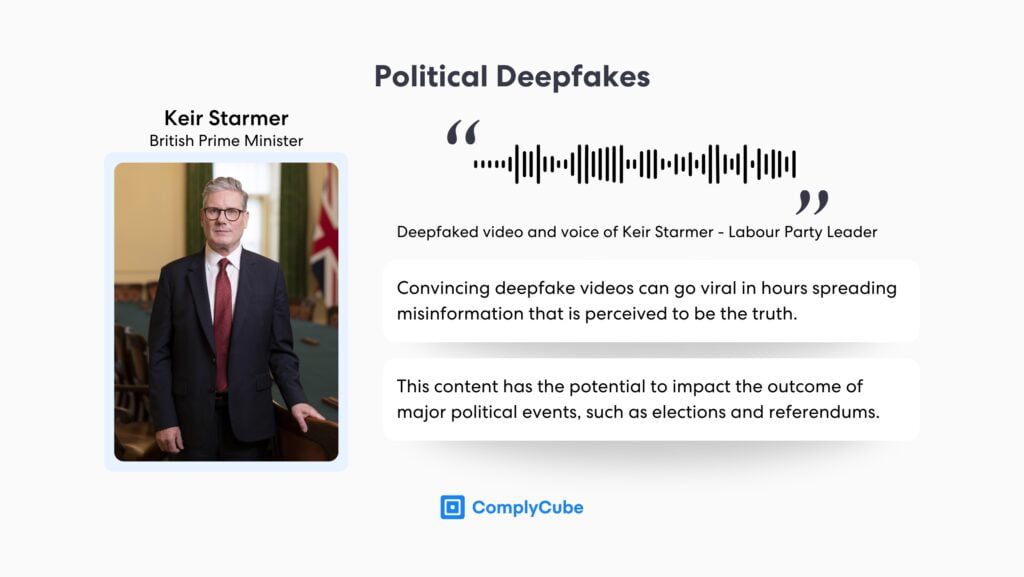

التزييف العميق يهدد العالم الحديث

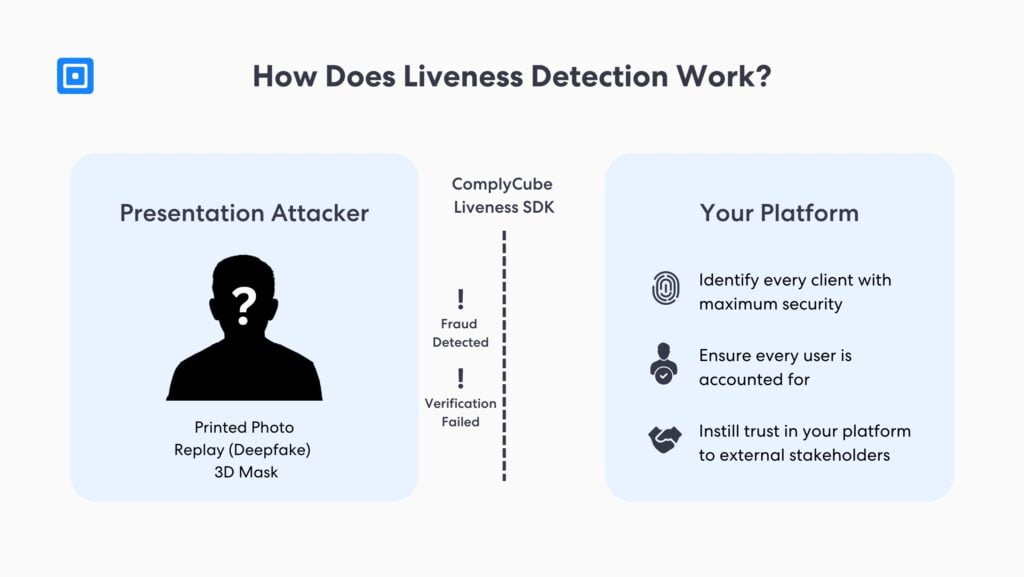

تمثل عمليات التزييف العميق أحد أكثر التطورات إثارة للقلق في مجال الاحتيال الرقمي. فهي تستخدم الذكاء الاصطناعي لإنشاء صور ومقاطع فيديو وصوت ووسائط أخرى مزيفة فائقة الواقعية، والتي يمكن استخدامها في أنشطة ضارة متعددة.

- التضليل في وسائل الإعلام.

- سرقة الهوية لتجاوز IDV.

- الابتزاز والإكراه القسري

- عمليات احتيال التصيد المتطورة.

إن الضرر الأكثر شيوعًا الذي تتعرض له الشركات هو استخدام التزييف العميق في عملية التحقق من الهوية. لقد أصبحت تقنية التزييف العميق متقدمة للغاية في فترة زمنية قصيرة لدرجة أنه يمكن خداع حتى حلول التحقق من الهوية المتطورة نسبيًا. وهذا يستدعي الحاجة إلى أن تبحث الشركات عن مزود خدمة KYC الأكثر سهولة وموثوقية. لمزيد من المعلومات، اقرأ برنامج كشف التزييف العميق.

الحاجة إلى حلول IDV المدعومة بالذكاء الاصطناعي

أفادت لجنة التجارة الفيدرالية (FTC) بزيادات كبيرة في الاحتيال العام، مع خسائر مالية للمستهلكين تصل إلى أكثر من 1.6 مليار دولار من الاحتيال في عام 2023 وحدها. ويمثل هذا زيادة قدرها 14% عن العام السابق.

ومع ذلك، فإن الاحتيال الرقمي ينمو بسرعة أكبر، ويتجلى هذا في انتشار هجمات التزييف العميق. فقد ورد أن عصابة من الذكاء الاصطناعي تعمل في آسيا استنزفت حسابًا لبورصة مركزية للعملات المشفرة (CEX) من جميع أموالها في غضون 25 دقيقة فقط.

كانت البورصة المعنية هي OKX، وهي بورصة رائدة في مجال تداول العملات الرقمية ذات انتشار عالمي وقعت ضحية للمحتالين الذين يستخدمون عمليات التزييف العميق لتجاوز برنامج مصادقة الهوية للحصول على وصول كامل إلى الحساب. وهذا يؤكد دليل ComplyCube الأخير الذي يناقش كيف تكافح صناعة التشفير، على وجه الخصوص، أزمة التزييف العميق حاليًا. تعرف على المزيد حول التكنولوجيا وراء منع الاحتيال عبر الإنترنت من خلال القراءة لماذا يعد التحقق من الهوية باستخدام الذكاء الاصطناعي أمرًا بالغ الأهمية.

حلول منع الاحتيال عبر الإنترنت والتحقق من الهوية

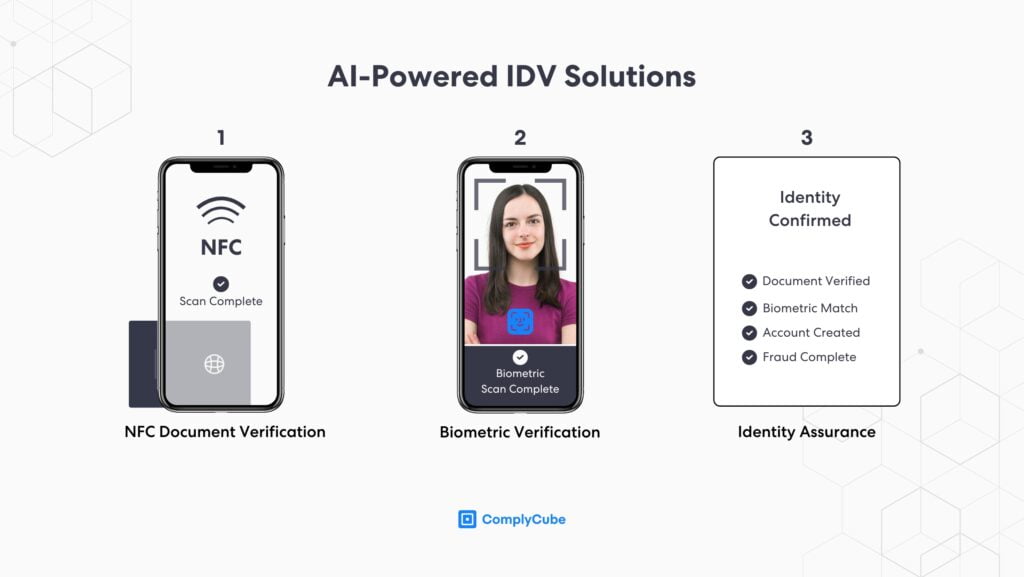

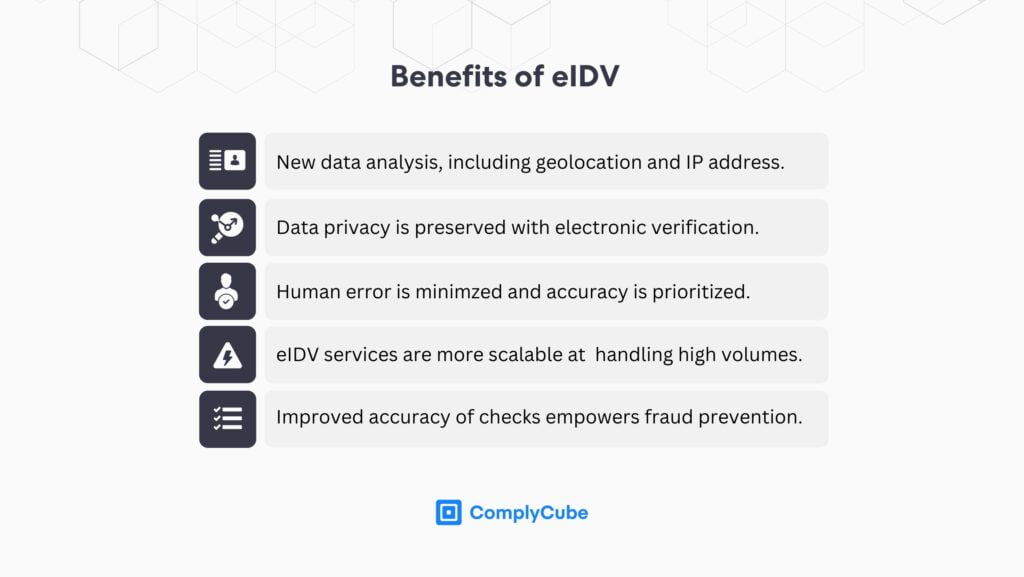

إن عملية KYC القوية والتسجيل هي الطريقة الأكثر فعالية لمنع الاحتيال عبر الإنترنت. من خلال KYC الآلي، يمكن للشركات مسح وثيقة هوية المستخدم ومقارنتها بصورة شخصية تم التقاطها مباشرة أثناء عملية التسجيل.

تُعرف هذه العمليات باسم التحقق من المستندات والتحقق من البيانات الحيوية على التوالي. وتشكل هذه العمليات معًا الأساس لـ KYC الحديث، وعندما يتم تطويرها بشكل صحيح، تعمل كأفضل دفاع ضد الاحتيال عبر الإنترنت والتزييف العميق.

سير عمل التحقق من الهوية

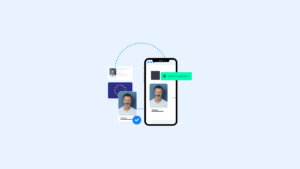

التحقق من الوثيقة تم تصميمه لاستخراج البيانات الحساسة للمستخدم مع التحقق من صحة المستند. يستغرق المسح الضوئي بحثًا عن التلاعب أو عوامل التزوير الأخرى 15 ثانية لإكمال هذه العملية، مما يساهم في تجربة عملاء سلسة مع الحماية المضمنة ضد الاحتيال بالذكاء الاصطناعي.

تملأ هذه المعلومات الحساسة حساب المستخدم الجديد على الفور، بما في ذلك تاريخ الميلاد وبلد المنشأ، من بين العديد من المعلومات الأخرى. إن سرعة وتوافر هذه البيانات يجعلان حل التحقق من الهوية من ComplyCube من بين الأفضل على الإطلاق في السوق.

عادةً، لضمان أقصى قدر من ضمان الهوية، يتم اتباع هذه العملية من خلال التحقق البيومتري والتي قد تستغرق 5 ثوانٍ فقط لإكمالها. باستخدام الذكاء الاصطناعي المخصص، تقوم هذه العملية بتحليل البيانات الحيوية للوجه باستخدام برنامج قوي للكشف عن الحيوية مدمج. ثم تتم مقارنة صور السيلفي هذه بالصورة المخزنة في مستند KYC للتأكد من أن الشخص الذي يقدم الهوية يتطابق مع الصورة الشخصية.

علاوة على ذلك، يمكن استخدام برامج التعرف على الوجه للمصادقة البيومترية، لحماية حسابات المستخدمين من التزييف العميق أو هجمات العرض الأخرى، والتخفيف من تكرار التسجيل. تعد برامج التعرف على الوجه تقنية أساسية لضمان عدم تمكن الشخص نفسه من فتح أكثر من حساب واحد.

تُستخدم هذه الحلول على نطاق واسع في عالم التكنولوجيا المالية لحماية عملية فتح الحسابات. تتمثل فائدة العمل بموجب نموذج SaaS في أنها حلول تعتمد بالكامل على السحابة ويمكن توزيعها بسهولة عبر العديد من القنوات الرقمية المختلفة عبر SDK أو API.

مجموعات أدوات تطوير البرامج وواجهات برمجة التطبيقات القوية للتحقق من الهوية

يمكن دمج حلول التحقق من الهوية التي تقدمها ComplyCube بعدة طرق، وهي تشكل عاملاً رئيسيًا وراء نجاح الشركة. ومع ذلك، فإن مجموعات تطوير البرامج (SDKs) وواجهات برمجة التطبيقات (APIs) الخاصة بها رائدة في السوق.

يمكن دمج أدوات البرامج هذه في مجموعة الأدوات التقنية الحالية لمنصتك على الفور وتوفير الوصول الكامل إلى حلول IDV الديناميكية من ComplyCube. لمزيد من المعلومات حول طرق التكامل، اقرأ دليل الشركة صفحة الوثيقة.

نبذة عن حل ComplyCube لمنع الاحتيال عبر الإنترنت

شهدت الشركة الرائدة في مجال حلول IDV انضمامًا سريعًا إلى عالم الامتثال. تعمل ComplyCube مع شركات في جميع أنحاء العالم، وتعمل في قطاعات الاتصالات والعملات المشفرة والتكنولوجيا المالية والخدمات المصرفية الرقمية والتمويل، من بين عدد لا يحصى من القطاعات الأخرى.

مع 4 جوائز G2 لفصل الشتاء 2024 وحده، بما في ذلك "الأسهل في الاستخدام"، و"الأداء العالي"، و"أفضل دعم"، و"المستخدمون الأكثر احتمالاً للتوصية"، من السهل أن نرى لماذا تختار الشركات العمل مع شركة الامتثال التي يقع مقرها في لندن.

لمزيد من المعلومات حول حلول منع الاحتيال عبر الإنترنت، بما في ذلك حلول مكافحة غسل الأموال ومعرفة العميل والتحقق من الهوية، تواصل مع أحد المتخصصين لدينا اليوم.