Die 2-Faktor-Authentifizierung (2FA) ist eine gängige Methode zur Identitätsauthentifizierung, die beweist, dass der aktuelle Benutzer die Person ist, die Zugriff auf das Konto haben sollte. Die Identitätsüberprüfung (IDV) ist eine Know-Your-Customer- (KYC-) und Anti-Geldwäsche-Lösung (AML), die die Anmeldeinformationen eines Benutzers überprüft, damit Unternehmen wissen, mit wem sie eine Geschäftsbeziehung eingehen.

In diesem Handbuch werden die Anwendungsfälle für beide Prozesse zusammengefasst, ihre wichtigsten Unterschiede identifiziert und festgelegt, wie sie am besten zusammen verwendet werden können.

Was ist eine Identitätsprüfung?

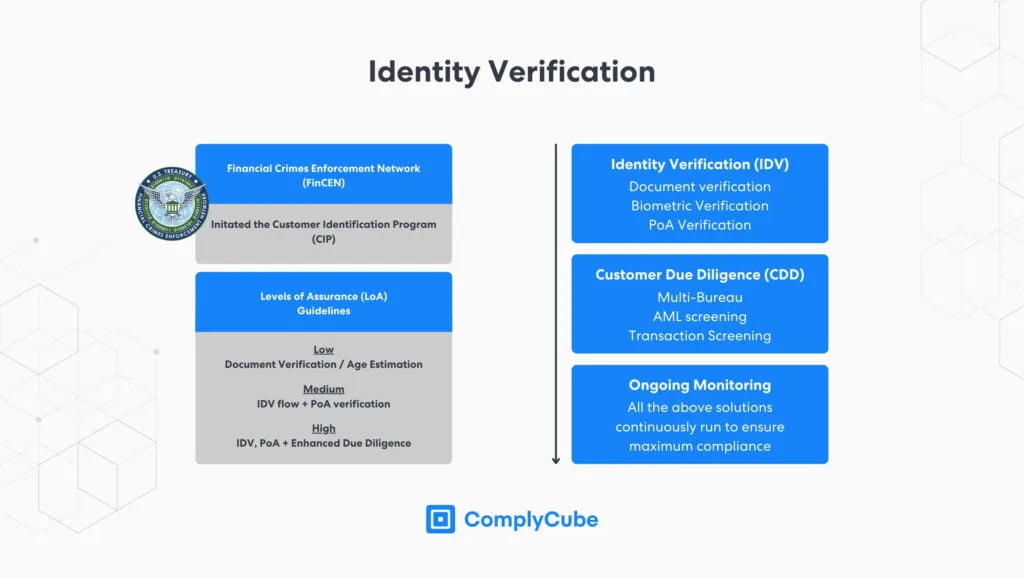

IDV ist der erste Prozess in einer KYC-Strategie und von grundlegender Bedeutung für die Compliance-Verpflichtungen von Unternehmen zur Bekämpfung von Geldwäsche (AML). Es gibt mehrere Methoden zur Überprüfung der Benutzeridentität, und die verwendete Technik wird normalerweise durch den risikobasierten Ansatz (RBA) eines Unternehmens bestimmt.

Die Identitätsprüfung wird für Finanzinstitute im traditionellen Finanzsektor (TradFi) und in aufstrebenden Finanzsektoren, wie etwa zentralisierten Börsen (CEXs) und dezentralisierten Finanzdiensten (DeFi) in der Kryptoindustrie, immer wichtiger.

Das Financial Crimes Enforcement Network (FinCEN) führte 2003 das Customer Identification Program (CIP) ein. Es ist die entscheidende erste Phase in einer neuen Kunden-Geschäftsbeziehung, die der Customer Due Diligence (CDD) vorausgeht.

Verschiedene Branchen erfordern unterschiedliche Sicherheitsstufen (LoA). Beispielsweise benötigen Unternehmen in der Kryptowährungsbranche aufgrund der regulatorischen Nuancen, die verschiedene Sektoren und ihre Regulierungsbehörden vorschreiben, ein weitaus höheres Maß an Identitätssicherheit als Unternehmen in der E-Commerce-Branche. Digitale IDV-Lösungen (eIDV) werden aufgrund ihrer Kosteneffizienz und Zuverlässigkeit schnell zur bevorzugten Methode für Finanzinstitute.

Dokumentenprüfung

Die Überprüfung der Identität eines neuen Kunden beginnt mit der Authentifizierung seiner KYC-Dokumente. Die am häufigsten verwendeten Dokumente sind von der Regierung ausgestellte Ausweise wie Führerscheine oder Reisepässe. Diese Dokumente verfügen über eine nationale ID-Nummer und verschiedene Sicherheitselemente, die ihre Nachahmung erschweren.

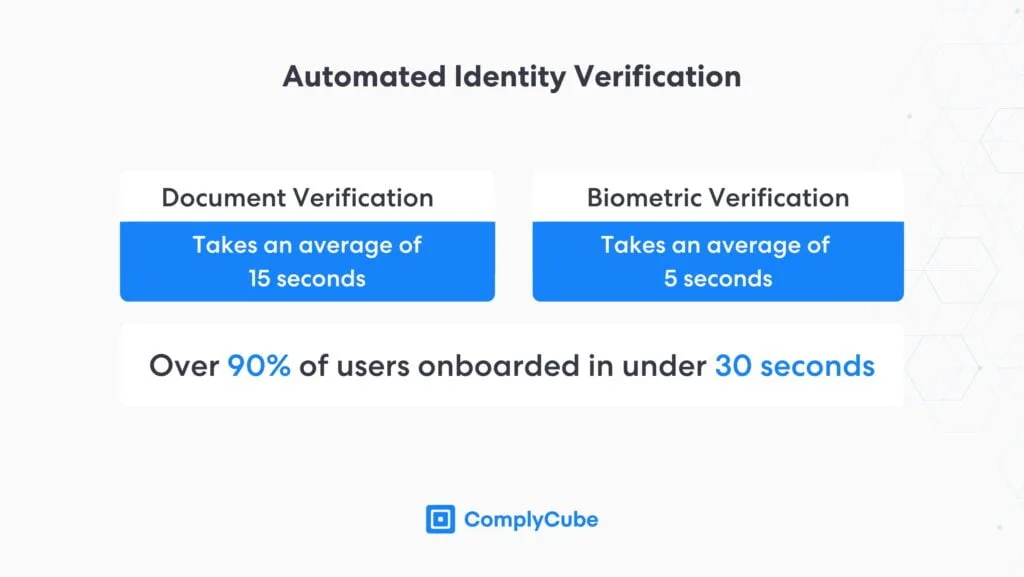

Dokumentenprüfung analysiert diese Sicherheitselemente, während die Daten im Dokument verarbeitet werden, um grundlegende Kundeninformationen zu erhalten. Die moderne Dokumentenüberprüfung nutzt fortschrittliche KI-Technologien, um Dokumente in 15 Sekunden zu überprüfen und so einen optimierten Kundenakquiseprozess mit geringem Aufwand zu ermöglichen.

Biometrische Verifizierung

Die meisten Finanzinstitute (FIs) verwenden als nächsten Schritt die biometrische Überprüfung. Bei der biometrischen Authentifizierung wird das Bild im Ausweis, der im Dokumentenüberprüfungsprozess bereitgestellt wird, mit einem Selfie oder Video abgeglichen. Normalerweise wird dieses Selfie oder Video während der Erfassung live aufgenommen, um einen höheren LoA zu erzielen.

Biometrische Verifizierung nutzt einen Algorithmus für maschinelles Lernen, um Kunden in Sekundenschnelle zu verifizieren und so zu einer verbesserten Identitätssicherung beizutragen. Die Geschwindigkeit, mit der die Verifizierung abgeschlossen wird, stellt sicher, dass der Onboarding-Prozess für Kunden reibungslos verläuft und die Kundenabwanderung verringert wird.

Nachweis der Adresse

Nachweis der Adresse (PoA) ist ein zentraler IDV-Prozess. Die digitale PoA-Verifizierung liefert Unternehmen eine Fülle von Informationen, die über den Wohnort eines Kunden hinausgehen. Ein wichtiges Beispiel ist die Zuordnung der IP-Adresse des Dokument-Upload-Ereignisses zur Geolokalisierung des Dokuments.

Dies ist ein wichtiger Schritt, insbesondere für moderne Fintechs, da er sicherstellt, dass Benutzer auf Ihren Dienst aus Regionen zugreifen, in denen Ihr Unternehmen eine Betriebslizenz besitzt. Viele Kryptowährungsbörsen wurden wegen Verstößen gegen die Geldwäschebekämpfung mit hohen Geldstrafen belegt, weil sie Benutzern erlaubten, bestimmte Dienste in nicht lizenzierten Gebieten zu nutzen.

Insbesondere Hongkong geht hart gegen nicht lizenzierte Krypto-Börsen vor, insbesondere gegen VonBit und Mexiko Diese Börsen wurden beschuldigt, in der Region ohne Lizenz der Securities and Futures Commission tätig zu sein, der wichtigsten Finanzaufsichtsbehörde für Unternehmen, die mit Wertpapieren oder wertpapierähnlichen Vermögenswerten handeln.

Die Adressüberprüfung wäre eine sichere Methode, um sicherzustellen, dass Börsen nur Kunden aus Regionen aufnehmen, in denen sie lizenziert sind. Weitere Informationen zu den Krypto-Richtlinien der Region finden Sie in unserem Leitfaden unter Hongkongs Krypto-Regulierung im Jahr 2024.

Multi-Büro-Verifizierung

Bei der Überprüfung durch mehrere Auskunfteien werden die während der IDV-Phase erhaltenen Informationen mit Partnerdatenbanken wie Kreditauskunfteien, Postämtern und vielen anderen verglichen. Diese Überprüfungen schaffen eine zusätzliche Sicherheitsebene, da die Unternehmen darüber informiert werden, dass eine Historie der Daten eines bestimmten Benutzers vorliegt.

IDV auf den Punkt gebracht

Identitätsprüfung ist der Prozess, mit dem ein Unternehmen feststellt, dass ein neuer Kunde auch die Person ist, für die er sich ausgibt. IDV-Prozesse unterscheiden sich erheblich, je nach unterschiedlichen RBAs und branchenspezifischen Compliance-Anforderungen.

- Die Einhaltung gesetzlicher Vorschriften ist für zentralisierte Krypto-Börsen von entscheidender Bedeutung, da sie eine internationale Expansion ermöglichen und gleichzeitig die Möglichkeit von Geldstrafen im Zusammenhang mit der Geldwäschebekämpfung verringern.

- Ein DEX, der mit tokenisierten Real World Assets (RWAs) arbeitet, muss auch einen CIP- und IDV-Prozess initiieren, wenn er die Einhaltung der lokalen Regulierungsbehörden erreichen möchte.

- Dezentrale Kryptobörsen, die P2P-Handel mit Kryptowährungen anbieten, benötigen derzeit keine KYC-Lösung. Da sie nahtlose Übertragungen digitaler Vermögenswerte anbieten, besteht derzeit keine gesetzliche Verpflichtung zur Verifizierung ihrer Benutzer. Dies könnte sich ändern, wenn die Welt rasch weitere Krypto-Regulierungen befürwortet.

- Typische Fintech-Unternehmen müssen ihre Benutzer außerdem mit den strengsten IDV-Prozessen verifizieren, darunter Dokumenten- und biometrische Verifizierung sowie AML-Überwachung.

Identitätsauthentifizierung

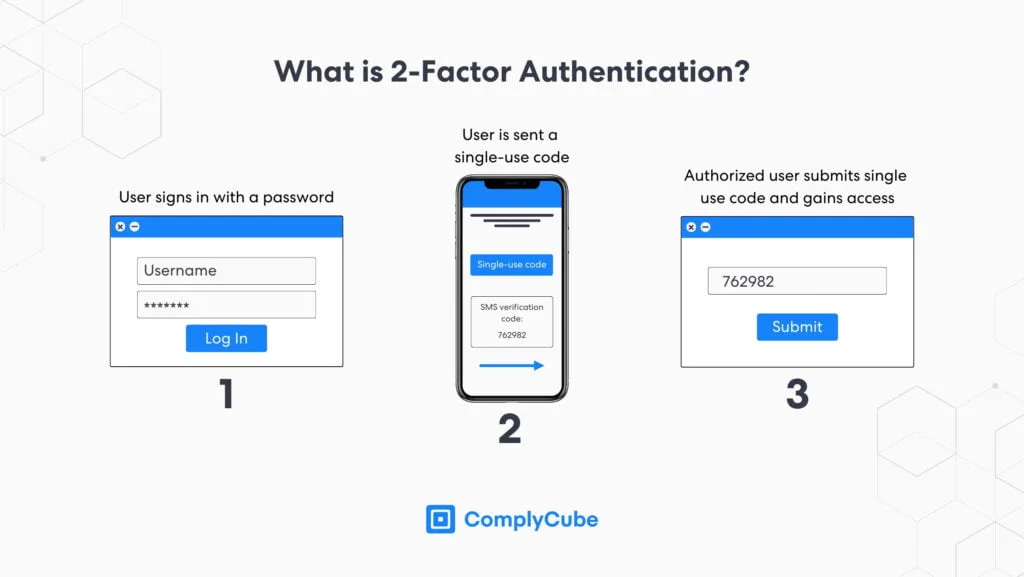

Die Identitätsauthentifizierung wird am besten als zusätzliche Absicherung für Konten verwendet, die bereits durch einen KYC-Prozess verifiziert wurden. Sie stellt sicher, dass die Person, die in diesem Moment auf ein Konto zugreift, jemand ist, der Zugriff haben sollte. Die 2-Faktor-Authentifizierung ist die häufigste Variante davon.

Einige Kundenakquiseprozesse verwenden nur die Identitätsauthentifizierung. Dieser Prozess allein reicht jedoch nicht aus, um strenge Finanzvorschriften wie die Empfehlungen der Financial Action Task Force.

Zwei-Faktor-Authentifizierung

2FA erfordert 2 verschiedene Codes oder Informationssätze, bevor ein Benutzer auf eine Plattform zugreifen kann. Normalerweise wird der zweite Informationssatz nach der Eingabe eines Passworts abgefragt. 2FA kann viele Formen annehmen.

- Einmaliger E-Mail-Bestätigungscode

- Einmaliger SMS-Code

- Regenerativer Code über eine Authentifizierungs-App wie Google Authenticator

- Ein Hardwaregerät, das einen Einmalcode generiert

2FA verringert die Wahrscheinlichkeit, dass eine unbefugte Person oder Person Zugriff auf ein Konto erhält, erheblich und ist daher ein wertvolles Instrument zur Betrugsprävention. Allerdings fehlt ihm die Tiefe, die Identitätsüberprüfungsprozesse bieten. Darüber hinaus kann immer noch jemand betrügerisch ein neues Konto erstellen, wenn beispielsweise ein E-Mail-Konto kompromittiert wurde.

Multi-Faktor-Authentifizierung

Dieser Prozess ist 2FA sehr ähnlich, allerdings besteht der Verifizierungsprozess aus mehr als 2 Faktoren oder Datensätzen. Die Multi-Faktor-Authentifizierung kann aus einem Passwort, einem einmalig verwendbaren SMS-Code und einem Code aus einer Authentifizierungs-App bestehen.

Biometrische 2FA

Die meisten modernen Smartphones sind mit biometrischen Verifizierungsfunktionen ausgestattet. Mobile Geräte können diesen biometrischen Passkey als zweiten Datensatz verwenden und bieten so den effizientesten Anmeldevorgang, da autorisierte Benutzer nicht auf den Zugriff warten müssen.

Apple gab an, dass die Wahrscheinlichkeit eines Betrugs oder biometrischen Fehlers bei seiner Face-ID-Technologie 1 zu 1.000.000 beträgt. Die Face-ID-Technologie sorgt für ein hohes Maß an Sicherheit, wenn Benutzer versuchen, sich erneut anzumelden, nachdem sie ihr Konto mit einem KYC-Prozess verifiziert haben.

Wissensbasierte Authentifizierung

Ähnlich wie bei 2FA wird bei der wissensbasierten Authentifizierung eine voreingestellte Frage verwendet, um zu authentifizieren, ob ein Benutzer Zugriff auf ein Konto hat. Dabei handelt es sich in der Regel um grundlegende, aber persönliche Fragen, darunter:

- Wie lautet der Mädchenname Ihrer Mutter?

- Was war der Name deines ersten Haustieres?

- In welcher Stadt wurden Sie geboren?

Dieser Prozess kann mithilfe dynamischer Informationen weiter iteriert werden. Eine Banking-App könnte beispielsweise so programmiert werden, dass sie dem Benutzer Fragen zu den letzten Aktivitäten und dem Zahlungsverlauf des Kontos stellt, neben anderen Informationen, die nur der Kontobenutzer kennt.

Coinbase-Fallstudie

Die meisten CEXs verwenden die Identitätsüberprüfung als Teil ihres KYC-Prozesses und ihrer Identitätsauthentifizierung, wenn sich Benutzer anmelden. Zusammen bilden sie eine sichere und dennoch reibungslose Methode für Benutzer von der Kundenakquise bis zur erneuten Anmeldung.

Coinbase ist eine der größten Krypto-Börsen nach Benutzern und Handelsvolumen und gilt als führend in Sachen Krypto-Compliance. Die amerikanische Börse verwendet den folgenden IDV-Workflow:

- Dokumenten-Upload

- Selfie-Upload

- PoA-Upload (falls erforderlich)

Coinbase erlaubt nicht Einzelpersonen können die Plattform nutzen, ohne dieses Programm zu absolvieren, ein Hauptfaktor hinter der Compliance-First-Strategie. Die Börse überlässt es dann dem Benutzer, eine 2FA-Strategie zu implementieren.

Einschränkungen der Identitätsauthentifizierung

Die Identitätsauthentifizierung fügt dem neu erstellten Konto keinen Identifikationswert hinzu. Wenn eine E-Mail- oder SMS-Nummer kompromittiert wurde, ist die Wahrscheinlichkeit, dass ein böswilliger Akteur das Konto für böswillige Zwecke erstellt, viel höher.

Daher hilft 2FA nicht dabei, Identitätsdiebstahl bei der Kundenakquise zu verhindern und ermöglicht nicht die Einhaltung lokaler oder globaler Vorschriften zur Geldwäschebekämpfung. KYC-Prozesse sind für Unternehmen von entscheidender Bedeutung, die strenge und sich weiterentwickelnde Vorschriften einhalten möchten.

Beispielsweise sind viele Pakete zur Identitätsüberprüfung mit CDD- und Ongoing-Monitoring-Lösungen gekoppelt, die eine kontinuierliche Risikobewertung ermöglichen und Unternehmen dabei helfen zu verstehen, welche Kunden eine erweiterte Due Diligence (EDD) benötigen.

Die Vorteile verantwortungsvoller technologischer Innovationen in den USA durch die Unterstützung neuer Mechanismen zur Einhaltung der Vorschriften im privaten Sektor realisieren und die Nutzung von Automatisierung und Innovation, um neue Wege zur Bekämpfung illegaler Finanzmärkte zu finden.

Viele wichtige Regulierungsbehörden weltweit unterstützen technologiebasierte und automatisierte Compliance-Lösungen zur Bekämpfung der Geldwäsche. Dazu gehören die FATF und das US-Finanzministerium, das oben vorgestellt wird. Finanzdienstleistungen, die einen Identitätsauthentifizierungsprozess über eine strenge AML- und KYC-Lösung hinaus verwenden, werden wahrscheinlich im Jahr 2024 und darüber hinaus von den Regulierungsbehörden geprüft.

IDV-Lösungen von ComplyCube

ComplyCube ist ein preisgekrönter SaaS-Anbieter von AML- und KYC-Lösungen für ein breites Spektrum von Branchen, darunter TradFi, Fintech, Krypto, Telekommunikation und viele andere. Unternehmen können ihre Infrastruktur auf verschiedene Weise integrieren.

- Über eine leistungsstarke API

- Durch die Kodierung ihrer SDKs in Ihren bestehenden mobilen Tech-Stack

- Oder nutzen Sie ihre Infrastruktur bequem über eine All-in-One-Compliance-Plattform.

Nehmen Sie noch heute Kontakt mit einem Spezialisten auf

Wenn Ihr Fintech-Unternehmen oder ein verwandtes Unternehmen Compliance-Lösungen integrieren möchte, die Wachstum ermöglichen und gleichzeitig die Compliance-Anforderungen erfüllen, wenden Sie sich an einen ComplyCube-Spezialist heute, um herauszufinden, wie sie helfen können.