Identitätsbetrug und Angriffe auf die Übernahme von Konten (ATOs) nehmen zu und kosten Unternehmen jedes Jahr Milliarden von Dollar. Wie schützen Sie Ihr Unternehmen also nach der biometrischen Verifizierung vor solchen Angriffen? Moderne biometrische Authentifizierungslösungen werden zunehmend als praktikable Lösungen angesehen. Aber was ist biometrische Authentifizierung?

Die biometrische Authentifizierung ist ein Prozess, der einzigartige physische Merkmale verwendet, um Personen zu identifizieren. Diese Art der Authentifizierung ist weitaus sicherer als herkömmliche Methoden wie Passwörter und Ausweise.

In diesem Blogbeitrag besprechen wir die Vorteile des Einsatzes biometrischer Systeme in Ihrem Unternehmen. Lesen Sie weiter, um mehr zu erfahren.

Was ist ein Kontoübernahmeangriff?

Die Kontoübernahme ist eine Form des Online-Identitätsdiebstahls, bei der ein Cyberkrimineller unbefugten Zugriff auf das Konto einer anderen Person erhält. Kriminelle nutzen dann die Konten der Opfer aus, um entweder Gelder zu besitzen oder auf Produkte, Dienstleistungen oder andere wertvolle Gegenstände wie verkaufbare private Informationen zuzugreifen.

Was ist biometrische Authentifizierung?

Biometrie ist die Wissenschaft der Messung und Berechnung menschlicher Merkmale aus physischen Daten. Die biometrische Identifizierung und Zugangskontrolle ist eine Art der Computersicherheit, die auf Biometrie basiert.

Im Wesentlichen handelt es sich dabei um eine Methode, sich mit dem eigenen Körper zu authentifizieren, anstatt sich eine Reihe von Ziffern oder Sätzen zu merken. Dank biometrischer Lösungen können Regierungen, Unternehmen und andere Dienste jetzt einen sicheren Zugang zu Systemen mit einer sichereren Authentifizierung als je zuvor gewähren.

Wie funktioniert die biometrische Authentifizierung?

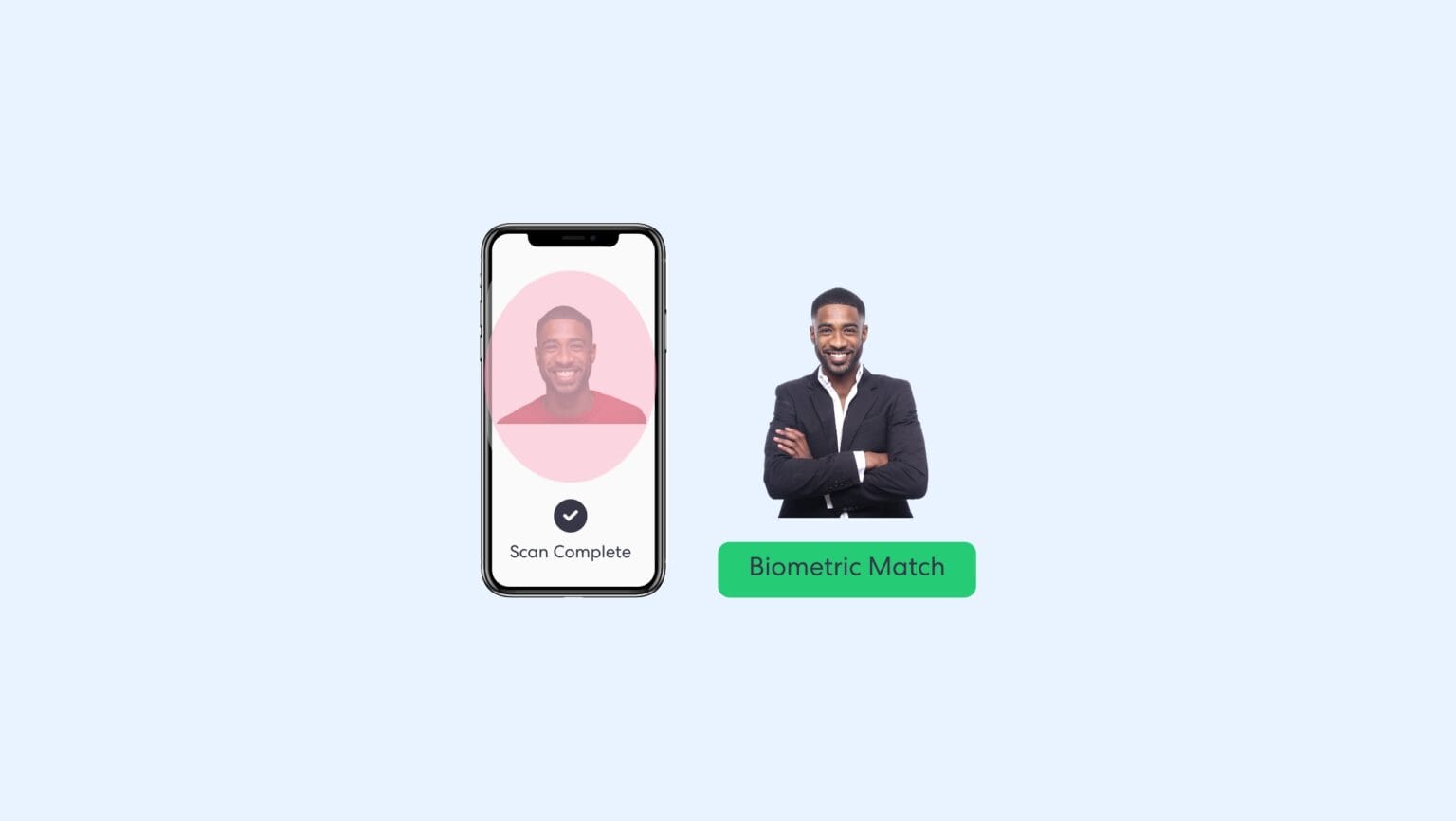

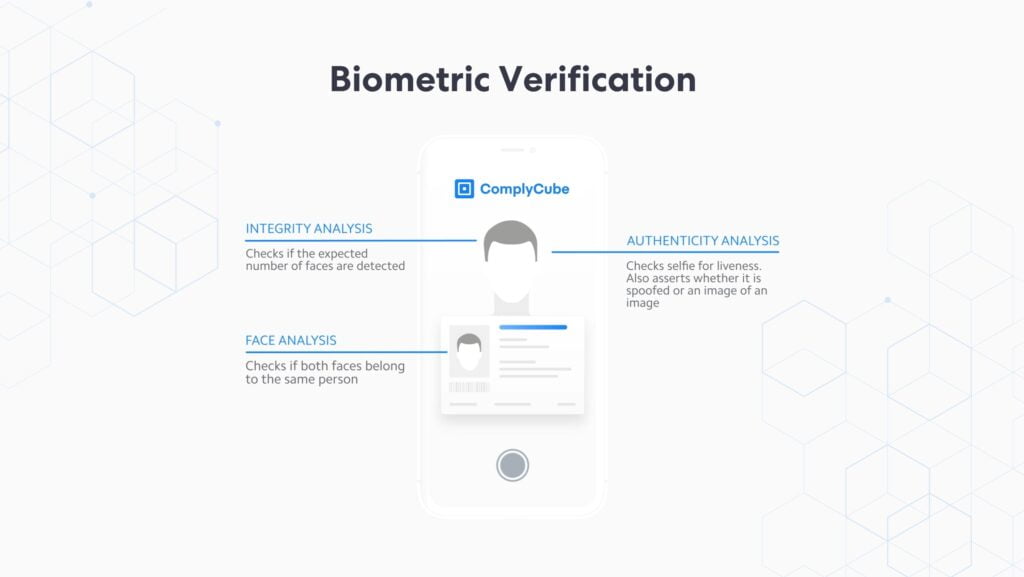

Ein biometrisches System benötigt spezielle Eingabegeräte wie Fingerabdruck- oder Iris-Scanner. Es funktioniert jedoch auch mit herkömmlichen Geräten wie Webcams oder CCTVs, die mit einem lokalen oder Cloud-Computersystem verbunden sind, auf dem spezielle biometrische Software läuft.

Diese Geräte messen Ihre individuellen körperlichen Merkmale und vergleichen sie mit einer Datenbank zugelassener Personen. Wenn eine Übereinstimmung vorliegt, wird Ihnen der Zugriff gestattet. Wenn nicht, verweigert das Gerät den Zugriff. Dieser Vorgang ist weitaus sicherer als Passwörter, die erraten oder gestohlen werden können.

Die biometrische Gesichtsverifizierung nutzt Verhaltensbiometrie, bei der biometrische Daten wie Mikroausdrücke und andere Verhaltensweisen gescannt und überprüft werden. Dies ist bei einem unimodalen biometrischen Authentifizierungssystem von entscheidender Bedeutung, bei dem nur ein Datensatz (d. h. das Gesicht eines Kunden) gescannt wird.

Manchmal entscheiden sich Unternehmen für ein multimodales biometrisches Authentifizierungssystem, bei dem mehrere biometrische Authentifizierungsmethoden im selben Überprüfungsprozess eingesetzt werden. Eine solche Funktion könnte aus einem automatisierten Fingerabdruck-Identifizierungssystem in Verbindung mit einem Gesichtsüberprüfungsablauf bestehen. Normalerweise entscheiden sich Unternehmen jedoch für eine biometrische Selfie-Überprüfung als bevorzugte und sicherste Option.

Arten der biometrischen Authentifizierung

Heutzutage werden verschiedene Arten der biometrischen Authentifizierung verwendet. Hier sind einige der am beliebtesten.

Fingerabdrücke

Die Erkennung und Überprüfung von Fingerabdrücken war früher die gebräuchlichste und eine der genauesten Formen biometrischer Authentifizierung. Fingerabdruckscanner sind äußerst zuverlässig und es ist äußerst schwierig, den Fingerabdruck einer anderen Person zu replizieren.

Iris Erkennung

Iris-Scanner werden immer häufiger, da sie sehr genau und schwer zu täuschen sind. Sie arbeiten, indem sie ein Bild der Iris der Person (des farbigen Teils um die Pupille) machen und es mit einer Datenbank vergleichen.

Gesichtserkennung

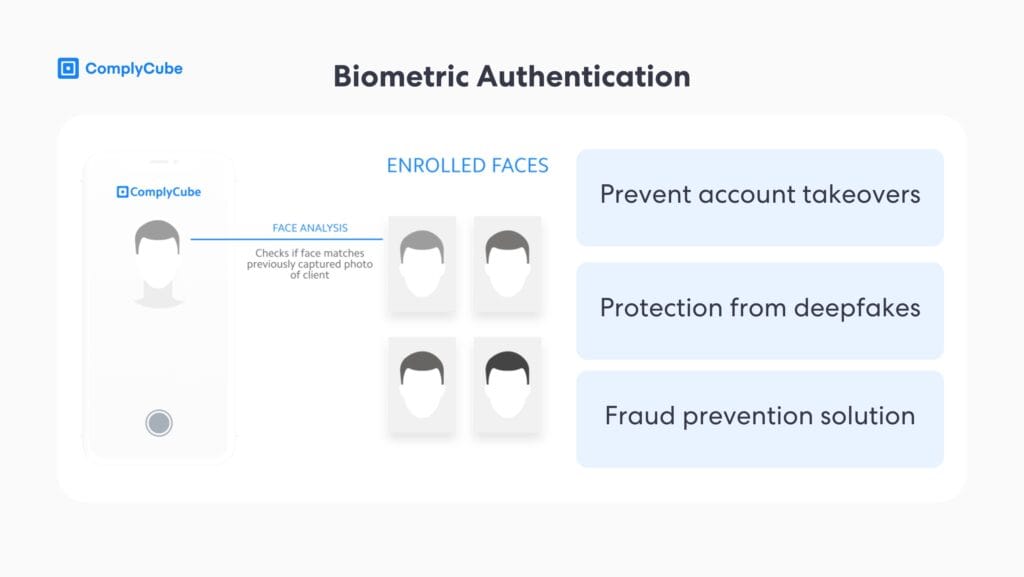

Gesichtserkennungssysteme sind eine weitere Form der biometrischen Authentifizierung, die für viele Unternehmen Industriestandard ist. Sie verwenden Algorithmen, um das Gesicht einer Person mit einer Datenbank von Bildern zu vergleichen, die während der ursprünglichen biometrischen Überprüfung und Kundenidentifizierung aufgenommen wurden.

Spracherkennung

Spracherkennung ist eine Form der biometrischen Authentifizierung, die immer häufiger verwendet wird. Es funktioniert, indem es die Stimme der Person analysiert, um sie zu identifizieren.

Handgeometrie

Dies ist eine neuere Form der biometrischen Authentifizierung, die die Handgeometrie der Person verwendet, um sie zu identifizieren. Es ist weniger gebräuchlich als andere Formen, wird aber in einigen Anwendungen häufiger verwendet.

Darüber hinaus gibt es zwei Haupttypen von biometrischen Authentifizierungssystemen:

- Zentralisiert: Ein zentralisiertes biometrisches Authentifizierungssystem speichert die biometrischen Daten von Personen an einem zentralen Ort. Wenn Einzelpersonen versuchen, sich zu authentifizieren, vergleicht das Gerät ihre biometrischen Daten mit den Daten in der zentralen Datenbank.

- Dezentral: Ein dezentrales biometrisches Authentifizierungssystem speichert die biometrischen Daten von Personen auf ihren eigenen Geräten. Wenn Einzelpersonen versuchen, sich zu verifizieren, vergleicht ihr Gerät ihre biometrischen Daten mit seiner eigenen Datenbank.

Vorteile der biometrischen Authentifizierung für Unternehmen

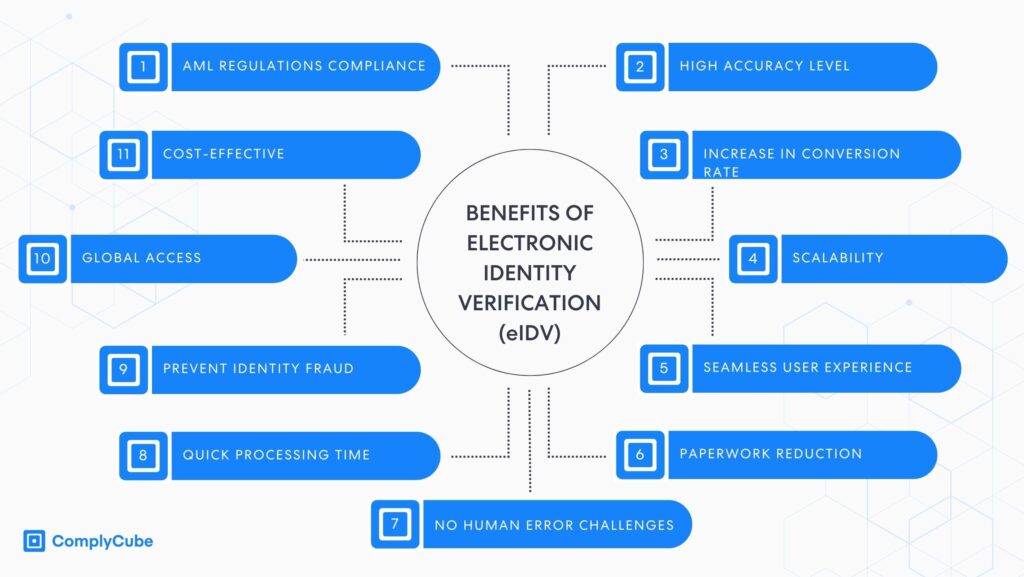

Biometrische Authentifizierung hat viele Vorteile gegenüber herkömmlichen Methoden wie Passwörtern und IDs. Hier sind einige der wichtigsten Vorteile:

Verbesserte Sicherheit

Die biometrische Authentifizierung ist viel sicherer als ältere Methoden wie Passwörter und IDs. Dies liegt daran, dass es schwierig ist, die biometrischen Daten einer anderen Person zu replizieren.

Zum Beispiel ist es nicht einfach, die Gesichtszüge einer anderen Person zu fälschen. Und selbst wenn es jemandem gelänge, an diese Dinge heranzukommen, bräuchte er Zugang zu den biometrischen Daten der Person.

Wenn also ein Unternehmen die biometrischen Daten seiner Kunden sicher speichert, ist es nahezu unmöglich, darauf zuzugreifen.

Bequemlichkeit

Die biometrische Authentifizierung ist auch viel bequemer als herkömmliche Methoden, da Sie sich kein Passwort merken oder einen Personalausweis mit sich führen müssen. Stattdessen brauchst du nur deinen Körper.

Wenn Sie beispielsweise Ihren Arbeitscomputer per Fingerabdruck entsperren, müssen Sie sich weder ein Kennwort noch eine PIN merken. Stattdessen können Sie Ihren Finger verwenden.

Dies ist für Unternehmen viel bequemer, da Kunden einfach auf ihre Konten zugreifen können. Entsprechend Statistik, allein im Jahr 2021 gab es einen weltweiten Anstieg von 1100% für die biometrische Authentifizierung, die von Finanzdienstleistern verwendet wird.

Es ist auch besser für Mitarbeiter geeignet, da sie ihre Identität überprüfen können, ohne alle paar Minuten Schlüsselkarten, Schlüssel oder die Eingabe einer PIN einzugeben, wenn sie in einen anderen Raum wechseln oder ihre Geräte sperren.

Außerdem werden Kunden und Mitarbeiter, die schneller auf ihre Konten zugreifen können, dies eher tun. Es führt insgesamt zu einem besseren Arbeits- und Kundenerlebnis.

Genauigkeit

Die biometrische Authentifizierung ist auch genauer als herkömmliche Methoden, da keine Chance besteht, dass Sie Ihr Passwort vergessen oder Ihre Schlüssel verlieren.

Wenn Sie beispielsweise die Gesichtserkennung zum Entsperren Ihres Telefons verwenden, sind Sie garantiert der einzige, der dies tun kann. Dies liegt daran, dass Ihre Gesichtszüge einzigartig für Sie sind.

Darüber hinaus weist die Gesichtserkennungstechnologie eine Genauigkeitsrate von 90% auf 99.97%, abhängig von der Klarheit des Bildes.

Dies ist für Unternehmen von entscheidender Bedeutung, da nur autorisierte Personen auf Kundenkonten zugreifen können. Es stellt auch sicher, dass Mitarbeiter nur auf die Geschäftsbereiche zugreifen können, für die sie vorgesehen sind.

Kosteneffizient

Sie müssen nicht in Sicherheitsinfrastrukturen wie Kameras investieren. Alles, was Sie brauchen, ist eine Software, die biometrische Daten verifizieren kann.

Dies ist für Unternehmen von entscheidender Bedeutung, da sie Geld bei den Sicherheitskosten sparen können. Ganz zu schweigen von ihrer Zeit, die für die meisten Geschäftsleute Geld ist.

Weniger bereichsübergreifende Bedenken

Abhängig von Ihrem Dienstanbieter können Sie diese lästigen Querschnittsprobleme oft abgeben und sie ganz vergessen. Dies kann alles sein, von der Autorisierung über die Wartung bis hin zur Datenvalidierung.

Wenn Sie sich für den richtigen Partner entscheiden, können Sie diese Probleme lindern und es den Profis überlassen. Sie werden diese Aspekte Ihres Unternehmens oft verwalten, sodass Sie mehr Zeit haben, sich auf die Skalierung Ihres Unternehmens oder das tägliche Management zu konzentrieren.

Wie können Sie es auf Ihr Unternehmen anwenden?

Nachdem wir nun die Vorteile der biometrischen Authentifizierung gesehen haben, sehen wir uns an, wie Sie sie in Ihrem Unternehmen einsetzen können. Hier sind einige der beliebtesten Methoden:

- Zugangskontrolle für Mitarbeiter: Überprüfen Sie die Identität Ihrer Mitarbeiter. Stellen Sie sicher, dass nur autorisierte Personen Ihre Geschäftsräume betreten.

- Kundenauthentifizierung: Überprüfen Sie die Identität Ihrer Kunden. Es gibt Ihren Kunden die vollständige Kontrolle darüber, wer auf ihre Konten zugreifen kann.

- Zeit und Anwesenheit: Verfolgen Sie die Zeit und Anwesenheit Ihrer Mitarbeiter, um sicherzustellen, dass Ihre Mitarbeiter die erforderlichen Stunden arbeiten. Darüber hinaus können Sie diese Informationen exportieren, anstatt sie von jemandem manuell eingeben zu lassen. Forschung zeigt, dass 17% der nordamerikanischen und europäischen Unternehmen diese Methode verwenden.

- Verhindern Sie gefälschte Anmeldungen: Bekämpfung von Betrügern, die gefälschte oder gestohlene IDs verwenden, indem die Gesichtsbiometrie neuer Kunden mit Personen auf der schwarzen Liste und zuvor registrierten Personen verglichen wird. ComplyCube bekämpft diese komplexe Art von Betrug mit Gefälschte Authentifizierung.

- Erfüllen Sie die regulatorischen Anforderungen von KYC: Erfüllen AML/KYC Gesetze, die regulierte Unternehmen dazu verpflichten, ihre Kunden eindeutig und zuverlässig zu identifizieren.

Wie Sie sehen, bietet die Verwendung der biometrischen Authentifizierung im Geschäftsleben viele Vorteile. Wenn Sie es noch nicht verwenden, ist es jetzt an der Zeit, damit zu beginnen. Ihr Unternehmen wird es Ihnen danken.

Es ist jedoch wichtig zu sehen, wie es den Menschen zugute kommt, die das Geld einbringen – Ihren Kunden. Schauen wir uns das also als nächstes an.

Wie die biometrische Verifizierung Ihren Kunden zugute kommt

Die biometrische Verifizierung kommt nicht nur Ihrem Unternehmen zugute und senkt die Kostenbasis, sondern erzielt auch eine großartige User Experience (UX) und einen Komfortfaktor für Ihre Kunden.

Der bedeutendste Vorteil, den Kunden aus einem biometrischen Authentifizierungsgeschäft ziehen, ist die Sicherheit. Es schützt sie vor Cyberangriffen, Identitätsdiebstahl und dem Aussperren ihrer eigenen Konten.

Betrachten Sie es so; Es gibt keine Karten, Muster, Stifte oder Schlüssel, die an dem Prozess beteiligt sind. Kunden können also ihren Zugang nicht verlieren, ohne ihre biometrischen Identifikatoren zu verlieren. Darüber hinaus können sie überall auf ihre Konten zugreifen, solange sie ihr vertrauenswürdiges Gerät in der Nähe haben. Ein Beispiel für ein solches Gerät ist Ihr Mobiltelefon, und wenn Sie heutzutage das Haus ohne es verlassen, ist es, als würden Sie einen Teil von sich selbst zurücklassen.

Auch die biometrische Verifizierung ist schnell. Herkömmliche Methoden wie Schlüsselkarten können einige Zeit in Anspruch nehmen, um sie durchzuziehen oder einzuführen. Mit der biometrischen Authentifizierung öffnen Sie einfach Türen, ohne nach Ihren Schlüsseln zu suchen.

Potenzielle Sicherheitsrisiken im Zusammenhang mit der biometrischen Authentifizierung

Während die biometrische Authentifizierung mehrere Vorteile bietet, sind auch einige potenzielle Sicherheitsrisiken zu beachten. Hier sind drei potenzielle Sicherheitsrisiken im Zusammenhang mit der biometrischen Authentifizierung:

- Falsch positivs: In einigen Fällen können biometrische Authentifizierungssysteme jemandem Zugang gewähren, der ihn nicht haben sollte. Es wird als falsch positiv bezeichnet und kann aufgrund mehrerer Faktoren auftreten, z. B. Sensoren von schlechter Qualität oder falsche Daten.

- Falsche Negative: Ein weiteres potenzielles Sicherheitsrisiko ist als falsches Negativ bekannt. Es tritt auf, wenn ein Gerät einer autorisierten Person den Zugriff verweigert, weil das biometrische Authentifizierungssystem ihre Biometrie nicht erkennt. Dazu tragen vor allem Schmutz oder Öl am Sensor bei.

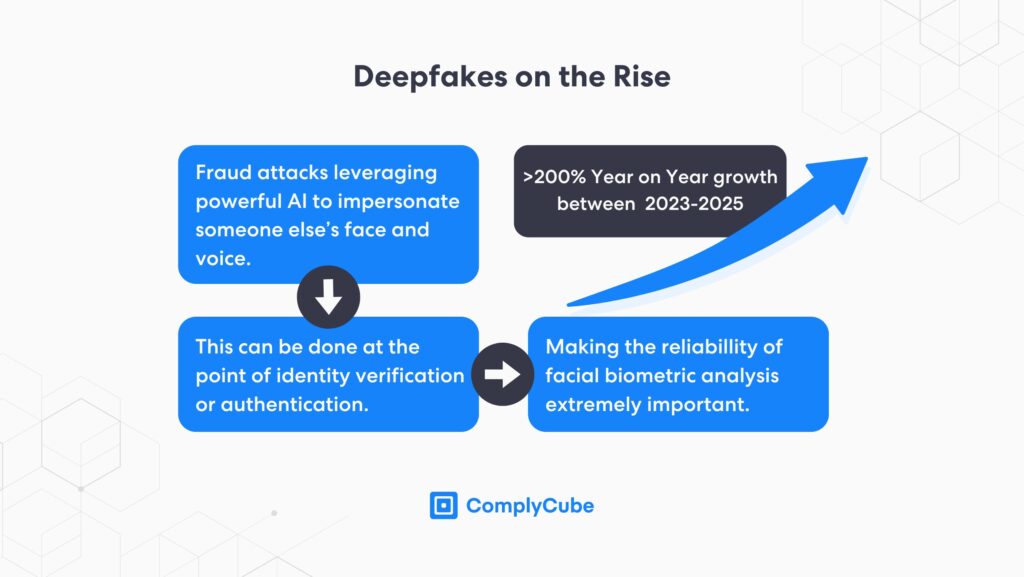

- Spoofing: Spoofing ist eines der häufigsten Sicherheitsrisiken im Zusammenhang mit der biometrischen Authentifizierung. Es ist, wenn jemand einen gefälschten Fingerabdruck verwendet, um zu versuchen, sich Zugang zu einem System zu verschaffen. Spoofing kann schwierig zu erkennen sein und verwendet werden, um auf vertrauliche Informationen zuzugreifen.

Die biometrische Authentifizierung ist eine bequeme und sichere Möglichkeit, Ihr Eigentum zu schützen. Es gibt jedoch einige potenzielle Sicherheitsrisiken, die Sie beachten sollten. Sie können diese Risiken jedoch leicht vermeiden, indem Sie die Bestätigung in zwei Schritten einrichten, die Geräte sauber halten und Ihren Anbieter für die biometrische Authentifizierung sorgfältig auswählen.

2-Schritt-Verifizierung und biometrische Authentifizierung

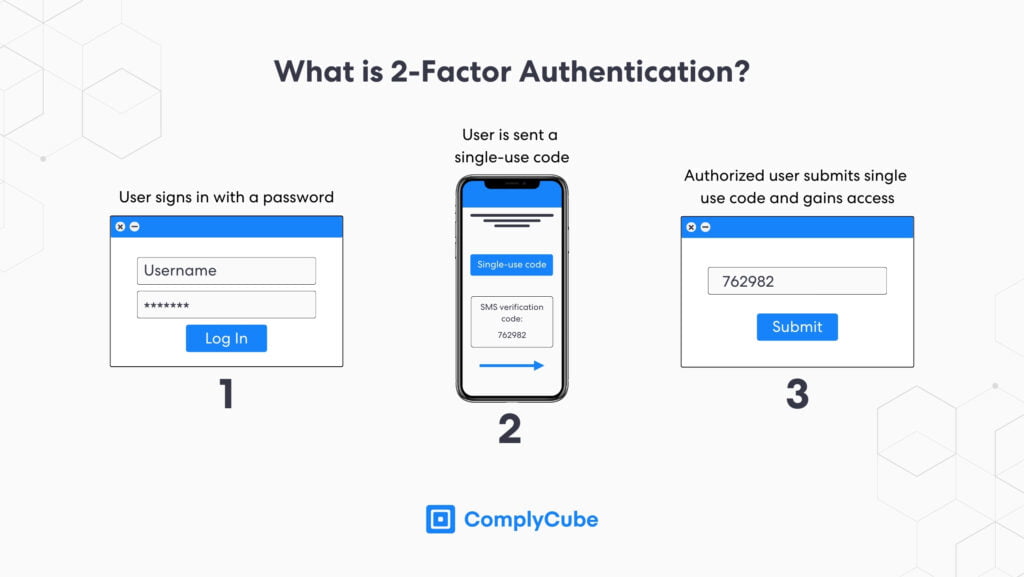

Eine weitere hervorragende Möglichkeit, um sicherzustellen, dass Ihr Gerät geschützt ist, ist durch Bestätigung in zwei Schritten neben Ihrer biometrischen Authentifizierung.

Die Bestätigung in zwei Schritten ist eine zusätzliche Sicherheitsmethode, bei der Sie einen Code und Ihre biometrischen Daten eingeben müssen, um Zugriff auf Ihre Informationen zu erhalten. Es macht es für jemanden viel schwieriger, Zugriff auf Ihre Konten, Geräte oder alles andere zu erhalten, was Sie sichern möchten, selbst wenn sie Ihren Fingerabdruck haben. Eben Google verwendet eine 2-stufige Authentifizierung, um sicherzustellen, dass seine Benutzer geschützt sind. Normalerweise handelt es sich dabei um einen E-Mail- oder SMS-Verifizierungsworkflow, es kann jedoch auch ein sekundärer biometrischer Verifizierungsschritt sein.

Auswahl des richtigen biometrischen Verifizierungsdienstes

Wenn Sie die Vorteile und potenziellen Risiken der biometrischen Authentifizierung kennen, müssen Sie sich für den vorbildlichen Dienst entscheiden. Hier sind fünf Dinge, auf die Sie bei der Auswahl achten sollten biometrischer Authentifizierungsdienst:

- Genauigkeit: Das erste, worauf Sie bei einem biometrischen Authentifizierungsdienst achten sollten, ist die Genauigkeit. Sie möchten sicherstellen, dass das System autorisierte Benutzer korrekt identifizieren kann. Suchen Sie nach Diensten, die eine hohe Erfolgsquote und eine niedrige Fehlerquote haben.

- Benutzerfreundlichkeit: Sie möchten keinen Dienst auswählen, der schwierig zu verwenden ist. Suchen Sie nach Software, die eine benutzerfreundliche Oberfläche bietet, sich gut integrieren lässt und einen einfachen Einrichtungsprozess hat.

- Sicherheit: Sie möchten sicherstellen, dass Ihre Daten sicher und geschützt sind. Suchen Sie nach Lösungen, die Verschlüsselung und andere Sicherheitsfunktionen bieten. Es muss Sie vor Betrügern, Spoofing und Manipulation schützen.

- Erreichen: Sie möchten sicherstellen, dass der Service dort verfügbar ist, wo Sie ihn benötigen. Suchen Sie nach einem Dienst, der eine globale Abdeckung bietet und mit Ihren Geräten kompatibel ist.

- Anpassbarkeit: Das Letzte, worauf Sie achten müssen, ist die Anpassbarkeit. Sie möchten den Dienst an Ihre Bedürfnisse anpassen können. Suchen Sie nach einem Service, der eine Vielzahl von Optionen bietet und es Ihnen ermöglicht, den Service an Ihre spezifischen Anforderungen anzupassen.

Wenn Ihr Potenzial Anbieter biometrischer Authentifizierung alle diese Kästchen erfüllt, brauchen Sie keine Angst zu haben. Sie können sicher sein, dass Ihre Daten sicher und geschützt sind.

Verlieren Sie sich nicht: Was ist biometrische Authentifizierung?

Einfach ausgedrückt, überprüft es die Identität einer Person anhand von physischen oder Verhaltensmerkmalen. Mit anderen Worten, es ist ein unglaublich sicherer Weg, um sicherzustellen, dass Sie der sind, für den Sie sich ausgeben, egal wo Sie sich befinden oder welches Gerät Sie verwenden.

Und für Unternehmen bedeutet das mehr Sicherheit und Seelenfrieden. Aber bei der biometrischen Authentifizierung geht es nicht nur um Sicherheit. Auch für Ihre Kunden bietet es enorme Vorteile. Sie können die Loyalität und Zufriedenheit Ihrer Kunden verbessern, indem Sie einen bequemeren und sichereren Zugriff auf Ihre Produkte und Dienstleistungen anbieten.

Bereit anzufangen? Greifen Sie zu zu ComplyCube heute und machen Sie sich nie wieder Sorgen um Ihre Daten. Weitere Informationen zum Schutz Ihrer Daten finden Sie auch auf den übrigen Seiten unser Blog.