Die Identitätsüberprüfung (IDV) wird von Jahr zu Jahr komplexer. Fortgeschrittene Spoofing-Tools können mittlerweile sogar fortgeschrittene Überprüfungs-Engines umgehen. Um dies zu bekämpfen, ist generative KI-Betrugserkennung eine Notwendigkeit. Dokumentenbetrug kann durch eine strenge ID-Betrugsprüfung eingedämmt werden, aber die richtige Lösung für dieses Problem zu finden, kann eine Herausforderung sein.

In diesem Leitfaden wird erläutert, wie eine wirksame Lösung gegen Dokumentenbetrug aussieht, und es werden einige der größten Herausforderungen weltweit erörtert.

Was ist Dokumentenbetrug?

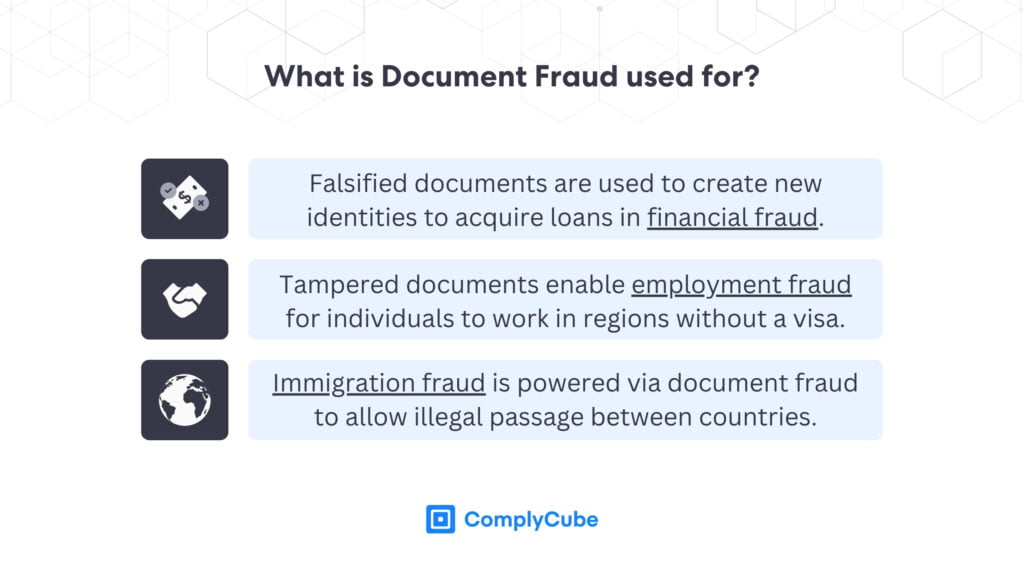

Dokumentenbetrug ist der Einsatz gefälschter oder manipulierter Dokumente mit der Absicht, ein Unternehmen oder eine Person zu täuschen. Gefälschte Dokumente können in der modernen Wirtschaft für eine Reihe von Aktivitäten verwendet werden, darunter, aber nicht beschränkt auf:

- Finanzbetrug – Verwendung gefälschter Dokumente (einschließlich Finanzinformationen wie einer Kreditauskunft) zum Erhalt eines Kredits oder für steuerbezogene Identitätsdiebstahl oder Kreditkartendiebstahl.

- Beschäftigungsbetrug – Manipulation von Dokumenten oder VISA-Aufzeichnungen oder Unterlagen, um eine Arbeit zu erhalten, für die Sie nicht qualifiziert sind oder die Sie gesetzlich nicht ausüben dürfen.

- Einwanderungsbetrug – Verwendung gefälschter Dokumente, um Einwanderungsrechte zu erhalten, Grenzen zu überqueren oder bestimmte Leistungen zu beantragen.

Opfer von Betrug jeglicher Art sollten einen Bericht bei der Federal Trade Commission (FTC) einreichen. Die Meldung von Identitätsdiebstahl oder Identitätsbetrug ist von entscheidender Bedeutung, damit die FTC weiß, wie weit verbreitet diese Probleme sind, und Abhilfemaßnahmen und Gesetze ergreifen kann.

Betrug kann auf viele Arten begangen werden. Wir alle haben gesehen Fang mich, wenn du kannst, in dem ein junger Leonardo Di Caprio einen Detektiv von Tom Hanks zum Narren hält. In den 1960er Jahren war es viel einfacher, gefälschte persönliche oder finanzielle Informationen in Form von Ausweisen, Kontoauszügen oder sogar Bankschecks zu erstellen.

Im Zeitalter der Digitalisierung wurde es durch Datenscraping und Fotobearbeitungstools noch einfacher, gefälschte Dokumente zu erstellen. Im Zeitalter der generativen KI (Gen AI) ist diese Aufgabe jedoch noch einfacher geworden.

Was ist generative KI?

Gen AI ist eine Technologie, die die Erstellung von Texten, Bildern, Filmen oder anderen Daten mithilfe generativer künstlicher Intelligenz und Datenmodellen ermöglicht. Normalerweise werden betrügerische Bilder aus schriftlichen und visuellen Eingabeaufforderungen erstellt.

Generative KI-Modelle lernen aus der Fülle an Informationen, mit denen sie gefüttert werden, was bedeutet, dass bestimmte Datenmuster neue, aber unterschiedliche Datenmuster generieren. Dieser Vorgang wird als Datenerweiterung bezeichnet. durch maschinelles Lernen und wird häufig bei KI-gestütztem Betrug eingesetzt.

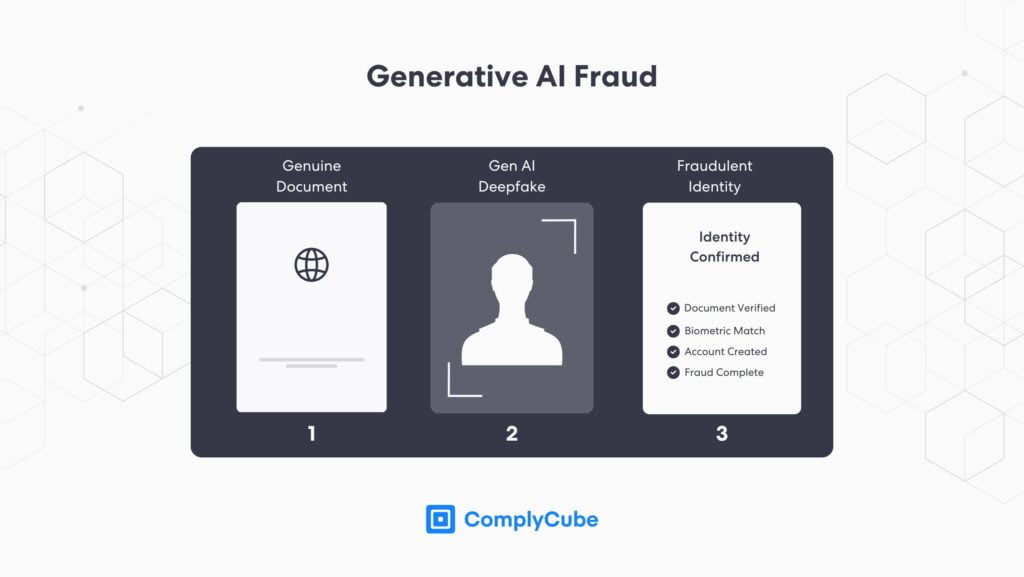

Was ist generativer KI-Betrug?

Generativer KI-Betrug ist die Verwendung von Gen AI zur Erstellung gefälschter Dokumente und Bilder mit der Absicht, Sicherheitssysteme zu umgehen. Ein Beispiel für den Gen AI-Betrugsprozess finden Sie unten.

Wie oben dargestellt, kann generativer KI-Betrug zusammen mit Identitätsdiebstahl zur Generierung synthetischer Daten verwendet werden, um scheinbar echte Konten zu erstellen. Durch die Nutzung betrügerisch generierter Bilder können Betrüger überzeugende neue Konten mit den Ausweisdokumenten einer anderen Person erstellen und die Sicherheitssysteme umgehen, die von Finanzinstituten (FIs) auf der ganzen Welt verwendet werden.

Durch KI könnten Betrugsverluste bis zu $40 Milliarden in den Vereinigten Staaten bis 2027.

Dieser Deloitte-Bericht legt nahe, dass die Einführung von Compliance-Technologien Kriminellen einen Vorteil gegenüber Unternehmen verschafft, wenn es darum geht, Gen AI zu nutzen, um Compliance-Sicherheitsprogramme zu umgehen. Wenn sich diese Entwicklung über 2024 hinaus fortsetzt, besteht die Gefahr, dass das globale Finanzsystem das heutige Geldwäschevolumen übersteigt.

Schätzungen zufolge beträgt das weltweite Geldwäschevolumen knapp $2 Billionen.

Die Lösung, um nicht nur zu verhindern, dass diese Zahl steigt, sondern sie aktiv zu reduzieren, besteht in der Einführung von Compliance-Lösungen, die dieselben fortschrittlichen Technologien verwenden, die versuchen, FIs zu verletzen. Dies wird durch viele nationale und internationale Regulierungsbehörden deutlich gemacht, wie zum Beispiel:

- Das US-Finanzministerium (DoT).

- Die Financial Conduct Authority (FCA).

- Die Währungsbehörde von Singapur (MAS).

- Die Financial Action Task Force (FATF).

Generative KI-Betrugserkennung

Um Gen-AI-Betrug zu erkennen, ist fortgeschrittenes maschinelles Lernen erforderlich, um ähnliche Datensätze zu nutzen, die zur Erstellung betrügerischer Dokumente und Bilder verwendet werden. Wenn Verifizierungssysteme dieselben oder ähnliche Datensätze verwenden, können sie die Muster erkennen, die Generative-AI-Betrugstechnologien erstellen würden, um traditionelle Methoden zu umgehen. Diese Tools verbessern die Betrugserkennungsfähigkeiten eines Unternehmens erheblich.

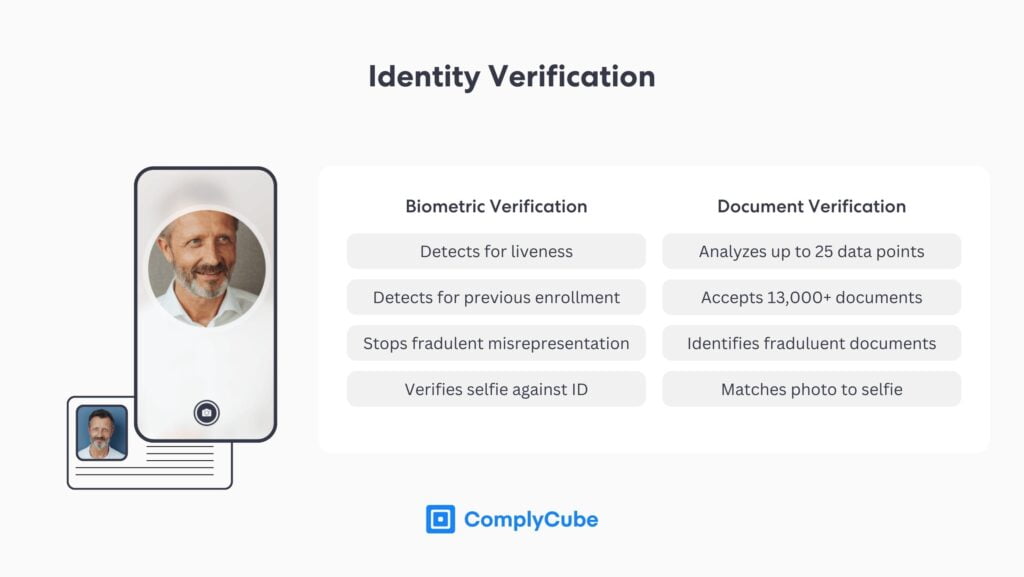

Dokumentenprüfung

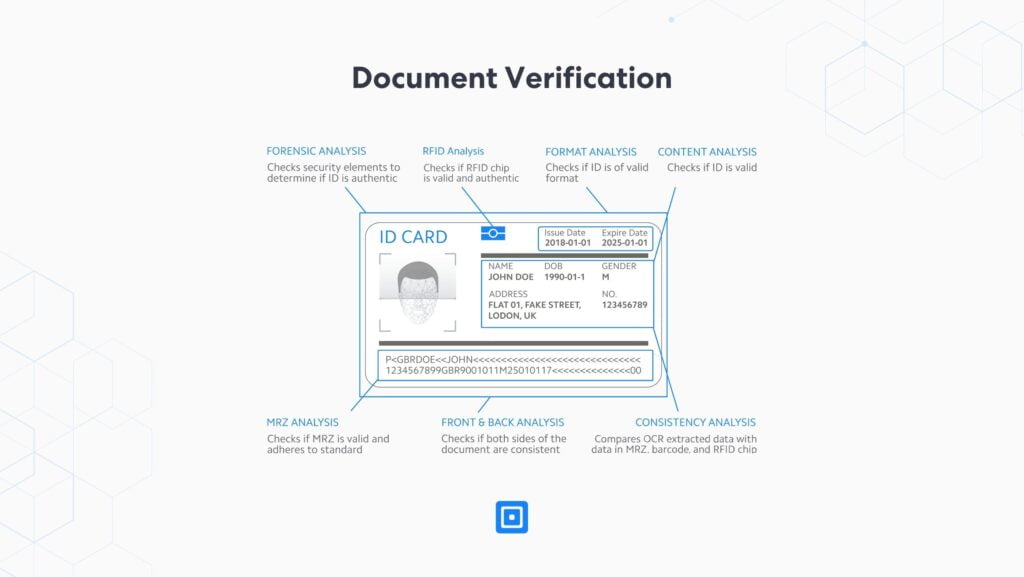

Um die zuverlässigsten Ergebnisse zu erzielen, müssen Dokumentenüberprüfungsprozesse live und während des Kundenakquiseprozesses durchgeführt werden. Die Echtheit des Dokuments stellt sicher, dass das hochgeladene Bild nicht manipuliert wurde, da es von der Smartphone-Kamera eines Benutzers stammen muss, um vervollständigt zu werden. Der Prozess untersucht dann alle verfügbaren Datenpunkte des Ausweises.

- Visuelle Inspektionszone (VIZ)

- Maschinenlesbare Zone (MRZ)

- RFID-Chip

- Barcodes

Die Near-Field Communication (NFC)-Verifizierung geht noch einen Schritt weiter, indem sie einen eingebetteten Chip im Dokument liest, der eine unveränderliche Datenübertragung ermöglicht. Die NFC-Verifizierung erfasst das Archivbild eines Dokuments in weitaus besserer Qualität, als es ein Bild-Upload jemals könnte, und ermöglicht so eine bessere biometrische Übereinstimmung und die Gewährleistung unverfälschter Dokumente. Weitere Informationen finden Sie unter Was ist die NFC-ID-Verifizierung?

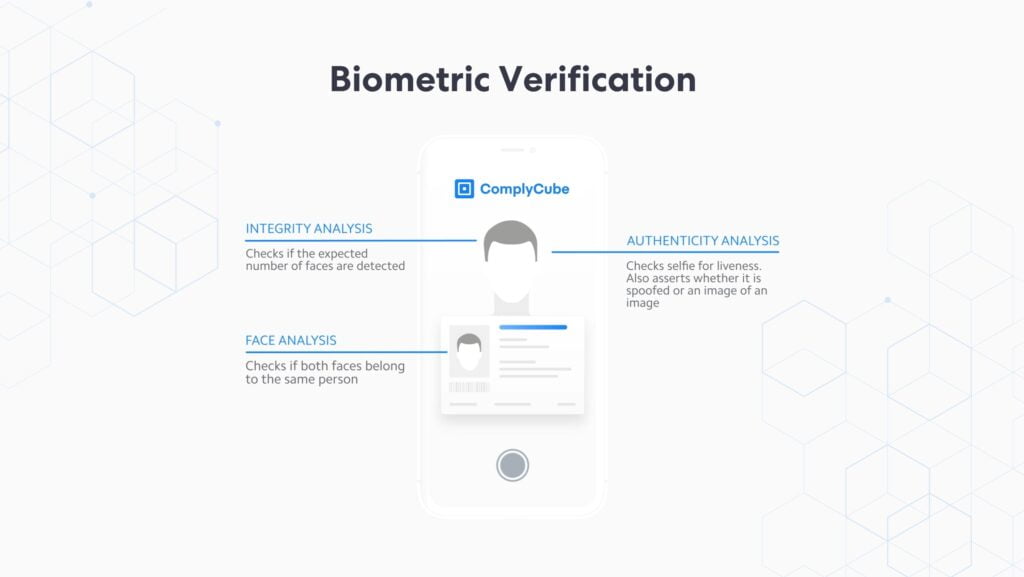

Biometrische Verifizierung

Die biometrische Verifizierung oder Selfie-Verifizierung wird verwendet, um eine zweite Ebene der Identitätssicherung für Unternehmen hinzuzufügen. Nach der Datenerfassung und -verifizierung aus dem Dokument wird die biometrische Verifizierung verwendet, um Ähnlichkeiten zwischen dem Archivbild im Ausweis und den Gesichtsbiometriedaten im Selfie zu finden.

Auch hier ist die Echtheit entscheidend, da sie sicherstellt, dass das Bild nicht mit KI bearbeitet oder von ihr generiert wurde. Der Prozess zur Sicherstellung der Echtheit heißt Presentation Attack Detection (PAD). Bei der PAD-Verifizierung werden digitale 3D-Strukturen um das Gesicht herum erstellt, um Hauttöne und Mikroausdrücke zu analysieren, nach Masken zu suchen und Pixelveränderungen zu erkennen. Weitere Informationen finden Sie unter Liveness-Erkennung: Best Practices für Anti-Spoofing-Sicherheit.

Die Selfie-Verifizierungs-Engine von ComplyCube kann auch als Lösung zur Altersschätzung verwendet werden. Sie bietet präzise und dennoch reibungslose Sicherheit für altersbeschränkte Waren und verhindert gleichzeitig, dass betrügerische Personen Zugriff darauf erhalten.

Ist Ihre Plattform vor generativem KI-Betrug geschützt?

IDV- und Dokumentenbetrugslösungen bieten nicht nur ein hohes Maß an Identitätssicherheit, sondern reduzieren auch die Anzahl falscher Positivmeldungen erheblich. Mit maschinenlernbasierten Anomalieerkennungsfunktionen können böswillige Akteure auch nach dem Identitätsüberprüfungsprozess erkannt werden. So wird Kreditkartenbetrug und vielen anderen böswilligen Methoden vorgebeugt.

Darüber hinaus werden bei komplexen Betrugssystemen heutzutage in der Regel zahlreiche verschiedene Banken, Konten, Personen und Anlageklassen verwendet. Die Vielfalt der von den Kriminellen verwendeten Methoden macht das Identifizieren und Verfolgen dieser komplexen Betrugsmuster für Finanzinstitute zu einer großen Herausforderung. Diese müssen nun Methoden zur Überwachung betrügerischer Transaktionen und Transaktionsdaten einsetzen.