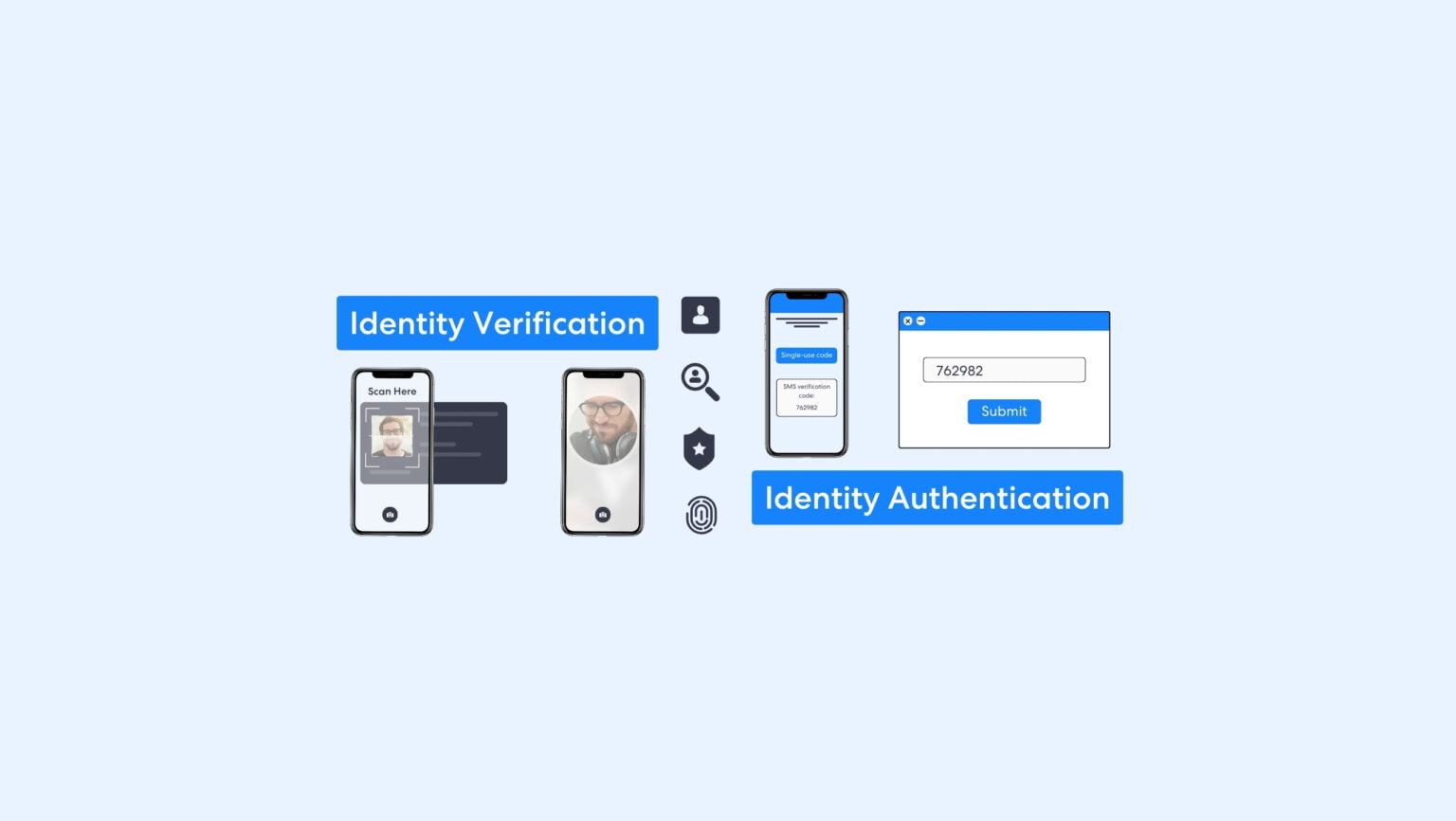

La autenticación de 2 factores (2FA) es un método común de autenticación de identidad que demuestra que el usuario actual es la persona que debería tener acceso a la cuenta. La verificación de identidad (IDV) es una solución Conozca a su cliente (KYC) y contra el lavado de dinero (AML) que verifica las credenciales de un usuario para que las empresas sepan con quién están entablando una relación comercial.

Esta guía asimila los casos de uso de ambos procesos, identificando sus diferencias clave y estableciendo cómo deberían usarse mejor juntos.

¿Qué es la verificación de identidad?

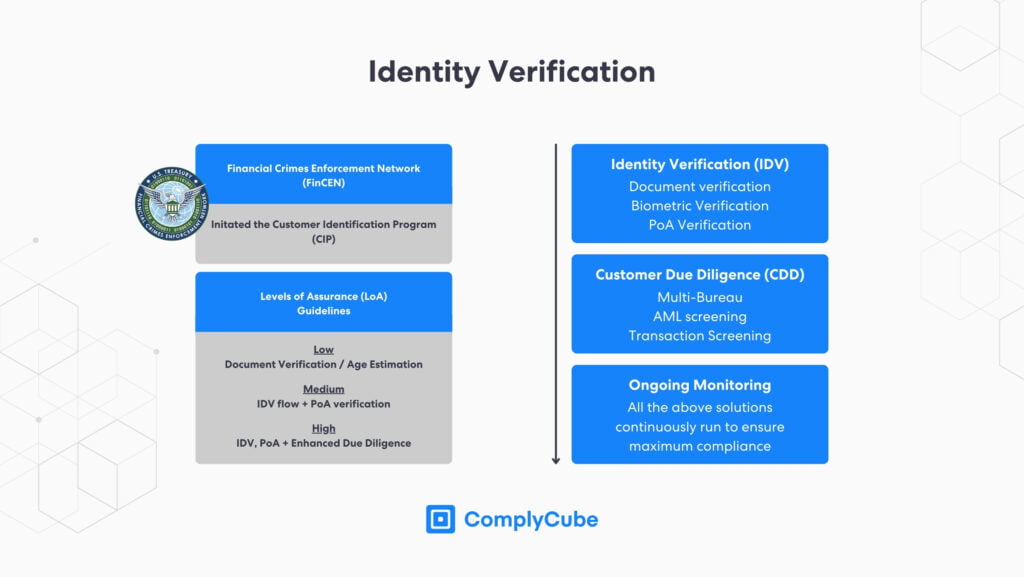

IDV es el primer proceso en una estrategia KYC y es fundamental para las obligaciones de cumplimiento contra el lavado de dinero (AML) de las empresas. Existen múltiples métodos para verificar la identidad del usuario y la técnica empleada suele estar dictada por el enfoque basado en riesgos (RBA) de una empresa.

La verificación de identidad se está volviendo cada vez más vital para las instituciones financieras en el sector financiero tradicional (TradFi) y los sectores financieros emergentes, como los servicios de intercambio centralizado (CEX) y finanzas descentralizadas (DeFi) en la industria de la criptografía.

La Red de Ejecución de Delitos Financieros (FinCEN) introdujo el Programa de Identificación de Clientes (CIP) en 2003. es la primera etapa fundamental en una nueva relación cliente-empresa que precede a la Due Diligence del Cliente (CDD).

Diferentes industrias requieren diferentes niveles de garantía (LoA). Por ejemplo, las empresas de la industria de las criptomonedas requieren un nivel mucho más alto de garantía de identidad que las de la industria del comercio electrónico debido a los matices regulatorios que exigen los diferentes sectores y sus reguladores. Las soluciones IDV digitales, o eIDV, se están convirtiendo rápidamente en el método preferido por las instituciones financieras debido a su rentabilidad y confiabilidad.

Verificación de documentos

La verificación de la identidad de un nuevo cliente comienza con la autenticación de sus documentos KYC. Los documentos más utilizados son identificaciones emitidas por el gobierno, como licencias de conducir o pasaportes. Estos documentos poseen un número de identificación nacional y varios elementos de seguridad diseñados para que sean difíciles de replicar.

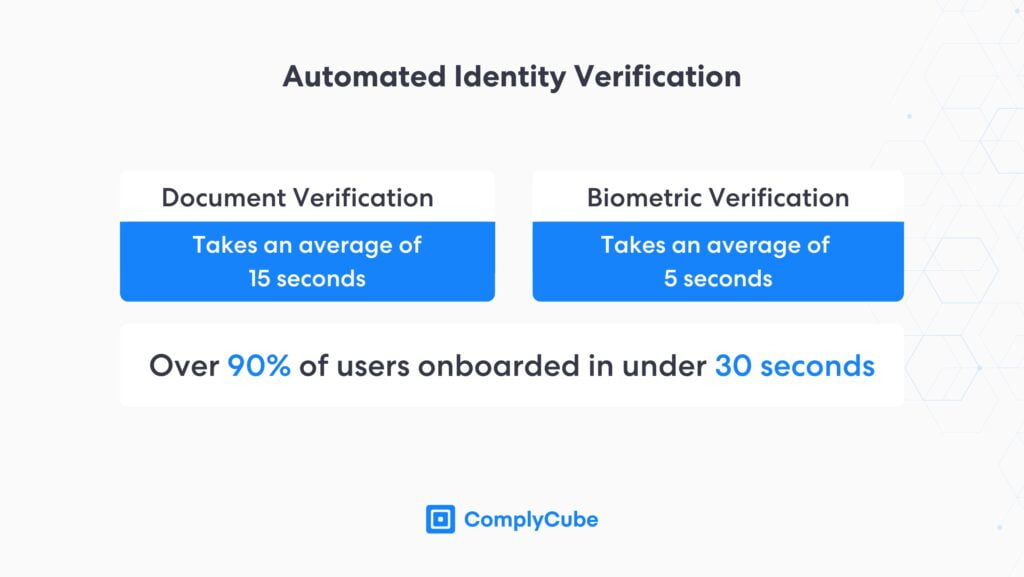

Verificación de documentos analiza estos elementos de seguridad mientras digiere los datos del documento para obtener información básica del cliente. La verificación de documentos moderna aprovecha tecnologías avanzadas de inteligencia artificial para verificar documentos en 15 segundos, lo que fomenta un proceso de adquisición de clientes optimizado con fricciones limitadas.

Verificación biométrica

La mayoría de las instituciones financieras (IF) utilizan la verificación biométrica como siguiente paso. La autenticación biométrica implica comparar la imagen de la identificación proporcionada en el proceso de verificación de documentos con una selfie o un video. Normalmente, esta selfie o vídeo se toma en vivo durante la adquisición para crear una LoA más alta.

Verificación biométrica aprovecha un algoritmo de aprendizaje automático para verificar a los clientes en cuestión de segundos, lo que contribuye a mejorar la seguridad de la identidad. La velocidad a la que se completa la verificación garantiza que el proceso de incorporación de clientes se mantenga sin fricciones y mitiga la pérdida de clientes.

Comprobante de domicilio

Comprobante de domicilio (PoA) es un proceso central de IDV. La verificación digital de PoA brinda a las empresas una gran cantidad de información más allá del lugar donde vive el cliente. Un ejemplo clave es hacer coincidir la dirección IP del evento de carga del documento con la ubicación geográfica del documento.

Este es un paso vital, especialmente para las fintech modernas, ya que garantiza que los usuarios accedan a su servicio desde regiones donde su empresa tiene licencia para operar. Muchos intercambios de criptomonedas han recibido multas importantes por infracciones AML al permitir a los usuarios utilizar determinados servicios en territorios sin licencia.

Hong Kong, en particular, ha estado tomando medidas enérgicas contra los intercambios de cifrado sin licencia, en particular contra PorBit y MEXC recientemente. Estas bolsas han sido acusadas de operar en la región sin una licencia de la Comisión de Valores y Futuros, la fuerza reguladora financiera clave para las empresas que negocian con valores o activos similares.

La verificación de direcciones sería una metodología segura para garantizar que los intercambios solo incluyan clientes de regiones en las que tienen licencia. Para obtener más información sobre las políticas criptográficas de la región, lea nuestra guía en Regulaciones criptográficas de Hong Kong en 2024.

Verificación de múltiples oficinas

La verificación de múltiples oficinas compara la información obtenida durante la etapa IDV con bases de datos de socios, como agencias de crédito, oficinas postales y muchas otras. Estos controles crean una capa adicional de seguridad, ya que se informa a las empresas que existe un historial de los detalles de un usuario en particular.

IDV en pocas palabras

La verificación de identidad es el proceso que utiliza una empresa para establecer que un nuevo cliente es quien dice ser. Los procesos de IDV difieren drásticamente según los distintos RBA y los requisitos de cumplimiento específicos de la industria.

- Cumplir con las obligaciones de cumplimiento normativo es fundamental para los intercambios de cifrado centralizados, ya que permite la expansión internacional y al mismo tiempo mitiga la posibilidad de multas ALD.

- Un DEX que opera con activos del mundo real (RWA) tokenizados también debe iniciar un proceso CIP e IDV si desea cumplir con los reguladores locales.

- Los intercambios de cifrado descentralizados que ofrecen comercio P2P de criptomonedas actualmente no requieren ninguna solución KYC. Como ofrecen transferencias fluidas de activos digitales, actualmente no existe ninguna obligación legal de verificar a sus usuarios. Esto podría cambiar a medida que el mundo apruebe rápidamente una mayor regulación de las criptomonedas.

- Las empresas típicas de tecnología financiera también deben verificar a sus usuarios con los procesos IDV más estrictos, incluida la verificación biométrica y de documentos y el monitoreo AML.

Autenticación de identidad

La autenticación de identidad se utiliza mejor como protección adicional para cuentas que ya han sido verificadas mediante un proceso KYC. Garantiza que la persona que accede a una cuenta en ese momento es alguien que debería tener acceso. La autenticación de dos factores es la versión más común de esto.

Algunos procesos de adquisición de clientes sólo utilizan autenticación de identidad; sin embargo, este proceso por sí solo no es adecuado para cumplir con regulaciones financieras rigurosas como la Recomendaciones del Grupo de Acción Financiera Internacional.

Autenticación de dos factores

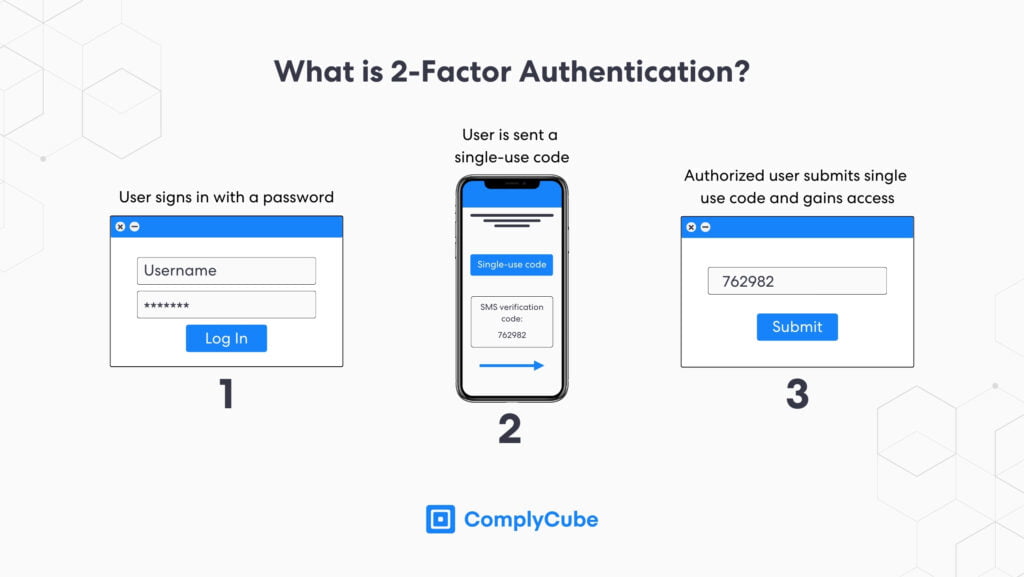

2FA requiere 2 códigos o conjuntos de información diferentes antes de que un usuario pueda acceder a una plataforma. Normalmente, el segundo conjunto de información se solicitará después de ingresar una contraseña. 2FA puede adoptar muchas formas.

- Código de verificación de correo electrónico de un solo uso

- Código SMS de un solo uso

- Código regenerativo a través de una aplicación de autenticación, como Google Authenticator

- Un dispositivo de hardware que genera un código de un solo uso

2FA reduce significativamente las posibilidades de que una entidad o individuo no autorizado obtenga acceso a una cuenta; por lo tanto, es una valiosa herramienta de prevención del fraude. Sin embargo, carece de la profundidad que brindan los procesos de verificación de identidad. Además, todavía permite que alguien cree una nueva cuenta de manera fraudulenta si, por ejemplo, una cuenta de correo electrónico ha sido comprometida.

Autenticación multifactor

Este proceso es muy similar a 2FA; sin embargo, el proceso de verificación consta de más de 2 factores o conjuntos de datos. La autenticación multifactor podría consistir en una contraseña, un código SMS de un solo uso y un código de una aplicación de autenticación.

2FA biométrica

La mayoría de los teléfonos inteligentes modernos están fabricados con capacidades de verificación biométrica. Los dispositivos móviles pueden utilizar esta clave biométrica como segundo conjunto de datos, ofreciendo el proceso de inicio de sesión más ágil, ya que los usuarios autorizados no necesitan esperar para obtener acceso.

Apple afirmó que la probabilidad de fraude o fallo biométrico con su tecnología Face ID es de 1 entre 1.000.000. La tecnología FaceIF genera una gran seguridad cuando los usuarios intentan iniciar sesión nuevamente después de haber verificado su cuenta con un proceso KYC.

Autenticación basada en conocimientos

De manera similar a 2FA, la autenticación basada en conocimiento utiliza una pregunta preestablecida para autenticar si un usuario tiene acceso a una cuenta. Suelen ser preguntas básicas pero personales, que incluyen:

- ¿Cuál es el apellido de soltera de tu madre?

- ¿Cuál era el nombre de tu primera mascota?

- ¿En qué pueblo/ciudad naciste?

Este proceso se puede repetir aún más utilizando información dinámica. Una aplicación bancaria, por ejemplo, podría programarse para hacer preguntas al usuario sobre la actividad reciente de la cuenta y el historial de pagos, entre otra información que sólo el usuario de la cuenta conocería.

Estudio de caso de Coinbase

La mayoría de los CEX utilizan la verificación de identidad como parte de su proceso KYC y autenticación de identidad cuando los usuarios inician sesión. Juntos, forman una metodología segura pero sin fricciones para los usuarios desde el punto de adquisición del cliente hasta que regresan para iniciar sesión.

Coinbase es uno de los mayores intercambios de cifrado por usuarios y volumen de operaciones y es conocido como líder en cumplimiento de criptografía. El intercambio estadounidense utiliza el siguiente flujo de trabajo IDV:

- Carga de documentos

- Subir selfies

- Carga de PoA (si es necesario)

Coinbase no permite que las personas utilicen su plataforma sin completar este programa, un factor importante detrás de su estrategia de cumplimiento primero. Luego, el intercambio deja a discreción del usuario implementar una estrategia 2FA.

Limitaciones de la autenticación de identidad

La autenticación de identidad no agrega ningún valor de identificación a la nueva cuenta que se crea. Si un número de correo electrónico o SMS se ha visto comprometido, la posibilidad de que un mal actor cree la cuenta con fines maliciosos es mucho mayor.

Por lo tanto, 2FA no ayuda a prevenir el robo de identidad en el momento de la adquisición del cliente y no permite el cumplimiento de las regulaciones locales o globales contra el lavado de dinero. Los procesos KYC son fundamentales para las empresas que desean cumplir con regulaciones estrictas y en evolución.

Por ejemplo, muchos paquetes de verificación de identidad se combinan con soluciones CDD y monitoreo continuo, lo que permite una evaluación continua de riesgos y ayuda a las empresas a comprender qué clientes requieren debida diligencia mejorada (EDD).

Realizar los beneficios de la innovación tecnológica responsable en los Estados Unidos apoyando el uso de nuevos mecanismos para el cumplimiento del sector privado. y utilizar la automatización y la innovación para encontrar formas novedosas de combatir las finanzas ilícitas..

Muchos reguladores clave en todo el mundo respaldan soluciones de cumplimiento automatizadas y basadas en tecnología para ayudar a combatir el lavado de dinero. Estos incluyen el GAFI y el Departamento del Tesoro de Estados Unidos, que se muestra arriba. Los servicios financieros que emplean un proceso de autenticación de identidad en lugar de una rigurosa solución AML y KYC probablemente serán examinados por los reguladores en 2024 y más allá.

Soluciones IDV de ComplyCube

ComplyCube es un proveedor SaaS galardonado de soluciones AML y KYC en un amplio espectro de sectores, incluidos TradFi, fintech, criptografía, telecomunicaciones y muchos otros. Las empresas pueden integrarse con su infraestructura de varias maneras.

- A través de una potente API

- Codificando sus SDK en su pila de tecnología móvil existente

- O utilizar su infraestructura desde la comodidad de una plataforma de cumplimiento todo en uno.

Póngase en contacto con un especialista hoy

Si su empresa de tecnología financiera o negocio relacionado busca integrar soluciones de cumplimiento que permitan el crecimiento y al mismo tiempo cumplan con los requisitos de cumplimiento, comuníquese con un Especialista ComplyCube hoy para descubrir cómo pueden ayudar.