La detección de ataques de presentación (PAD) es un componente clave de un proceso de verificación biométrica sólido. PAD ayuda a fortalecer la verificación de identidad al detectar ataques de presentación (PA) e intentos fraudulentos de obtener acceso no autorizado. Con el aumento de los ataques deepfake avanzados impulsados por IA, las soluciones PAD se han vuelto fundamentales para que las organizaciones protejan a sus partes interesadas y su reputación.

Esta guía explora diferentes tipos de ataques de presentación y la necesidad de implementar soluciones de detección de ataques de presentación.

¿Qué es la detección de ataques de presentación?

PAD funciona distinguiendo entre muestras biométricas auténticas, como la cara o las huellas dactilares de una persona viva, y los instrumentos de ataque de presentación como fotografías impresas, huellas dactilares falsas, máscaras de látex o imágenes digitales. Se adoptan tecnologías PAD avanzadas, como la detección de vida, para mejorar la seguridad en los procesos de autenticación biométrica, que son ampliamente utilizados por instituciones financieras, agencias de aplicación de la ley y muchas más organizaciones.

Los argumentos a favor de implementar PAD continúan cristalizándose, ya que investigaciones recientes encuentran que 90% de todas las prácticas fraudulentas basadas en documentos están impulsadas por el fraude de presentación. El uso de deepfakes, que aumentó en 704% en EE. UU. en la segunda mitad de 2023 por sí solo, señala un punto crítico en la discusión: los ataques de presentación son cada vez más sofisticados.

Presentación Detección de ataques y verificación biométrica

Aunque la tecnología de reconocimiento facial ha mejorado enormemente la seguridad mundial, es importante recordar que la autenticación biométrica no es infalible. Los ataques de presentación pueden subvertir los procesos de autenticación de identidad mediante el uso de técnicas engañosas e instrumentos de ataque de presentación exigentes.

La implementación de PAD permite a las organizaciones distinguir a los usuarios reales de los estafadores utilizando verificación de identidad biométrica. Los datos biométricos se toman de imágenes, documentos y videos proporcionados y se analizan mediante tecnología avanzada impulsada por inteligencia artificial que luego puede sacar conclusiones precisas al examinar microexpresiones, textura de la piel y más.

Tipos de ataques de presentación

Los estafadores utilizan varios métodos para engañar a la tecnología de reconocimiento facial, incluidos ataques con fotografías impresas, ataques con reproducción de vídeos y máscaras 3D.

Ataque de presentación de fotografías impresas

Los ataques de impresión son una de las formas más simples de ataques de presentación. Sin la tecnología PAD presente, los atacantes pueden eludir fácilmente los procesos de autenticación de reconocimiento facial presentando documentos de identidad impresos o imágenes de otra persona.

Estas fotografías suelen ser tomadas de redes sociales o incluso de la web oscura. Los usuarios no autorizados obtienen acceso subvirtiendo estos sistemas biométricos faciales, cometiendo fraude de identidad debido a la falta de detección de ataques de presentación facial.

En ocasiones, se utilizan fotografías impresas como máscaras en estos ataques. Los estafadores crearán una máscara a partir de una fotografía impresa cortando agujeros para los ojos para parpadear y evitar la detección de vida.

Los gobiernos y las instituciones financieras suelen ser los objetivos principales de los ataques a presentaciones que utilizan fotografías impresas, ya que sus sistemas biométricos protegen grandes volúmenes de activos e información de alto valor.

Sin embargo, es importante recordar que cualquiera puede ser objetivo de estos ataques:

En 2023, 40% de empresas en EE. UU. eran vulnerables a ataques de presentación, con sólo 60% de organizaciones implementar las medidas PAD necesarias mediante procesos de autenticación biométrica.

Intentos de repetición y ataques deepfake

En los ataques de repetición, el atacante reproduce un vídeo pregrabado o presenta una imagen digital al sistema de autenticación facial en una pantalla. Este ataque puede imitar muy bien los movimientos naturales y las características del rostro de una persona, ya que los videos pueden capturar parpadeos y movimientos oculares sutiles para parecer una persona viva.

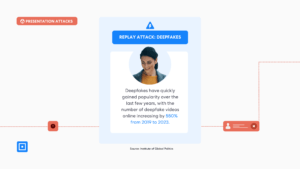

Los deepfakes, una forma sofisticada de medio sintético utilizado en ataques de presentación, también son una forma de ataques de repetición. Consisten en fotografías o vídeos artificiales creados mediante un aprendizaje automático avanzado llamado “aprendizaje profundo”. El aprendizaje profundo se diferencia del aprendizaje automático estándar porque opera con una clase especial de algoritmos llamados redes neuronales, cuyo objetivo es replicar cómo nuestro cerebro retiene información. Dentro de la red se utilizan “capas ocultas” de nodos, que realizan transformaciones matemáticas para convertir señales de entrada en señales de salida. En el contexto de los deepfakes, convierte imágenes auténticas en imágenes falsas realistas, lo que ofrece a los estafadores una excelente manera de engañar a los sistemas de autenticación.

Los deepfakes han ganado rápidamente popularidad en los últimos años, con la cantidad de videos deepfake en línea aumentando en 550% de 2019 a 2023.

Identificar un ataque de presentación que utiliza deepfakes requiere métodos PAD avanzados para detectar inconsistencias sutiles, como patrones de parpadeo inusuales o artefactos digitales.

El Instituto de Política Global entrevistó recientemente al periodista Emanuel Maiberg sobre el aumento de los deepfakes y afirmó lo siguiente en el artículo:

"Los avances recientes en IA generativa han hecho que todo sea aún más fácil y realista. Con la tecnología Stable Diffusion y otras herramientas de IA de texto a imagen, puedes tomar fotografías de alguien y crear un modelo de IA personalizado de la identidad de la persona".

Ataque de presentación de máscara 3D

Los métodos de ataque de presentación también incluyen ataques de máscara 3D, en los que los estafadores presentan una máscara 3D con las características físicas de su objetivo para engañar a los sistemas biométricos que utilizan tecnología de reconocimiento facial. Estas máscaras a menudo se fabrican utilizando un molde de la cara de su objetivo para replicar las características biométricas faciales del usuario genuino con alta precisión.

El caso de la detección de ataques de presentación

La detección de ataques de presentación es fundamental para la prevención del fraude y proporciona a las organizaciones la seguridad necesaria para evitar pérdidas financieras y fugas de datos.

Resumen estadístico

La necesidad de un software de detección de ataques de presentación es más que evidente cuando observamos el costo financiero del fraude en línea y el amplio alcance de las prácticas fraudulentas:

Investigaciones recientes encontraron que los ataques de presentación representan 90% de todos los ataques fraudulentos basados en documentos, subrayando la necesidad de un proceso PAD biométrico sólido.

Los ataques deepfake y otras formas avanzadas de ataques de presentación que pueden subvertir los sistemas de verificación de identidad facial experimentaron un aumento real. Tan solo en 2023 aumentó el uso de deepfakes para engañar a los controles de identidad facial por 704% en los EE. UU.S.

La Comisión Federal de Comercio afirmó que los consumidores estadounidenses perdieron más de $10 mil millones en fraude en 2023, que incluye diversas formas de robo de identidad facilitadas por medidas inadecuadas de verificación de identidad.

Cumplimiento y mejores prácticas de PAD

Se desarrolla el marco para evaluar ataques de presentación. dentro de ISO/IEC 30107-3:2017.

El cumplimiento de la norma ISO 30107 ayuda a garantizar que los sistemas biométricos puedan distinguir con precisión entre rasgos biométricos genuinos y falsos o alterados.

Los sitios web oficiales y las publicaciones fuente vinculadas proporcionan pautas para las mejores prácticas en la detección de ataques de presentación.

Presentación de un sistema biométrico PAD para verificación de identidad

El uso de la detección de vida para detectar deepfakes, fotografías impresas u otros instrumentos PAD es fundamental para una solución IDV y KYC sólida para cualquier empresa.

Detección de vida

Una solución de detección de vida garantiza que su cliente o usuario esté físicamente presente y vivo durante el proceso de autenticación, eliminando la posibilidad de que deepfakes, videos reproducidos o imágenes falsificadas obtengan acceso no autorizado.

El software avanzado de detección de ataques de presentación debe incluir una detección precisa de la vida para autenticar a los usuarios. Para evitar ataques de presentación, estos soluciones de detección de vida También debería poder analizar microexpresiones sutiles y texturas faciales para reconocer la manipulación de píxeles o cualquier tipo de máscara.

Por ejemplo, la detección de vida controlará que una persona que transfiere dinero esté presente durante la transacción, garantizando que no esté siendo suplantada.

Ejemplos de aplicaciones industriales

Servicios financieros: Protege contra transacciones fraudulentas y apropiaciones de cuentas al garantizar que solo los usuarios reales y verificados que estén físicamente presentes puedan acceder a información confidencial.

Cuidado de la salud: Protege los datos de los pacientes e identifica correctamente a las personas que acceden a los registros médicos.

Control de fronteras: Mejora la seguridad fronteriza al verificar con precisión las identidades de los viajeros y detectar documentos fraudulentos.

Detección de ataques de presentación con ComplyCube

Ofrecemos una solución PAD líder en el mercado, que utiliza una verificación de detección de vida impulsada por IA para examinar rasgos faciales precisos.

Soluciones de verificación de identidad de ComplyCube para PAD

, utilizamos un motor de IA biométrica con certificación ISO de nivel 2 de PAD para la detección de ataques de presentación verificando la vida mediante el contraste de puntos de datos de similitud facial entre el video enviado y una imagen de un documento emitido por el gobierno. Además, utilizamos el mapeo facial 3D para verificar si un usuario se ha registrado anteriormente con detalles diferentes.

Contacta con nuestro equipo de especialistas de KYC para obtener más información sobre cómo la detección de ataques de presentación puede fortalecer sus procesos de autenticación y proteger su organización.