La vérification d’identité (IDV) devient chaque année plus complexe. Les outils avancés d’usurpation d’identité peuvent désormais contourner même les moteurs de vérification avancés. La détection de la fraude par l’IA générative est une nécessité pour lutter contre cela. La fraude documentaire peut être atténuée par une vérification rigoureuse de la fraude à l'identité, mais trouver la bonne solution à ce problème peut s'avérer difficile.

Ce guide définit à quoi ressemble une solution efficace contre la fraude documentaire et aborde certains des plus grands défis rencontrés dans le monde.

Qu’est-ce que la fraude documentaire ?

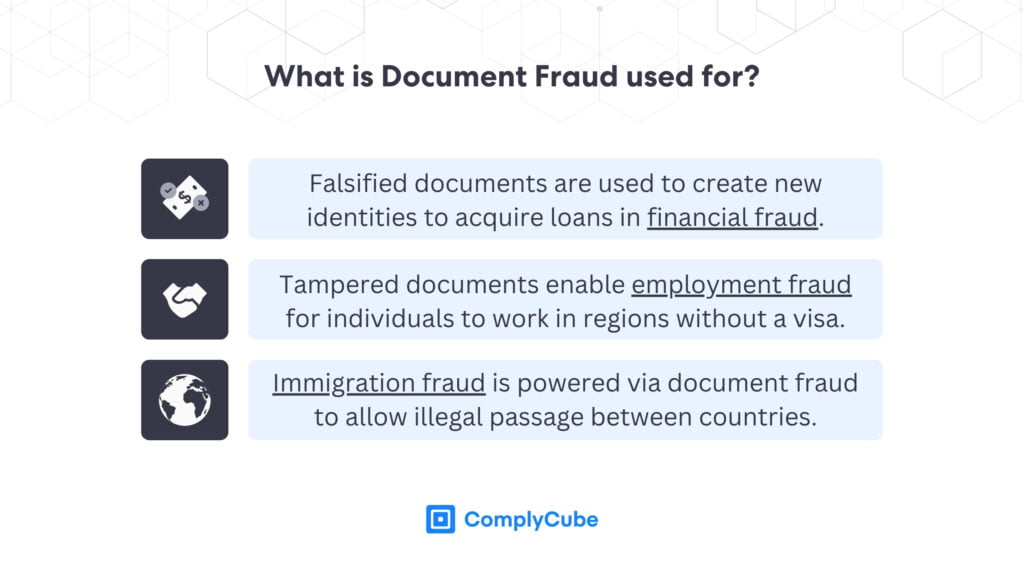

La fraude documentaire est le fait d'exploiter des documents falsifiés ou falsifiés dans l'intention de tromper une entreprise ou un particulier. Les faux documents peuvent être utilisés pour une gamme d’activités dans l’économie moderne, y compris, mais sans s’y limiter :

- Fraude financière – utilisation de documents falsifiés (y compris des informations financières telles qu'un rapport de crédit) pour acquérir un prêt ou pour un vol d'identité ou un vol de carte de crédit lié à l'impôt.

- Fraude à l'emploi – falsification de documents ou de dossiers de VISA ou de dossiers pour obtenir un emploi pour lequel vous n'êtes pas qualifié ou que vous n'êtes pas légalement autorisé à occuper.

- Fraude à l'immigration – utilisation de faux documents pour obtenir des droits d'immigration, traverser les frontières ou réclamer certains avantages.

Les victimes de tout type de fraude doivent déposer un rapport auprès de la Federal Trade Commission (FTC). Il est crucial de signaler le vol d'identité ou les escroqueries par usurpation d'identité afin que la FTC connaisse la prévalence de ces problèmes et puisse mettre en œuvre des mesures correctives et une législation.

La fraude peut être menée de plusieurs manières. Nous avons tous vu Attrape-moi si tu peux, où un jeune Leonardo Di Caprio ridiculise un détective de Tom Hanks. Dans les années 1960, il était bien plus simple de créer de fausses informations personnelles ou financières sous la forme de pièces d’identité, de relevés bancaires ou même de chèques bancaires.

À l’ère de la numérisation, les outils de récupération de données et de retouche photo ont rendu encore plus facile la création de documents contrefaits. Cependant, à l’ère de l’IA générative (Gen AI), la tâche est devenue encore plus accessible.

Qu’est-ce que l’IA générative ?

Gen AI est une technologie qui permet la création de textes, d'images, de films ou de toute autre donnée à l'aide de l'intelligence artificielle générative et de modèles de données. En règle générale, les images frauduleuses sont créées à partir de messages écrits et visuels.

Les modèles d’IA générative apprennent de la richesse des informations qu’ils reçoivent, ce qui signifie que des modèles de données particuliers génèrent des modèles de données nouveaux mais différents. Ce processus est connu sous le nom d'augmentation des données grâce à l’apprentissage automatique et est couramment utilisé dans la fraude basée sur l’IA.

Qu’est-ce que la fraude générative par l’IA ?

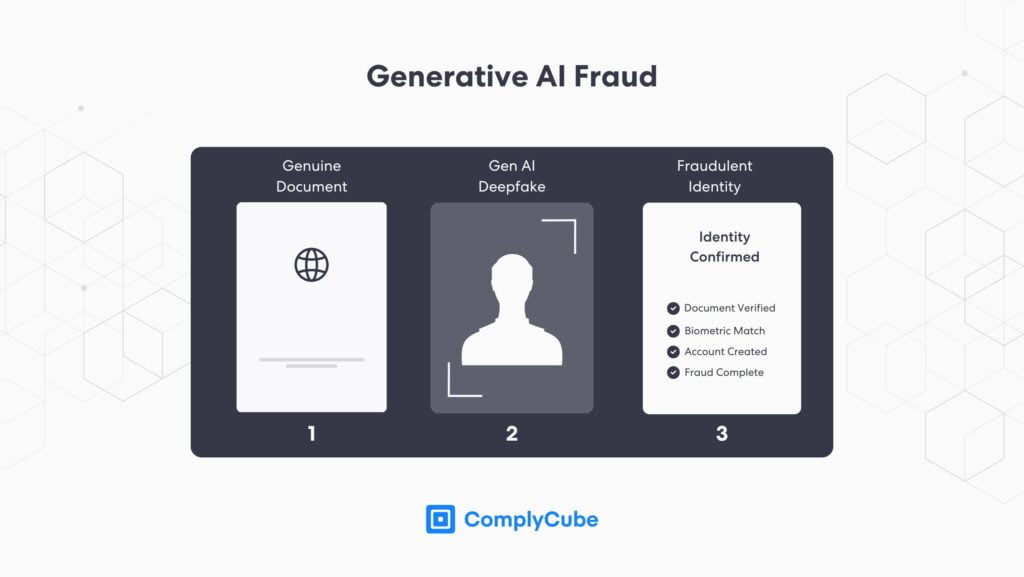

La fraude générative par IA consiste à utiliser la génération IA pour créer des documents et des images contrefaits dans le but de contourner les systèmes de sécurité. Un exemple du processus de fraude Gen AI peut être vu ci-dessous.

Comme indiqué ci-dessus, la fraude par IA générative peut être utilisée parallèlement au vol d’identité pour générer des données synthétiques afin de créer ce qui ressemble à de véritables comptes. En exploitant des images générées frauduleusement, les acteurs malveillants peuvent créer de nouveaux comptes convaincants avec les documents d'identification d'une autre personne et contourner les systèmes de sécurité utilisés par les institutions financières (IF) du monde entier.

L’IA pourrait permettre d’atteindre les pertes dues à la fraude $40 milliards aux Etats-Unis d’ici 2027.

Ce rapport de Deloitte suggère que l'adoption de technologies de conformité donne aux criminels un avantage sur les entreprises lorsqu'il s'agit de tirer parti de la génération AI pour contourner les programmes de sécurité de conformité. Si cette évolution se poursuit au-delà de 2024, le système financier mondial risque de dépasser le volume actuel de blanchiment d’argent.

On estime que les volumes mondiaux de blanchiment d’argent sont légèrement inférieurs à $2 milliards.

La solution non seulement pour empêcher ce chiffre d’augmenter, mais aussi pour le réduire activement, consiste à adopter des solutions de conformité qui utilisent les mêmes technologies avancées que celles qui tentent de violer les IF. Cela est clairement indiqué par de nombreux organismes de réglementation nationaux et internationaux, tels que :

- Le Département américain du Trésor (DoT).

- La Financial Conduct Authority (FCA).

- L'Autorité monétaire de Singapour (MAS).

- Le Groupe d'action financière (GAFI).

Détection de fraude générative par IA

La détection de la fraude Gen AI nécessite un apprentissage automatique avancé pour exploiter des ensembles de données similaires utilisés pour créer des documents et des images frauduleux. Lorsque les systèmes de vérification utilisent des ensembles de données identiques – ou similaires –, ils peuvent identifier les modèles que les technologies de fraude par IA générative créeraient pour contourner les méthodes traditionnelles. Ces outils augmentent considérablement les capacités de détection des fraudes d'une entreprise.

Vérification des documents

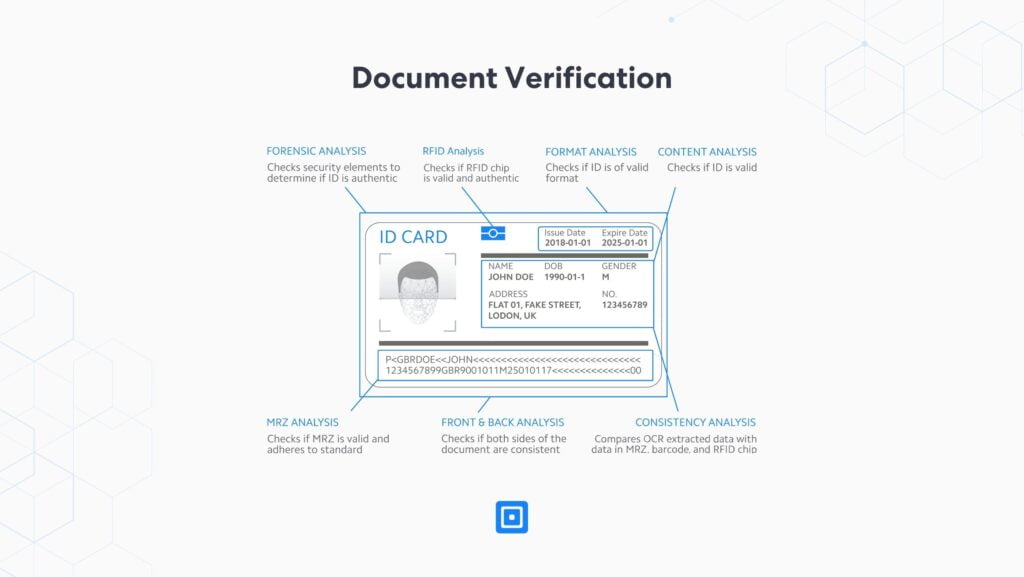

Pour obtenir les résultats les plus fiables, les processus de vérification des documents doivent être effectués en direct et pendant le processus d'acquisition du client. La vivacité du document garantit que l'image téléchargée n'aura pas été falsifiée, car elle doit provenir de l'appareil photo du smartphone d'un utilisateur pour être complétée. Le processus examine ensuite tous les points de données disponibles à partir de l'ID.

- Zone d'inspection visuelle (VIZ)

- Zone lisible par machine (MRZ)

- Puce RFID

- Codes-barres

La vérification par communication en champ proche (NFC) va encore plus loin en lisant une puce intégrée à l'intérieur du document qui permet un transfert de données immuable. La vérification NFC capture l'image stock d'un document avec une qualité bien supérieure à celle d'un téléchargement d'image, permettant une meilleure correspondance biométrique et une garantie de documents intacts. Pour plus d'informations, lisez Qu'est-ce que la vérification d'identité NFC ?

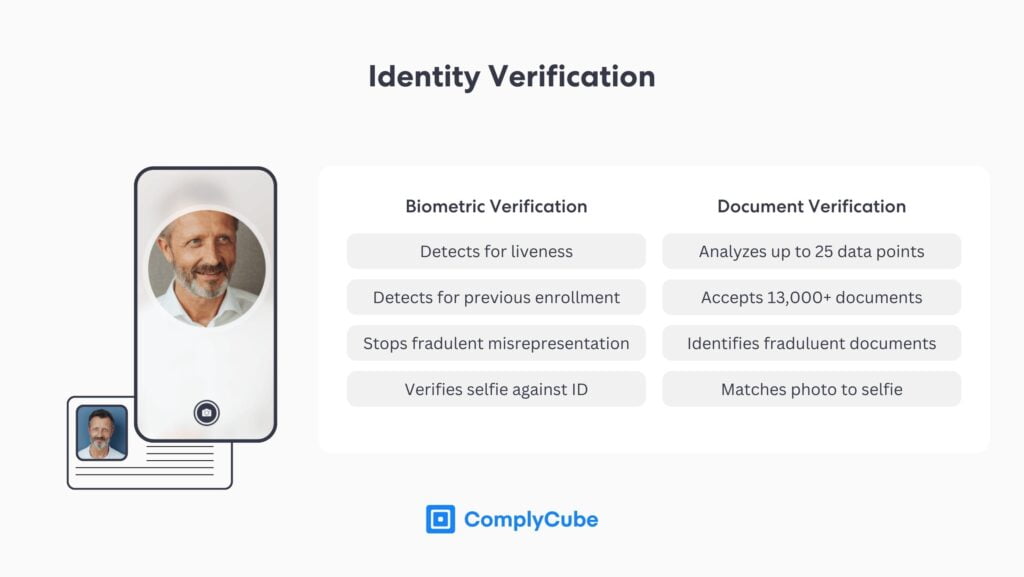

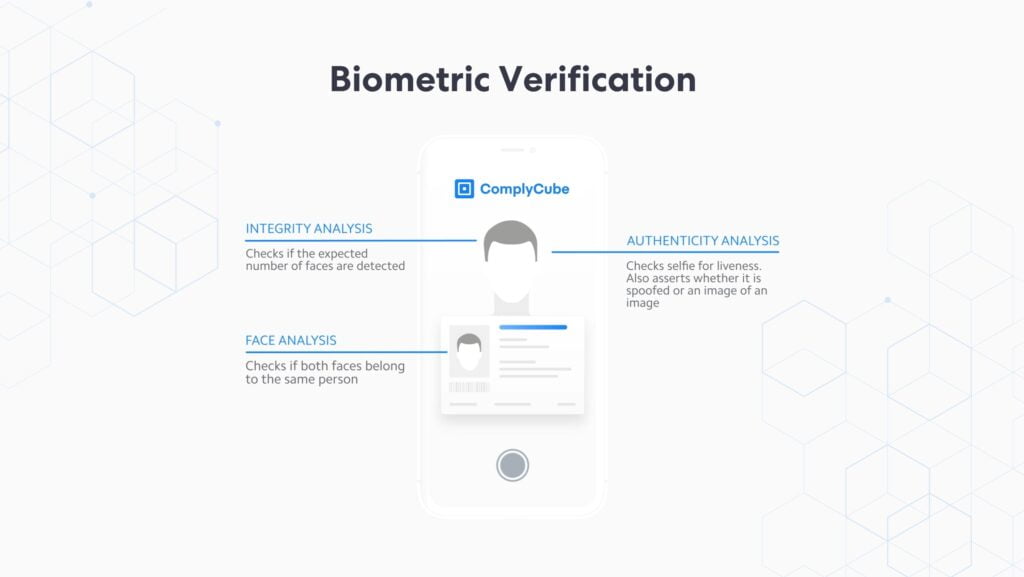

Vérification biométrique

La vérification biométrique, ou vérification par selfie, est utilisée pour ajouter une couche secondaire de garantie d'identité pour les entreprises. Après la capture et la vérification des données du document, la vérification biométrique est utilisée pour rechercher des similitudes entre l'image stock dans la pièce d'identité et la biométrie faciale dans le selfie.

Encore une fois, la vivacité est cruciale, car elle garantit que l’image n’a pas été modifiée ou générée par l’IA. Le processus utilisé pour garantir la vivacité est appelé Détection d’attaque de présentation (PAD). La vérification PAD construit des structures numériques 3D autour du visage pour analyser les tons chair et les micro-expressions, vérifier les masques et détecter les altérations des pixels. Pour plus d'informations, lisez Détection d'activité : meilleures pratiques pour la sécurité anti-usurpation d'identité.

Le moteur de vérification de selfie de ComplyCube peut également être utilisé comme solution d'estimation de l'âge. Il offre une sécurité précise mais sans friction pour les biens soumis à une limite d'âge tout en empêchant les individus frauduleux d'y accéder.

Votre plateforme est-elle protégée contre la fraude générative par l’IA ?

Les solutions IDV et de fraude documentaire offrent non seulement des niveaux élevés d’assurance de l’identité, mais réduisent considérablement le nombre de faux positifs. Grâce aux capacités de détection des anomalies basées sur l'apprentissage automatique, les acteurs malveillants peuvent être repérés même après le processus de vérification de l'identité, empêchant ainsi la fraude par carte de crédit, ainsi que de nombreuses autres méthodologies malveillantes.

En outre, les stratagèmes frauduleux complexes d’aujourd’hui font généralement appel à de nombreuses banques, comptes, individus et classes d’actifs différents. La variété des méthodes utilisées par les criminels rend l'identification et le suivi de ces schémas de fraude complexes très difficiles pour les institutions financières, qui doivent désormais employer des méthodes pour surveiller les transactions frauduleuses et les données relatives aux transactions.