La détection d'activité pour la reconnaissance faciale est une fonctionnalité essentielle des solutions modernes d'acquisition de clients et de vérification d'identité (solutions IDV). Les attaques d'usurpation d'identité utilisent des technologies de plus en plus sophistiquées pour contourner les moteurs de vérification ; L’utilisation d’un SDK de détection d’activité tout aussi sophistiqué avec détection d’attaque de présentation (PAD) intégrée est essentielle.

Ce guide examine ce qu'est la détection d'activité et évalue en quoi consiste un kit de développement logiciel (SDK) IDV robuste.

Comment fonctionne la détection de vivacité ?

La technologie de détection de vivacité utilise l'analyse de mouvement et des algorithmes sophistiqués pour garantir que l'utilisateur est physiquement présent pendant le processus d'authentification ou de vérification biométrique. Les étapes utilisées pour garantir cela sont connues sous le nom de contrôles d'activité.

Sans fonction de détection de l'activité, les entreprises permettent aux individus malveillants de contourner les systèmes de sécurité avec de fausses méthodes de représentation, comme un échantillon biométrique falsifié (image de selfie).

Qu'est-ce que la détection des attaques de présentation (PAD) ?

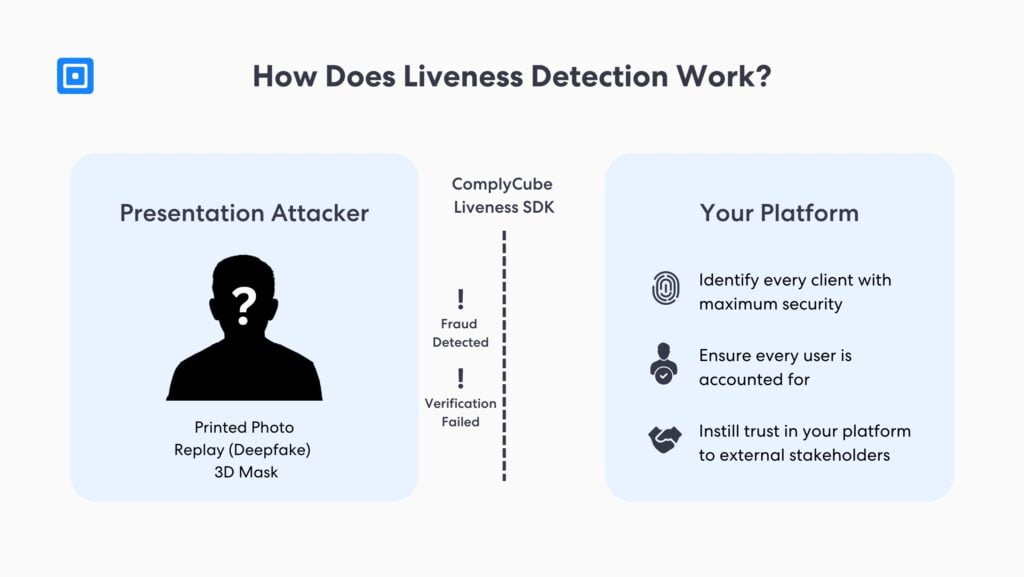

TAMPON est une technologie clé de prévention de la fraude, notamment en matière de vérification biométrique. La technologie de détection des attaques de présentation permet d'identifier les tentatives frauduleuses d'accès non autorisé à une plateforme, un produit ou un service.

Les technologies PAD avancées, notamment la détection d'activité passive et la détection d'activité active, garantissent la sécurité de la vérification et de l'authentification biométriques. De nombreuses autorités de régulation à travers le monde imposent l'adoption de la technologie Liveness. pour protéger les entreprises et les consommateurs contre la vague d’attaques frauduleuses et d’usurpation d’identité.

Types d'attaques de présentation

À mesure que la technologie s'est développée, elle a permis de nouvelles formes d'attaques de présentation. Certains d’entre eux ne sont détectables que grâce aux solutions de vérification d’identité les plus avancées, intégrées à des contrôles d’activité.

Attaques de présentation de photos imprimées

Ce sont parmi les formes d’usurpation d’identité les plus simples. Sans la technologie PAD, les attaquants peuvent facilement contourner les processus d’authentification par reconnaissance faciale en présentant des documents d’identité imprimés ou des images d’une autre personne. C’est pourquoi il est essentiel de proposer un téléchargement en direct pendant le processus de détection biométrique de l’activité pour améliorer la sécurité.

Tentatives de relecture et attaques Deepfake

Les attaques deepfake ou replay se produisent lorsque l'attaquant lit une vidéo préenregistrée ou présente une image numérique au système d'authentification faciale. Les deepfakes sont une forme sophistiquée de média synthétique utilisé dans les attaques de présentation, créé par des techniques avancées d'apprentissage automatique, ce qui les rend difficiles à détecter sans méthodes PAD avancées.

Attaques de présentation de masques 3D

Celles-ci se produisent lorsque des fraudeurs utilisent un masque 3D présentant les caractéristiques physiques de leur cible pour tromper les systèmes biométriques. Ces masques sont souvent fabriqués à partir d'un moule du visage de leur cible afin de reproduire avec une grande précision les caractéristiques biométriques faciales de l'utilisateur réel. Apprenez-en davantage sur PAD en lisant Détection des attaques de présentation : un guide complet.

Intégration avec un SDK de détection de vivacité

Les kits de développement logiciel (SDK) sont des outils destinés aux développeurs qui fournissent un utilitaire spécifique à un système particulier. Les SDK sont conçus pour être facilement intégrés aux logiciels existants, ce qui en fait des outils flexibles pour les développeurs. La plupart des SDK IDV seront livrés avec une détection d'activité déjà intégrée ; si vous recherchez un fournisseur, assurez-vous de savoir de quoi est capable le SDK avec lequel vous vous intégrez.

Un SDK d'activité fournit un processus de vérification prédéfini. Les SDK Web et mobiles de ComplyCube facilitent un processus d'identification personnalisable, avec des fonctionnalités de détection d'activité intégrées. Ils sont réputés dans l'industrie pour leur rapidité, leur flexibilité et leur facilité d'intégration.

88% de tous les cas de deepfake détectés en 2023 concernaient le secteur de la cryptographie.

Il s'agit d'un chiffre alarmant, d'autant plus que de nombreux échanges cryptographiques ne proposent pas de solution de détection d'activité pendant leur Connaissez votre client (KYC) flux d’intégration. Cependant, mis à part la cryptographie, le volume d’identités deepfakes et usurpées augmente de mois en mois. Avec les progrès des technologies d’IA générative vidéo, Les attaques par usurpation d’identité et deepfake devraient augmenter de façon exponentielle dans les années à venir.. Des intégrations KYC robustes sont indispensables pour se protéger contre les individus malveillants.

Détection d'activité : SDK Web et mobile

La personnalisation d'un SDK Web ou mobile est essentielle pour les entreprises qui souhaitent offrir une expérience utilisateur transparente et conforme à la marque. Les développeurs peuvent personnaliser chaque étape du processus de vérification, comme l'écran d'introduction, les paramètres de capture de documents et bien plus encore.

Les développeurs peuvent utiliser cette fonction pour garantir que le contrôle d'activité s'intègre parfaitement au reste du flux IDV, facilitant ainsi une expérience transparente et conviviale garantissant une vérification de haute qualité. Les SDK correctement identifiés renforcent non seulement la reconnaissance de la marque, mais renforcent également la confiance entre les utilisateurs, une pratique essentielle pour des stratégies modernes et robustes d'acquisition de clients.

SDK Web ComplyCube

Le SDK Web de ComplyCube est une interface optimisée pour l'expérience utilisateur (optimisée pour l'UX) qui crée un processus de vérification facile à suivre. L'intégration implique deux étapes :

- Génération d'un token SDK pour permettre l'envoi de données en toute sécurité vers la plateforme ComplyCube via le SDK.

- Ensuite, le SDK est monté dans le code de votre plateforme pour une intégration transparente.

SDK mobile ComplyCube

Le SDK mobile offre aux utilisateurs l'expérience d'intégration et d'authentification la plus fluide possible. Avec une UX intelligente et personnalisable dans l'application de votre plateforme. Les SDK mobiles offrent plusieurs avantages, tels que :

- UX intuitive

- Vivacité du PAD (niveau 2)

- Authentification RFID

- Capture automatique de documents et biométrique

- Personnalisation et image de marque

- Portée internationale

Solutions de détection d'IDV et d'activité de ComplyCube

Les solutions de vérification d'identité de pointe de ComplyCube avec détection avancée de l'activité sont certifiées PAD niveau 2, ce qui les rend parmi les plus résistantes aux attaques frauduleuses au monde. De nombreuses entreprises dans le monde qui ont intégré leur SDK IDV et de détection d'activité ont connu une réduction significative des taux de fraude ainsi que du temps et des coûts d'intégration des nouveaux utilisateurs.

Une nuance clé fournie par le fournisseur KYC est la personnalisation de ses solutions. Une fois que votre plate-forme est intégrée à sa technologie, ils sont le leader du marché en fournissant des packages sur mesure qui accentuent le développement et l'évolution de votre entreprise à votre demande.

Commencez une conversation aujourd'hui

ComplyCube permet à des centaines d'organisations à travers le monde de catalyser la croissance de leur entreprise grâce à des solutions d'acquisition de clients sécurisées et transparentes. Cette confiance dans leurs solutions permet à votre équipe de se concentrer sur les initiatives les plus importantes pour votre entreprise. Si vous cherchez une solution, contactez dès aujourd’hui un spécialiste ComplyCube.