La détection biométrique de l'activité est un élément clé pour stopper les attaques de présentation, renforcer les systèmes d'authentification faciale à travers le monde en identifiant les attaques d'usurpation d'identité, les vidéos deepfakes et d'autres formes de fraude à l'identité. Ce guide expliquera comment la détection de l'activité protège les entreprises du monde entier grâce à l'activité KYC qui analyse des échantillons de données biométriques et identifie même les signes de fraude les plus subtils.

Qu’est-ce que la détection biométrique de l’activité ?

La détection biométrique de l'activité est utilisée pour renforcer les systèmes biométriques faciaux, ce qui rend plus difficile pour les fraudeurs de s'en sortir avec des attaques de présentation et d'obtenir un accès illicite via des instruments tels que des photos imprimées, des masques 3D et d'autres formes d'attaques par usurpation d'identité.

Systèmes de sécurité et de reconnaissance faciale solides

Les revenus du marché de la reconnaissance faciale sont devrait atteindre $19.3B d’ici 2032, la protection des téléphones et des appareils électroniques étant son utilisation la plus courante.

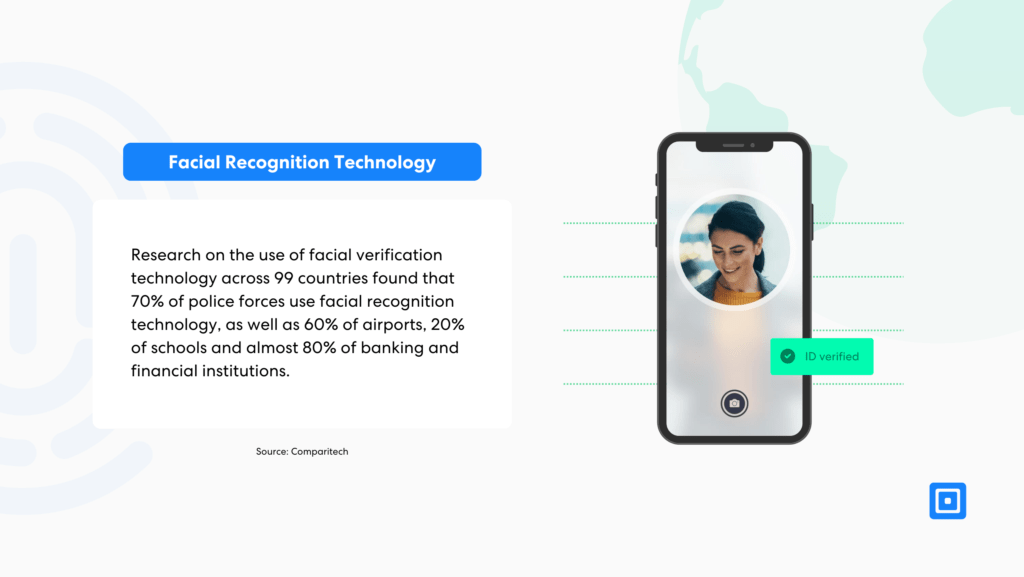

Cependant, 7 gouvernements sur 10 dépendent fortement de la technologie de reconnaissance faciale et l’utilisent pour protéger des données extrêmement sensibles.

La reconnaissance biométrique a parcouru un long chemin depuis l'introduction de Touch ID en septembre 2013, ces systèmes utilisant désormais commercialement la technologie de reconnaissance de l'iris et du visage, considérée comme infaillible par beaucoup.

Des recherches sur l'utilisation de la technologie de vérification faciale dans 99 pays ont révélé que 70% des forces de police utilisent la technologie de reconnaissance faciale, ainsi que 60% des aéroports, 20% des écoles et près de 80% des établissements bancaires et financiers.

Analyse d'échantillons biométriques

La détection de la vivacité fonctionne en analysant des échantillons biométriques de selfies ou de vidéos soumis par les utilisateurs et améliore la sécurité des méthodes de vérification d'identité. Plusieurs aspects différents sont examinés lors de ces contrôles, notamment l'analyse du mouvement, qui analyse les mouvements pour identifier les signes de vie, ou l'analyse de la texture, qui consiste à examiner les moindres détails du visage ou du doigt d'une personne.

Apprentissage automatique et prévention de la fraude

L'IA d'apprentissage automatique est exploitée dans la détection de l'activité pour identifier les signes d'une attaque de présentation, comme la falsification de pixels, l'absence d'expressions faciales subtiles ou la texture de peau inauthentique sur le visage de l'utilisateur qui suggèrent que l'utilisateur n'est pas physiquement présent.

Ces subtiles différences de texture sont souvent complètement invisibles à l’œil humain, mais peuvent pourtant être repérées grâce à l’intelligence artificielle.

Les algorithmes de détection d'activité sont capables d'utiliser à la fois des méthodes de détection d'activité active et de détection d'activité passive, en fonction des besoins de l'organisation.

Détection de vivacité active

La détection d'activité active repose sur l'interaction de l'utilisateur avec le système d'authentification, exigeant que les utilisateurs effectuent des mouvements spécifiques ou prononcent des mots spécifiques. Ces tâches de défi-réponse prouvent que l'utilisateur est une personne réelle en montrant des signes de vie. Cependant, cela peut s’avérer une expérience utilisateur moins positive, car le processus nécessite une interaction de la part de l’utilisateur.

La pierre angulaire des solutions de détection active de la vie est qu’elles recherchent des signes de vie qui ne peuvent pas être facilement reproduits par la fraude. L’utilisation de plusieurs modalités, comme la reconnaissance vocale, l’analyse des frappes au clavier et l’examen des mouvements subtils de la bouche ou du visage, peut aider à détecter les signes de vie, mais tout cela nécessite une interaction de l’utilisateur.

Ce type de processus d'authentification biométrique garantit la sécurité et la robustesse vérification d'identité en utilisant à la fois l’analyse du mouvement et l’IA, et examinera souvent plus d’une image.

Caractéristiques clés de la détection d'activité active

- Les contrôles d'activité actifs nécessitent beaucoup plus de la part de l'utilisateur, ce qui rend le contrôle d'activité faciale beaucoup plus précis et donc sécurisé.

- Ces contrôles peuvent inclure des tâches de défi-réponse, garantissant la sécurité contre les attaques deepfake.

- Combinaison d'étude du mouvement et d'intelligence artificielle, créant un contrôle plus complet en examinant souvent plus d'une image.

- Idéal pour les organisations qui souhaitent se concentrer sur la sécurité des données.

Détection de vivacité passive

La détection passive de l'activité ne nécessite aucun type de mouvement ou d'interaction de la part de l'utilisateur, car les algorithmes recherchent des signes clés d'usurpation d'identité lors de l'analyse d'une image. Ils recherchent également souvent des signes de vivacité, mais sont capables de le faire de manière moins complète car aucune interaction avec l'utilisateur n'est mise en œuvre.

Avec la détection passive de l'activité, l'IA n'analyse souvent qu'une seule image et peut fonctionner sans même que l'utilisateur soit conscient du processus, ne nécessitant aucune action spécifique.

Cette forme de contrôle d'activité est idéale pour offrir des expériences utilisateur positives tout en renforçant l'intégrité du système biométrique.

Caractéristiques clés de la détection passive de la vivacité

- Aucune action requise de la part de l'utilisateur, créant facilement une expérience utilisateur positive.

- Ces contrôles reposent principalement sur l’IA, qui étudie généralement une seule image.

- Des contrôles plus rapides qu'avec des contrôles d'activité actifs.

- Un meilleur choix pour les organisations qui doivent effectuer rapidement un grand nombre de contrôles.

Travail de détection des deepfakes et des attaques de présentation

En 2023, environ 500 000 deepfakes vidéo et vocaux circulaient sur les réseaux sociaux dans le monde.

D’ici 2025, on prévoit qu’il y aura environ 8 millions de deepfakes partagés en ligne, ce qui suggère que le nombre de deepfakes continuera de doubler tous les 6 mois.

Les processus d’authentification biométrique peuvent être détournés par des vidéos deepfake, des études l’ayant officiellement prouvé.

API de subversion des Deepfakes

Des chercheurs de l’Université Sungkyunkwan de Suwon, en Corée du Sud, ont pu prouver que les API de Microsoft et d’Amazon peuvent être facilement trompées grâce à l’utilisation de deepfakes sophistiqués. Dans un cas, l'une des API – Azure Cognitive Services de Microsoft – a été trompée par jusqu'à 78% des deepfakes que les coauteurs ont alimentés.

Cependant, l’étude a conclu que toutes les API pouvaient être trompées par des deepfakes.

Azure Cognitive Services a confondu un deepfake avec une célébrité cible 78% de l'époque, tandis que Rekognition d'Amazon l'a confondu 68.7% de l’époque. Rekognition a mal classé les deepfakes d'une célébrité comme une autre vraie célébrité 40% de l'époque et a donné 902 sur 3 200 deepfakes. des scores de confiance plus élevés que l'image réelle de la même célébrité. Et dans une expérience avec Azure Cognitive Services, les chercheurs ont réussi à usurper l’identité de 94 célébrités sur 100 dans l’un des ensembles de données open source.

Liveness KYC avec ComplyCube

Tirez parti de notre détection d’activité basée sur l’IA pour établir une véritable présence client et dissuader les imposteurs.

Mettre en œuvre une solution de détection d'activité leader sur le marché

Notre détection anti-usurpation protégera votre entreprise contre les attaques de présentation sophistiquées, telles que les masques 3D ou les deepfakes, sans ajouter de friction pour les utilisateurs.

Des contrôles avancés, notamment l'analyse de la profondeur du visage, la détection des micro-expressions, la reconnaissance des occlusions, l'analyse de la texture de la peau et les contrôles anti-usurpation d'identité, sont exploités au sein de notre solution de détection de vivacité.

Pour une solution de vérification d’identité extrêmement complète, nous proposons un moyen de dissuasion contre la fraude Active Liveness en plus de nos contrôles Passive Liveness standard. Nous guidons les clients pour enregistrer des vidéos en relevant des défis aléatoires tout au long d'un voyage sans friction.

Mettre en place un expert solution de détection de vivacité en obtenant en contact avec notre équipe d’experts dès aujourd’hui.