Negli ultimi due decenni, la lotta globale contro i reati finanziari e il finanziamento del terrorismo ha portato a un regime normativo rafforzato per Know Your Customer (KYC) e Customer Due Diligence (CDD), con la maggior parte delle organizzazioni che adottano questi controlli per verificare l'identità dei propri clienti. La verifica dell'identità con biometria attiva e passiva è un passaggio fondamentale per mantenere la conformità della tua attività e prevenire le frodi sulla tua piattaforma. Secondo PwC, gli Stati Uniti hanno perso $42 miliardi a causa di frodi nel 2020. In Europa, la situazione è leggermente migliore, mentre i tassi di frode in Africa e in Asia sono molto più elevati.

Inoltre, la pandemia di COVID-19 ha costretto molte organizzazioni a passare a un modello di business online-first, in cui il cliente non è fisicamente presente per consentire i controlli KYC di persona. D'altro canto, i truffatori hanno sviluppato tattiche per aggirare alcuni dei controlli convenzionali esistenti. Questo nuovo ambiente aziendale ha reso la verifica e l'assicurazione dell'identità da remoto un must. È qui che entrano in gioco i controlli di vitalità. In genere, i controlli di vitalità utilizzano software di intelligenza artificiale/apprendimento automatico (AI/ML) per aumentare l'efficienza nella verifica digitale delle identità degli utenti. Esistono due tipi di controlli di vitalità: controlli biometrici attivi e passivi. Questa guida approfondirà il funzionamento di entrambi i tipi di controlli in modo che tu possa decidere quale potrebbe essere giusto per la tua attività.

Biometria passiva: il futuro dei controlli biometrici attivi

I controlli di vitalità attivi richiedono che l'utente esegua determinate azioni davanti alla telecamera per dimostrare la propria identità. Tali azioni includono sbattere le palpebre, girare la testa, seguire un punto sullo schermo con gli occhi, sorridere, ecc.

In questo caso, se un truffatore sta usando i documenti di qualcuno, avrà paura di passare attraverso il controllo attivo, o il controllo scoprirà che sta falsificando la sua identità. Mentre la biometria attiva può sembrare una soluzione ideale per l'antiriciclaggio (AML), a volte si scontra con sfide come lo spoofing da parte dei truffatori tramite attacchi di presentazione.

Qui, un cattivo attore può ingannare il sistema attraverso diverse tattiche. Ad esempio, se il controllo richiede all'utente di sbattere le palpebre, l'imitatore può indossare un ritaglio di stampa della persona che sta impersonando e quindi usare il ritaglio dell'occhio per sbattere le palpebre quando necessario. Per saperne di più su come i cattivi attori aggirano i sistemi, leggi “Rilevamento deepfake per la minaccia dei media moderni.”

Alcuni truffatori usano tattiche più sofisticate, come replay video, deepfake e altri software di animazione. In genere, la liveness attiva richiede più tempo e impegno da parte dell'utente, il che potrebbe far sì che gli utenti impazienti abbandonino. Tuttavia, i clienti che desiderano un elevato livello di garanzia sulla sicurezza dei propri account potrebbero vedere questo come un metodo di verifica ideale.

Introduzione alla biometria

La biometria è un campo in rapida evoluzione che sfrutta caratteristiche fisiche o comportamentali uniche per identificare e autenticare gli individui. Tecnologie come il riconoscimento facciale, la scansione delle impronte digitali e il riconoscimento vocale sono diventate sempre più diffuse in vari settori, tra cui finanza, sanità e governo. Queste soluzioni biometriche offrono un modo sicuro ed efficiente per verificare le identità, riducendo significativamente il rischio di furto di identità e frode. Utilizzando i dati biometrici, le organizzazioni possono migliorare le proprie misure di sicurezza, assicurando che solo gli individui autorizzati abbiano accesso a informazioni e servizi sensibili. Per ulteriori informazioni sulla biometria e sul rilevamento della vitalità, leggi "Software di rilevamento della vitalità per la fiducia digitale".

Tipi di dati biometrici

Esistono due tipi principali di biometria: attiva e passiva. La biometria attiva richiede la partecipazione esplicita dell'utente, come la scansione di un'impronta digitale o dell'iride. Questo tipo di autenticazione biometrica si basa su componenti fisiologiche e richiede all'utente di eseguire un'azione specifica per verificare la propria identità. D'altro canto, la biometria passiva analizza gli aspetti intrinseci di un individuo senza richiedere alcuna azione da parte dell'utente. La biometria comportamentale, ad esempio, esamina modelli come la velocità di digitazione, i movimenti del mouse o l'andatura. Comprendere le differenze tra biometria attiva e passiva è fondamentale per selezionare la soluzione biometrica più adatta per una particolare applicazione, garantendo sia la sicurezza che la comodità dell'utente.

Che cosa sono i dati biometrici attivi?

La biometria attiva è un tipo di autenticazione biometrica che richiede la partecipazione esplicita dell'utente per verificare l'identità di un individuo. A differenza della biometria passiva, che analizza gli aspetti intrinseci di un individuo senza richiedere l'azione dell'utente, la biometria attiva si basa su componenti fisiologiche. Esempi comuni includono la scansione delle impronte digitali e il riconoscimento facciale, ampiamente utilizzati in varie applicazioni, tra cui la sicurezza dei dispositivi mobili. Richiedendo agli utenti di impegnarsi attivamente nel processo di verifica, la biometria attiva fornisce un solido livello di sicurezza difficile da aggirare, migliorando la comodità dell'utente.

Come funzionano i sistemi biometrici attivi?

I sistemi biometrici attivi funzionano richiedendo agli utenti di fornire intenzionalmente le proprie caratteristiche biometriche, come appoggiare un dito su un dispositivo o tenere una telecamera in posizione per la scansione della retina. Il sistema confronta quindi la caratteristica biometrica fornita con i dati esistenti in un database per verificare l'identità dell'utente. Spesso, questi sistemi vengono utilizzati insieme alla biometria comportamentale per migliorare la sicurezza. Ad esempio, aziende come Twosense utilizzano la biometria comportamentale per monitorare i modelli comportamentali degli utenti, aggiungendo un ulteriore livello di protezione al processo di autenticazione.

Riconoscimento facciale e controlli di vitalità

Il riconoscimento facciale è una tecnologia biometrica attiva molto diffusa utilizzata per la verifica dell'identità. Tuttavia, può essere vulnerabile ad attacchi di spoofing, in cui un aggressore utilizza un volto o un'immagine falsi per ingannare il sistema. Per mitigare questo rischio, vengono impiegati controlli di vitalità per determinare se il campione biometrico proviene da un essere umano reale o da una rappresentazione falsa. I controlli di vitalità possono essere attivi o passivi, con i controlli di vitalità attivi che richiedono azioni esplicite da parte dell'utente, come girare la testa o regolare il viso. Ciò garantisce che il sistema interagisca con una persona in carne e ossa, migliorando così la sicurezza del processo di verifica dell'identità e filtrando gli input non autentici (come fotografie o video) che potrebbero altrimenti portare a falsi positivi o verifiche errate.

Joshua Vowles-Dent, Business, Strategy, and Partnerships Manager presso ComplyCube, afferma: "Il rilevamento della vitalità è una parte fondamentale dei controlli di prevenzione delle frodi, poiché i processi di riconoscimento facciale sono spesso sovvertiti da input non autentici, come i deepfake. Il rilevamento della vitalità può identificare rapidamente anomalie nella texture della pelle, nell'illuminazione e altro, scoraggiando efficacemente i truffatori".

Verifica dell'identità con biometria attiva

La biometria attiva è ampiamente utilizzata per la verifica dell'identità in vari settori, tra cui finanza, sanità e governo. Garantisce un elevato livello di sicurezza e accuratezza, rendendola una componente essenziale della sicurezza dell'identità. La biometria attiva può essere utilizzata per l'accesso sicuro a dispositivi, applicazioni e servizi e per la verifica delle identità di persona o online. Incorporando la verifica biometrica attiva, le organizzazioni possono garantire che solo gli individui autorizzati abbiano accesso a informazioni e servizi sensibili, mantenendo al contempo la conformità normativa.

Migliorare la sicurezza con la biometria attiva

La biometria attiva offre un ulteriore livello di sicurezza che altre forme di autenticazione non possono replicare. Sono particolarmente efficaci nel prevenire il furto di identità e l'accesso non autorizzato a informazioni sensibili. Combinando la biometria attiva con altre misure di sicurezza, come password, comportamento dell'utente e biometria comportamentale, le organizzazioni possono creare un sistema di sicurezza robusto che protegge da vari tipi di attacchi. Questo approccio multistrato garantisce che anche se una misura di sicurezza viene compromessa, le altre rimangono intatte per salvaguardare i dati dell'utente.

Esperienza del cliente e biometria attiva

Sebbene la biometria attiva fornisca un elevato livello di sicurezza, può anche avere un impatto sull'esperienza del cliente. Ad esempio, richiedere agli utenti di fornire le proprie caratteristiche biometriche può aggiungere un ulteriore passaggio al processo di autenticazione, potenzialmente causa di frustrazione. Tuttavia, molti sistemi biometrici attivi sono progettati per essere intuitivi e fluidi, riducendo al minimo l'impatto sull'esperienza del cliente. Implementando la biometria attiva in un modo comodo e intuitivo, le organizzazioni possono migliorare la sicurezza senza compromettere l'esperienza dell'utente. Questo equilibrio garantisce che gli utenti si sentano sicuri e godano di un processo di autenticazione fluido ed efficiente.

Verifica e autenticazione biometrica

La verifica e l'autenticazione biometrica sono componenti essenziali della sicurezza dell'identità. La verifica biometrica comporta il confronto dei dati biometrici di un utente con un modello archiviato per confermare la sua identità. Questo processo garantisce che l'individuo che tenta di ottenere l'accesso sia chi dichiara di essere. L'autenticazione biometrica, d'altro canto, utilizza dati biometrici per concedere l'accesso a un sistema, dispositivo o applicazione. Questo metodo fornisce un elevato livello di sicurezza, poiché le caratteristiche biometriche sono uniche per ogni individuo e non possono essere facilmente replicate o rubate. Le organizzazioni possono proteggere le informazioni sensibili e impedire l'accesso non autorizzato incorporando la verifica e l'autenticazione biometrica nei loro protocolli di sicurezza.

Controlli biometrici di autenticazione passiva

A differenza della biometria attiva, che richiede la partecipazione attiva dell'utente, i controlli biometrici passivi non richiedono all'utente di eseguire alcuna azione. In questo caso, il software AI/ML viene eseguito in background, eseguendo i controlli necessari utilizzando l'apprendimento automatico senza che l'utente se ne accorga. L'autenticazione passiva migliora l'esperienza utente riducendo l'attrito durante il processo di autenticazione, rendendola particolarmente vantaggiosa per settori come quello bancario e delle telecomunicazioni.

Con i controlli di vitalità passivi, gli utenti e i potenziali truffatori spesso non sono consapevoli che è in corso un controllo di verifica dell'identità, il che riduce l'interferenza dell'utente e rende il controllo più a prova di falsificazione. La biometria comportamentale passiva verifica l'identità di una persona in base al suo comportamento attuale rispetto al comportamento passato, operando in background senza interrompere l'esperienza utente e migliorando la sicurezza.

La biometria passiva ha una maggiore capacità di rilevare tracce di attacchi di presentazione come texture della pelle, bordi e profondità che differenziano il volto di una persona viva da un volto falsificato o inanimato. Inoltre, i controlli passivi evidenziano efficacemente maschere, deepfake e software che imitano sorrisi, ammiccamenti e altre espressioni facciali.

Grazie alla loro robustezza di falsificazione, la biometria passiva rende difficile, ma non del tutto impossibile, il passaggio per i truffatori. La verifica biometrica passiva migliora i processi KYC/AML riducendo i falsi allarmi e aumentando la conformità normativa. Rispetto alla liveness attiva, la liveness passiva richiede pochissimo tempo agli utenti e l'intero processo è molto più fluido perché l'utente non è tenuto a eseguire più azioni di fronte a una telecamera.

Autenticazione multifattoriale e biometria passiva

L'autenticazione a più fattori (MFA) è un processo di sicurezza che richiede agli utenti di fornire due o più fattori di autenticazione per accedere a un sistema, dispositivo o applicazione. La biometria passiva può fungere da fattore aggiuntivo in MFA, offrendo un ulteriore livello di sicurezza difficile da replicare. La biometria comportamentale, come quella utilizzata da Twosense, può essere combinata con la biometria attiva per migliorare la sicurezza complessiva. Integrando la biometria passiva con i metodi MFA tradizionali, le organizzazioni possono ridurre significativamente il rischio di violazioni della sicurezza, assicurando che solo gli utenti autorizzati abbiano accesso ai propri sistemi e dati.

Esperienza del cliente e biometria passiva

La biometria passiva può migliorare significativamente l'esperienza del cliente fornendo un processo di autenticazione fluido e sicuro. Ad esempio, il riconoscimento facciale può autenticare i clienti senza richiedere loro di immettere password o PIN, riducendo l'attrito e semplificando l'esperienza utente. La verifica biometrica passiva può anche semplificare il processo di onboarding del cliente, rendendo più facile per i clienti accedere a servizi e applicazioni. Sfruttando la biometria passiva, le organizzazioni possono migliorare la soddisfazione e la fedeltà dei clienti mantenendo un elevato livello di sicurezza. Questo equilibrio garantisce che gli utenti si sentano sicuri mentre godono di un processo di autenticazione fluido ed efficiente.

Biometria attiva vs. biometria passiva

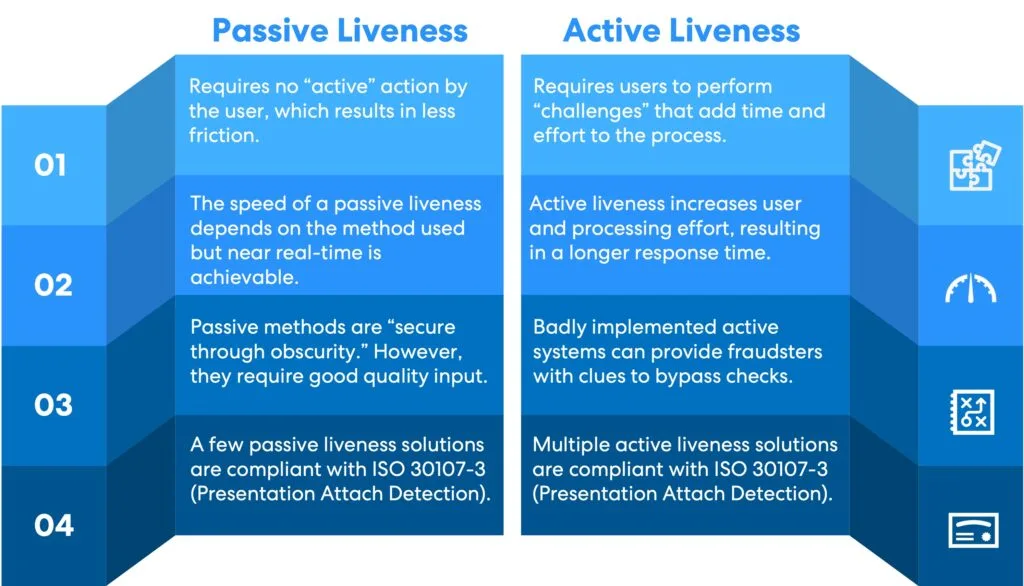

In poche parole, entrambi i tipi di controlli di vitalità aiutano le organizzazioni a rilevare e fermare attività fraudolente e di riciclaggio di denaro assicurando l'integrità dei dati biometrici sia nella biometria attiva che in quella passiva. Tuttavia, nessuno di questi controlli vanta una superiorità assoluta perché entrambi offrono protezione contro le frodi a seconda delle esigenze dell'organizzazione in questione.

La biometria passiva migliora significativamente i processi di verifica dell'identità integrando soluzioni biometriche avanzate che aumentano la sicurezza e la conformità. Ciò aumenta in ultima analisi la fiducia degli utenti e semplifica l'esperienza di verifica per le aziende e i loro clienti.

Rilevamento della vivacità attiva e passiva

Quindi, la scelta tra biometria attiva e passiva si riduce all'organizzazione approccio basato sul rischio. A differenza della biometria fisiologica, che si basa su caratteristiche fisiche come le impronte digitali, la biometria comportamentale passiva si concentra sull'analisi dei modelli comportamentali di un utente in background senza interromperne l'esperienza. Dovresti optare per una che soddisfi le esigenze di verifica degli utenti della tua azienda, creando comunque un'esperienza utente positiva e mantenendoti un passo avanti.

Per maggiori informazioni su come rafforzare le tue operazioni aziendali con controlli biometrici attivi o passivi, contatta il nostro team di esperti in materia di conformità Oggi.